Черный рынок буквально наводнен различным вымогательским ПО, потому как оно приносит большие деньги и эффективно работает. Однако у хакеров тоже случаются проколы. Так, последняя версия шифровальщика Power Worm работает некорректно, в результате ошибок, допущенных автором в коде, расшифровать файлы, ставшие жертвой этого вредоноса, не удастся уже никогда.

Проблему с последней версией вымогателя обнаружили сразу несколько ИБ экспертов, в том числе Нэйтан Скотт(Nathan Scott) и Лоренс Абрамс (Lawrence Abrams). Автор Power Worm планировал использовать статичный AES-ключ для всех своих жертв, вместо генерации отдельного ключа для каждой жертвы. Очевидно, хакер стремился сократить расходы и упростить себе жизнь. Однако разобраться с настройками модуля шифрования он, видимо, до конца не сумел, пишет xakep.ru.

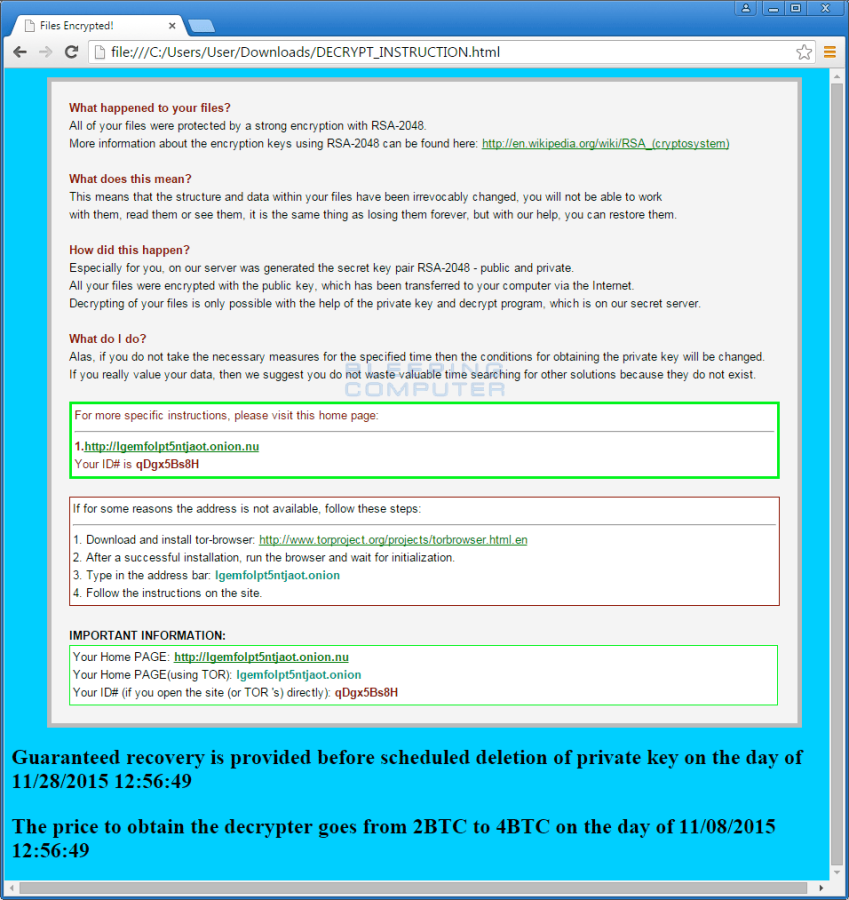

Power Worm обычно требует у своих жертв выкуп в размере 2 биткоинов (около 625 долларов США), но платить совершенно бесполезно.

Когда PowerShell пытается декодировать последовательность Base64, чтобы достать AES-ключ, возникает ошибка. В результате, генерируются рендомные ключи, вместо запланированного статичного AES-ключа, единого для всех жертв. Так как подобного сценария автор вредоноса не предусматривал, рендомные ключи не сохраняются вовсе. В результате, данные пользователя остаются зашифрованными навечно.

Лоренс Абрам пишет, что виной всему — один единственный пропущенный символ «=» в коде. Если бы хакер хотя бы протестировал свою малварь прежде, чем отпускать ее в «свободное плавание», он бы определенно обнаружил ошибку.

«К сожалению, жертвам данной инфекции никак нельзя помочь. Если вы заражены Power Worm, ваш единственный вариант – восстановить данные из бекапа», — пишет Абрамс.