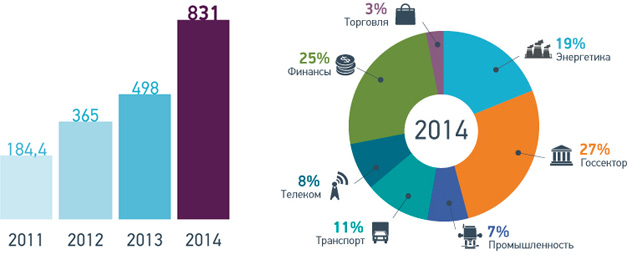

ГК InfoWatch объявила о результатах за 2014 финансовый год. Несмотря на общий экономический спад в отрасли, группа компаний показала беспрецедентный результат – объем продаж увеличился на 67% и достиг 831 млн руб. В прошлом году рост бизнеса ГК InfoWatch составлял 36%.

Наиболее прибыльным стало направление защиты от внутренних угроз – выручка компании InfoWatch в 2014 году составила 639 млн руб., что на 57% выше аналогичного показателя за предыдущий год. При этом особенно быстрый рост продемонстрировали продажи InfoWatch Traffic Monitor Enterprise в регионах России и странах СНГ – рост выручки от данного направления составил 78%, сообщает infowatch.ru.

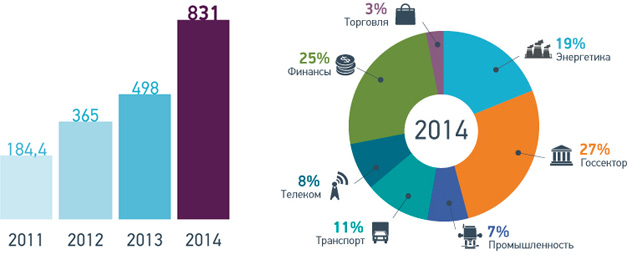

Наиболее прибыльными стали проекты, реализованные в компаниях государственного сектора, – 27% от общего объема продаж группы компаний (в 2013 году – 17%). За ними следуют внедрения в финансово-кредитных организациях (25%) и энергетике (19%). С компаниями этих отраслей были заключены наиболее крупные контракты 2014 года. Доля компаний, работающих в сфере логистики и транспортных перевозок, составила 11%, в телекоммуникационном секторе – 8%, в промышленности – 7%, в сфере торговли и услуг – 3%.

Среди заказчиков InfoWatch в 2014 году – Федеральная налоговая служба России, Федеральная таможенная служба России, Фонд социального страхования России, «Нордеа Банк», «РосинтерБанк», «Экспобанк» и многие другие.

В прошедшем году InfoWatch сделала большой шаг в развитии флагманского решения по защите от внутренних угроз InfoWatch Traffic Monitor, представив новые разработки в области контроля информации на корпоративных мобильных устройствах. В соответствии со стратегией развития продукта, эти усовершенствования направлены на то, чтобы предоставлять заказчикам решение, защищающее компанию не только от утечек, но и от прочих внутренних угроз, таких как саботаж, мошенничество, воровство.

Особенно серьезного прогресса компания InfoWatch достигла в разработке консалтинговой практики и качества персональной работы с клиентами. Индивидуальная настройка системы, совместная с клиентом разработка модели угроз, внедрение лучших практик выявления инцидентов, учет отраслевой специфики – все это сформировало сильное конкурентное преимущество InfoWatch, достигаемое за счет слаженной работы команды из более чем 60 высококвалифицированных инженеров внедрения.

Кроме того, InfoWatch начала активно развивать новое перспективное направление – разработкурешений для выявления целенаправленных кибератак. В 2014 году вышли решения InfoWatch Targeted Attack Detector и InfoWatch Targeted Attack Monitor, созданные для выявления и мониторинга целенаправленных атак с использованием сложного вредоносного ПО. Поскольку решение было запущено «с нуля» на достаточно новом рынке, взрывной рост в несколько тысяч процентов по данному направлению является обычным для стартапа. В будущем ГК InfoWatch планирует усилить это направление за счет расширения линейки продуктов для защиты от целенаправленных атак других типов.

Направление защиты конечных точек корпоративной сети и контроля информации в облаке принесло группе компаний InfoWatch еще 178 млн руб. В прошлом году решение InfoWatch EndPoint Securityбыло сертифицировано ФСТЭК России. Рост данного направления по отношению к 2013 году составил 96%, что демонстрирует растущую потребность СМБ-компаний в защите корпоративной информации.

В 2014 году InfoWatch активно расширяла направление технологического партнерства и совместных тестирований с такими компаниями, как Palo Alto Networks (Россия), Huawei, «Диасофт Платформа» и «НТЦ ИТ РОСА». Проверенная и подтвержденная технологическая совместимость продуктов позволяет быть уверенными, что их интеграция в единую ИТ-инфраструктуру не вызовет сложностей, а совместная работа будет эффективной.

Наталья Касперская, генеральный директор группы компаний InfoWatch:

«Завершившийся финансовый год был непростым для отечественной ИТ-индустрии и для экономики страны в целом. Ухудшение экономической ситуации в конце 2014 года привело к задержкам платежей, сокращению персонала и заработных плат на рынке, сворачиванию деятельности некоторых компаний, снижению рыночных темпов роста. Тем не менее, группе компаний InfoWatch в этой непростой ситуации удалось не только не снизить, но и, наоборот, увеличить темпы роста. В первую очередь, благодаря поддержке со стороны наших давних клиентов, а также благодаря новым компаниям, с которыми мы начали сотрудничество в минувшем году. А также благодаря востребованности информационной безопасности в кризис, что на наш взгляд, будет способствовать успешному развитию группы компаний InfoWatch и в предстоящем году».