Среди вредоносных программ файловые вирусы встречаются не слишком часто, поэтому вирусWin32.Sector, с использованием которого злоумышленники создали обширный ботнет, представляет для специалистов по информационной безопасности особый интерес. Аналитики компании «Доктор Веб» исследовали этот вирус и смогли оценить текущие масштабы заражения.

Вредоносная программа Win32.Sector известна с 2008 года и представляет собой сложный полиморфный вирус, способный распространяться самостоятельно (без участия пользователей) и заражать файловые объекты. Его основная функция — загрузка из P2P-сети и запуск на зараженной машине различных исполняемых файлов. Эта вредоносная программа способна встраиваться в запущенные на инфицированном компьютере процессы, а также обладает возможностью останавливать работу некоторых антивирусных программ и блокировать доступ к сайтам их разработчиков. Вирус может инфицировать файловые объекты на локальных дисках и сменных носителях (где в процессе заражения создает файл автозапуска autorun.inf), а также файлы, хранящиеся в общедоступных сетевых папках. На сегодняшний день известно несколько модификаций Win32.Sector, различающихся реализацией протокола обмена данными в P2P-сети и другими структурными особенностями, сообщает news.drweb.com.

В силу своей архитектуры Win32.Sector не имеет управляющих серверов, вместо этого он использует соединение с другими ботами, работающими на зараженных машинах. Вирус определяет, имеет ли компьютер внешний IP-адрес или работает в сети, использующей NAT. После своего запуска на зараженном компьютере Win32.Sectorиспользует начальный список IP-адресов других ботов, с которыми устанавливает соединение. Если эта операция завершилась успешно, вирус выполняет следующие команды:

- Запрос файла конфигурации с URL для загрузки файлов (используется протокол UDP).

- Запрос плагинов (используется протокол TCP).

- Проверка наличия NAT – если он отсутствует, бот получает уникальный идентификационный номер ID (используется протокол UDP).

- Получение IP-адреса другой инфицированной машины для установки соединения (используется протокол UDP).

С использованием команды 3 работающий на зараженной машине вирус начинает выполнять функции маршрутизатора: с ним соединяются другие боты, действующие в сетях с NAT и не имеющие внешнего IP-адреса. Команда 4 позволяет получить список IP-адресов других инфицированных компьютеров. С помощью этих двух команд специалисты компании «Доктор Веб» получили возможность подсчитать общее количество инфицированных узлов ботнета и оценить масштабы распространения угрозы.

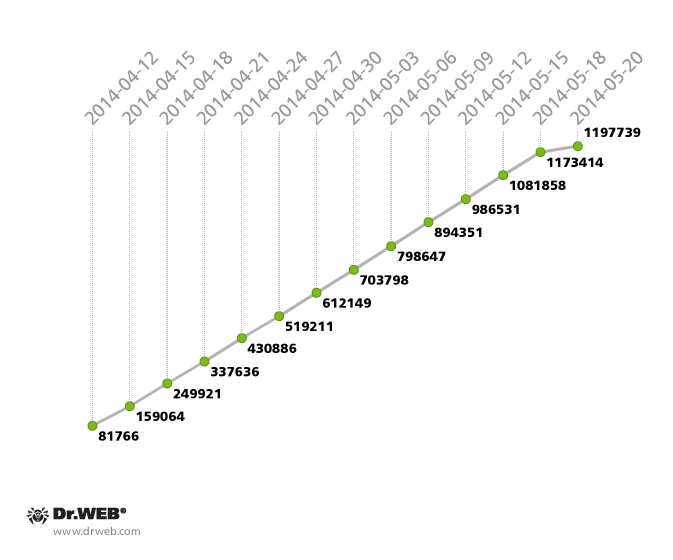

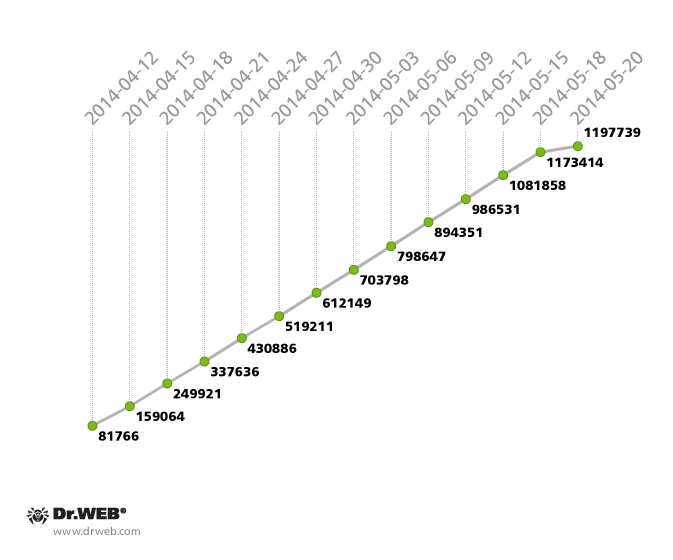

По информации на 20 мая 2014 года, в ботнете Win32.Sector насчитывается 1 197 739 уникальных ботов, из них 109 783 имеют внешний IP-адрес и могут выступать в роли маршрутизаторов для других зараженных узлов. Динамику роста ботнета можно проследить на представленном ниже графике:

Рост численности бот-сети Win32.Sector

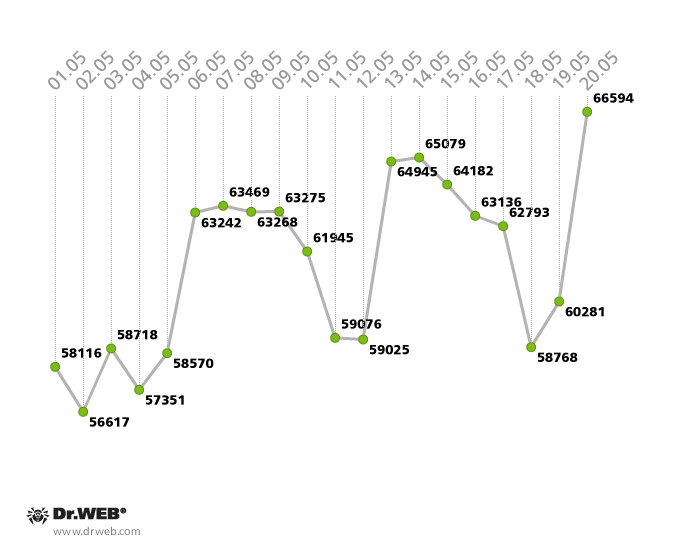

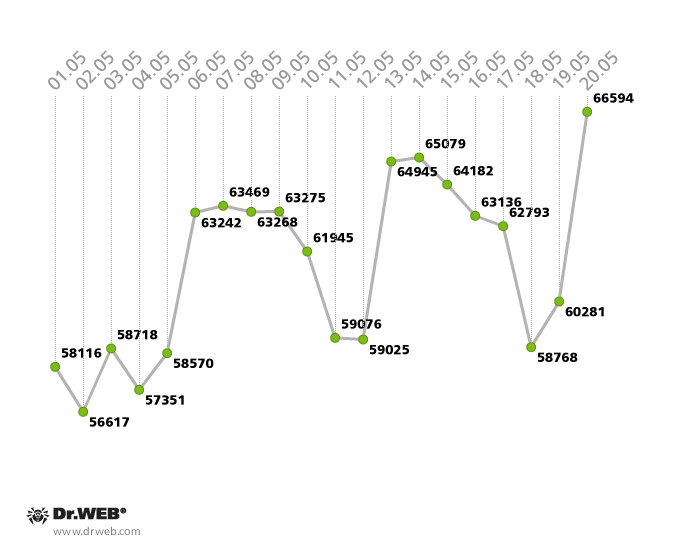

В среднем ежесуточно активность проявляет около 60 000 инфицированных компьютеров. График активности бот-сети Win32.Sector представлен ниже:

Среднесуточная активность ботнета Win32.Sector

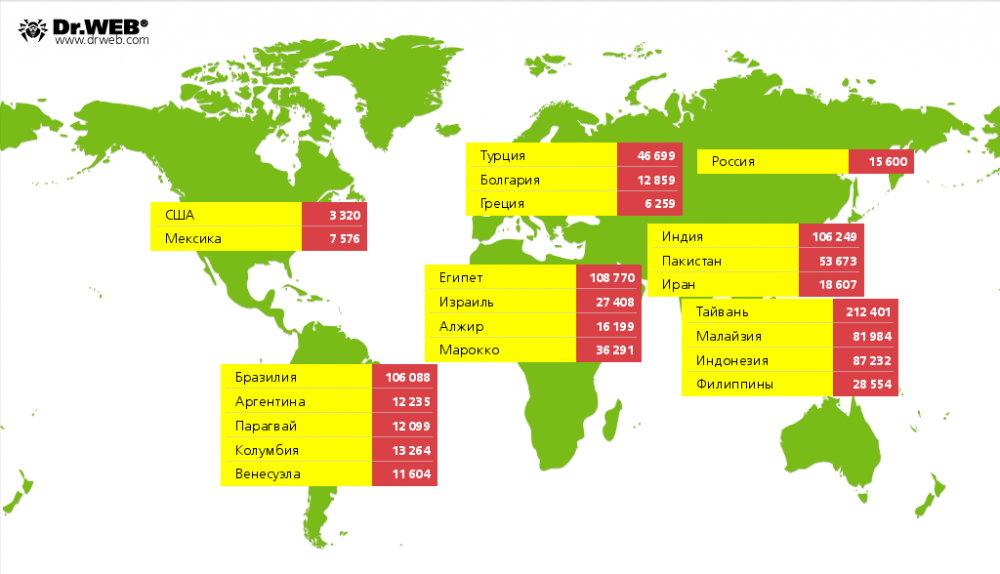

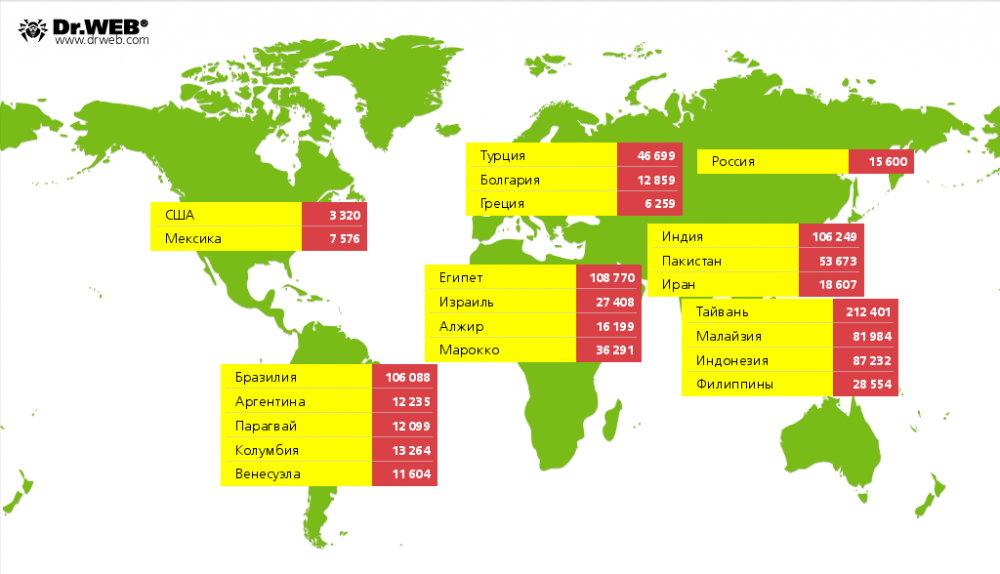

С точки зрения географии распространения, больше всего зараженных вирусом Win32.Sector компьютеров расположено на территории Тайваня — 212 401. На втором месте по числу заражений находится Египет (108 770), на третьем — Индия (106 249). В России зафиксировано 15 600 инфицированных компьютеров. Распространение файлового вируса Win32.Sector по странам мира показано на иллюстрации ниже:

В настоящее время с использованием бот-сети Win32.Sector распространяется несколько вредоносных программ:

- Trojan.PWS.Stealer.1630 — программа для хищения паролей и другой конфиденциальной информации;

- Trojan.Mssmsgs.4048 — плагин для рассылки спама;

- Trojan.DownLoader8.17844 — http- и socks5-прокси;

- Trojan.DownLoader10.49375 — http- и socks5-прокси;

- Trojan.Siggen6.11882 — DNS-туннель (53 udp порт), ТСР-туннель (80 порт);

- Trojan.Rbrute — троянец для взлома Wi-Fi-роутеров;

- Trojan.Proxy.26841— туннель для передачи http-трафика на заданные узлы.