Современные браузеры позволяют открывать огромное количество вкладок, которые загружаются, если вы на них нажимаете. Однако бывают случаи, когда в этой бездне попадаются окна или рекламные объявления со звуком. Понять, откуда доносится это раздражающий аудио-сигнал, поможет новейшая бета-версия Chrome. Для этого в браузере была реализована новая система маркировки.

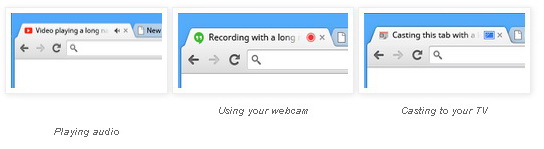

Когда в Chrome 32 Beta открывается вкладка с потоковым аудио или видео, рядом с крестиком во вкладке появится специальный индикатор. Изображение маркера будет меняться в зависимости от источника сигнала. Например, потоковое аудио будет отображаться в виде небольшого динамика, красный кружок будет символизировать веб-камеру, а иконка Chromecast покажет, что вы транслируете изображение с этой вкладки на телевизор.

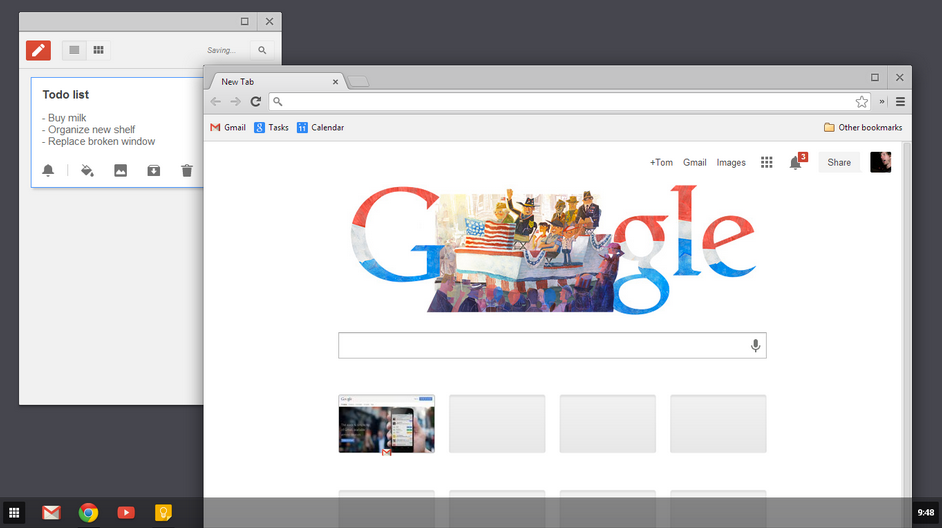

Разработчики Chrome 32 Beta также уделили особенное внимание режиму Windows 8. Новая внешность браузера практически идентично совпадает со внешним видом Chromebook, будучи дополненной вкладкой для запуска веб-программ и поддержкой многих окон. Google явно пытается показать Microsoft, как можно придумать более элегантное и удобное решение пользовательского интерфейса.

В бета-версии браузера также появится новая функция, которая позволяет автоматически блокировать вредоносные файлы. Google не уточняет, сможет ли компания осуществлять сканирование опасностей в браузере или будет полагаться на черный список.