Корпорация Symantec представляет информацию об одном из крупнейших современных ботнетов – ZeroAccess. Его высокая устойчивость к средствам защиты базируется, прежде всего, на использовании пиринговых сетей. Специалисты компании Symantec провели лабораторные исследования, в ходе которых были определены принципы «общения» ZeroAccess-ботов друг с другом и найден эффективный способ обезвреживания бот-сети.

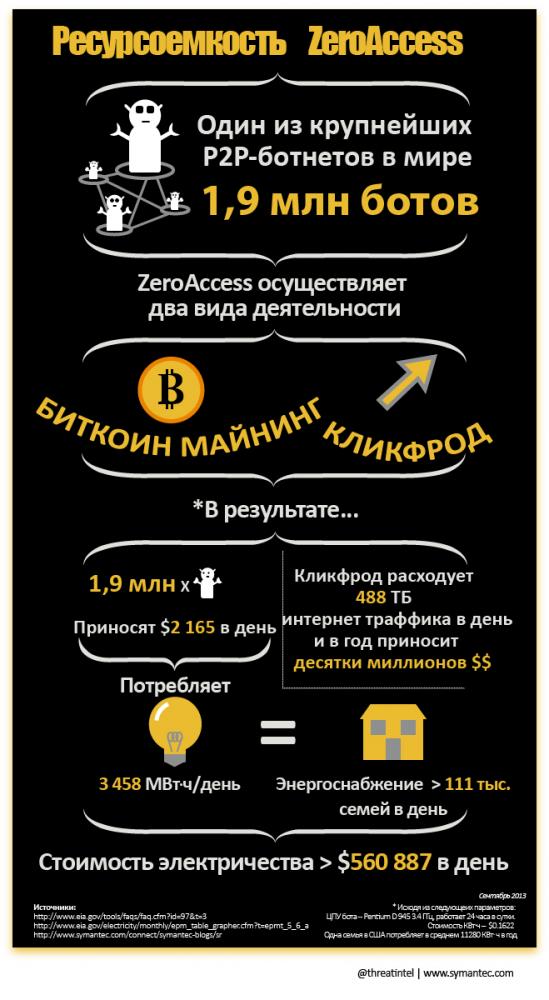

Эксперты Symantec также оценили соотношение потенциальной прибыльности такого ботнета и затрат на его содержание – расходов на электроэнергию. ZeroAccess – один из крупнейших действующих ботнетов, по данным Symantec в августе 2013 года в каждый конкретный момент времени ZeroAccess включал в себя не менее 1,9 млн заражённых компьютеров.

Ключевая особенность ботнета ZeroAccess – использование peer-to-peer (P2P) сетей для передачи команд управления и программных обновлений. И поскольку в данной архитектуре взаимодействия центрального сервера управления не существует, нейтрализовать ботнет простым отключением нескольких серверов злоумышленников невозможно. После заражения вирусом ZeroAccess компьютер первым делом подключается к ближайшим компьютерам-пирам своей сети для обмена информацией о других таких же компьютерах. Таким образом, боты получают информацию друг о друге, что позволяет им в дальнейшем быстро и эффективно распространять команды управления и файлы.

Другой отличительной особенностью ботнета ZeroAccess является поддержание постоянного взаимодействия между ботами своей сети. Каждый бот постоянно поддерживает соединение с другими ботами с целью обмена пир-листами и программными обновлениями, что делает угрозу крайне устойчивой к попыткам её нейтрализации.

Перехват ботнета

Ещё в марте этого года инженеры компании Symantec начали изучать принципы взаимодействия ZeroAccess-ботов друг с другом для того, чтобы понять, как использовать технику синкхолинга (sinkholing) для его обезвреживания. В ходе исследования специалисты Symantec выявили уязвимость ботнета, которая позволяла, хоть и с большим трудом, осуществить синкхолинг. Эксперты провели дальнейшие испытания в лаборатории и нашли действенный способ выведения пиров из-под контроля ботмастера. Одновременно продолжалось наблюдение за активностью ботнета, и 29 июня специалисты Symantec обнаружили, что через P2P-сеть идёт распространение новой версии ZeroAccess. Обновлённая версия содержала ряд изменений, главное из которых заключалось в устранении уязвимости, делавшей возможным синкхолинг ботнета. Данная уязвимость ZeroAccess обсуждалась исследователями в отчёте, опубликованном в мае2013 г., и именно это могло стать причиной обновления ботнета.

Итак, наблюдая за распространением обновления и уже имея на руках рабочий план, эксперты Symantec встали перед выбором: начать операцию прямо сейчас или подвергнуться риску навсегда упустить этот шанс. 16 июля специалисты компании начали операцию по захвату контроля над ботнетом, в результате которой очень быстро из-под контроля было выведено более полумиллиона ботов, что серьёзно отразилось на работе всей ботсети. Захват ZeroAccess-бота наступал в среднем уже после 5 минут P2P-активности. Чтобы в полной мере понять последствия этой операции, нужно рассмотреть цели использования ботнета.

ZeroAccess как служба доставки

Судя по структуре и поведению, ботнет ZeroAccess в первую очередь предназначен для доставки модулей «полезной нагрузки» на заражённые компьютеры, которые направлены на получение прибыли и делятся на два основных типа.

Click fraud

Первый тип – троянец, загружающий на компьютер интернет-рекламу и сам же осуществляющий переход по рекламным ссылкам как обычный легитимный пользователь, зарабатывая таким образом деньги в партнёрских программах типа pay-per-click (платить за клик, PPC).

Bitcoin mining

Второй тип – “Bitcoin mining”. Виртуальная валюта представляет для злоумышленников особый интерес. Каждая виртуальная монета зарабатывается за счёт выполнения компьютером ряда математических операций. Такой способ приносит ботмастеру прямую прибыль и обходится жертве в немалые суммы денег. Эксперты Symantec изучили финансовые аспекты и результаты такого метода, использовав для этого устаревшее оборудование в лаборатории компании.

Финансовые аспекты использования ZeroAccess

Специалисты Symantec взяли старое оборудование, которое нашли в офисе, и с его помощью изучили энергозатраты и финансовую выгоду использования подобных схем, при этом рассмотрели и “Bitcoin mining”, и “Click fraud”, уделив наибольшее внимание первому варианту как более энергозатратному и приносящему прямую прибыль ботмастеру. Сотрудники Symantec заразили троянцем ZeroAccess тестовый компьютер и перевели его в режим “Bitcoin mining”, помимо этого в распоряжении специалистов был также незаражённый компьютер, работающий в режиме ожидания. Оба компьютера были подключены к ваттметрам для измерения уровня потребления энергии обеими системами. Сотрудники Symantec получили очень любопытные результаты:

Конфигурация тестового компьютера:

Модель: Dell OptiPlex GX620 Pentium D 945 3,4 ГГц 2 ГБ ОЗУ (Максимальное значение TDP – 95 Вт)

Расход электроэнергии в час в режиме “Bitcoin mining”: 136,25 Вт

Расход электроэнергии в час в режиме ожидания: 60,41 Вт

Скорость работы системы: 1,5 MHash/S

Примерные параметры “Bitcoin mining”:

Курс обмена Bitcoin/доллар США: 131

Параметр «сложности» Bitcoin: 86933017,7712

Bitcoin mining

“Bitcoin mining” на такой системе оказался бы крайне неуспешным занятием: за год непрерывной работы был бы заработан всего 41 цент! Но если в вашем распоряжении находится 1,9 млн. ботов, то ситуация кардинально меняется. Такой ботнет способен приносить ботмастеру тысячи долларов в день. Конечно, не каждый компьютер будет доступен всё время, кроме того, у каждого компьютера в ботнете свой режим работы, свой уровень производительности и загрузки, поэтому это всего лишь приблизительные данные. В своих расчётах специалисты Symantec предположили, что все боты сети работают 24 часа в сутки и их производительность идентична производительности тестовой системы.

Click fraud

Боты в режиме “Click Fraud” также достаточно активны. В испытаниях экспертов Symantec каждый бот использовал примерно 257Мб интернет-трафика в час, или 6.1Гб в день, совершая около 42 переходов по рекламным ссылкам в час (1008 в день). И хотя каждый клик может приносить лишь долю цента, учитывая огромные размеры ботнета, злоумышленник может зарабатывать десятки миллионов долларов в год.

Теперь, после того как стала понятной возможная прибыльность этой деятельности, следует рассмотреть стоимость содержания такого ботнета с точки зрения расходов на электроэнергию.

Энергозатраты

Для того чтобы оценить, во что ZeroAccess обходится ни о чем не подозревающим жертвам, сотрудники Symantec высчитали разницу в энергетических затратах между режимом ожидания и режимом “Bitcoin mining”. В испытаниях Symantec разница составила 1,82 КВт⋅ч в день, что для отдельно взятой жертвы не выглядит слишком затратно.

Расход электроэнергии в режиме “Bitcoin mining”: (136.25/1000)*24 = 3.27 КВт⋅ч в день

Расход электроэнергии в режиме ожидания: (60.41/1000)*24 = 1.45 КВт⋅ч в день

Разница: 1.82 КВт⋅ч в день

Эти цифры дают представление о влиянии ZeroAccess на отдельно взятый компьютер, и можно представить стоимость и последствия деятельности ботнета, который насчитывает 1,9 млн. подобных систем.

Если 1 КВт⋅ч стоит $0.162, то 24 часа режима “Bitcoin mining” одним ботом обходятся в $0.29. Но если умножить эту цифру на 1.9 млн., то мы видим расход электроэнергии в 3458000 КВт⋅ч (3458 МВт⋅ч достаточно для того, чтобы целый день освещать 111000 домов). Такое количество энергии эквивалентно $560887 в день и значительно превышает выработку крупнейшей электростанции в штате Калифорния – Мосс-Лендинг, которая производит 2484 МВт. При этом количество виртуальных монет будет эквивалентно $2165! При таком раскладе, если за электричество платят злоумышленники, “Bitcoin mining” оказывается экономически нецелесообразным предприятием. Однако, если он осуществляется за счёт других, это в корне меняет картину и делает такое предприятие крайне привлекательным.

Остановить P2P-ботнет сложно, но не невозможно

Этот пример показал, что, несмотря на устойчивость P2P-архитектуры ботнета ZeroAccess, специалистам Symantec все же удалось отключить большую часть его ботов. Это означает, что эти боты больше не смогут получать команды от ботмастера, обновляться, а также осуществлять ту или иную вредоносную деятельность.

Сейчас Symantec работает вместе с интернет-провайдерами и группами реагирования по всему миру, для того чтобы распространять эту информацию и работать над очисткой заражённых компьютеров.