Исследователь систем безопасности из Турции взял на себя ответственность за взлом профессионального ресурса Apple, предназначенного для разработчиков. Именно он обнаружил уязвимость в системе. Напомним, что ранее Apple официально объявила о взломе сайта для разработчиков, где хранилась информация о 275 тысячах специалистов.

Турецкий специалист Ибрагим Балик (Ibrahim Balic) говорит, что он, прежде всего, хотел показать, что система Apple была ненадежной и через нее можно было осуществлять утечки пользовательской информации. Он опубликовал видео на Youtube, где показал, что вебсайт был уязвим для атак. Эксперт добавил, что обо всех найденных ошибках компания знала. В сопроводительном скриншоте видно, что сообщение о баге было отправлено сотрудникам Apple 19 июля 2013 года.

«Я не собирался никого атаковать. Я обнаружил 13 ошибок и сообщил о них напрямую Apple. И как только я рассказал об этом, вебсайт сразу же закрыли. Они ко мне не обращались, но официально объявили, что на компанию напали. Я же сообщил об ошибках и собрал необходимые данные, чтобы понять, как далеко можно зайти», – говорит Балик в интервью Guardian.

В письме Apple написала, что взломщик предпринял попытку заполучить личную информацию о зарегистрированных разработчиках и возможно похитил их пароли, имена и адреса. Компания не сообщала, кто совершил атаку и зачем.

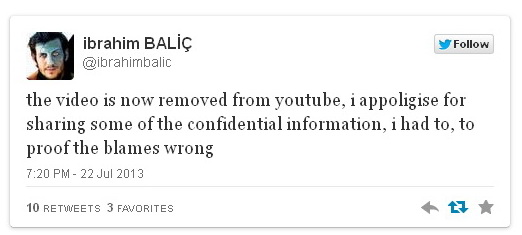

Твит Балика в котором он извиняется за публикацию конфиденциальной информации.

Это первый широко известный взлом веб-сервиса Apple. У компании имеется сотни миллионов пользователей, которые зарегистрированы в iTunes и App Store, однако эти системы не пострадали от нападений. Apple благоразумно держит уязвимую информацию с этих ресурсов отдельно.

Впрочем, большие технологические компании все равно часто остаются целью для умелых хакеров. Например, в апреле 2011 года Sony была вынуждена прекратить работу веб-сервиса PlayStation Network, которым пользовалось 77 млн человек. Тогда хакеры похитили личные данные многих пользователей системы (позже выяснилось, что имена и пароли хранились в незашифрованном виде). Хакеров так и не нашли.