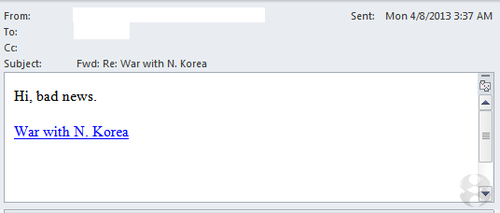

Специалисты компании ThreatTrack Security выявили новую кампанию по распространению вредоносных программ. На этот раз киберпреступники рассылают вредоносные письма, в теме которых указано :"Fwd: Re: War with N. Korea." В письме, как правило, содержится следующий текст: "Hi, bad news. War with N. Korea." (Привет, плохие новости. Война с Северной Кореей). В письме также содержится ссылка, перейдя по которой, жертва злоумышленников попадает на сайт, инфицированный вредоносом Cridex, входящим в набор эксплойтов Blackhole.

По данным Microsoft Malware Protection Center, Cridex перехватывает учётные данные жертв при входе в аккаунты на различных сайтах, в частности, Facebook, Twitter, Blogger.com, Flickr, Livejournal.com, BankofAmerica.com, Chase.com, Citibank.com, WellsFargo.com и т.д.

Эксперты советуют интернет-пользователям не переходить по сомнительным ссылкам, а тем, кто интересуется ситуацией вокруг Северной Кореи, пользоваться проверенными источниками. По данным ThreatTrack Security, в рамках в кампании по распространению вредоносов, злоумышленники также используют ряд других тем, которые зачастую помещают в тему письма. Например, "Re: Bank of America bankruptcy," "Re: Fwd: Tax havens busted," "Re: M&I Bank bankruptcy," "Re: Fwd: Shedding light on 'dark matter,'" и "Fwd: Re: First Citizens Bank bankruptcy.