Эксперты «Лаборатории Касперского» предупреждают корпоративных пользователей о новой вредоносной кампании с использованием имейл. Поддельные сообщения имитируют деловую переписку и снабжены вложением с именем под стать.

С начала ноября 2025 года злоумышленники отправили более 1 тыс. однотипных писем-ловушек, что может говорить об автоматизации рассылок. Разбор текущих атак выявил почерк Librarian Likho, криминальной группировки, действующей в России и странах СНГ уже несколько лет.

Исследователи также обнаружили, что набор вредоносных инструментов, заточенных под Windows, с лета мало изменился. Из новшеств замечены изменение схемы поиска C2 (ранее URL был вшит в код, а теперь динамически меняется), более умелый обход штатных средств защиты и исчезновение механизма поиска / кражи документов с целью шпионажа.

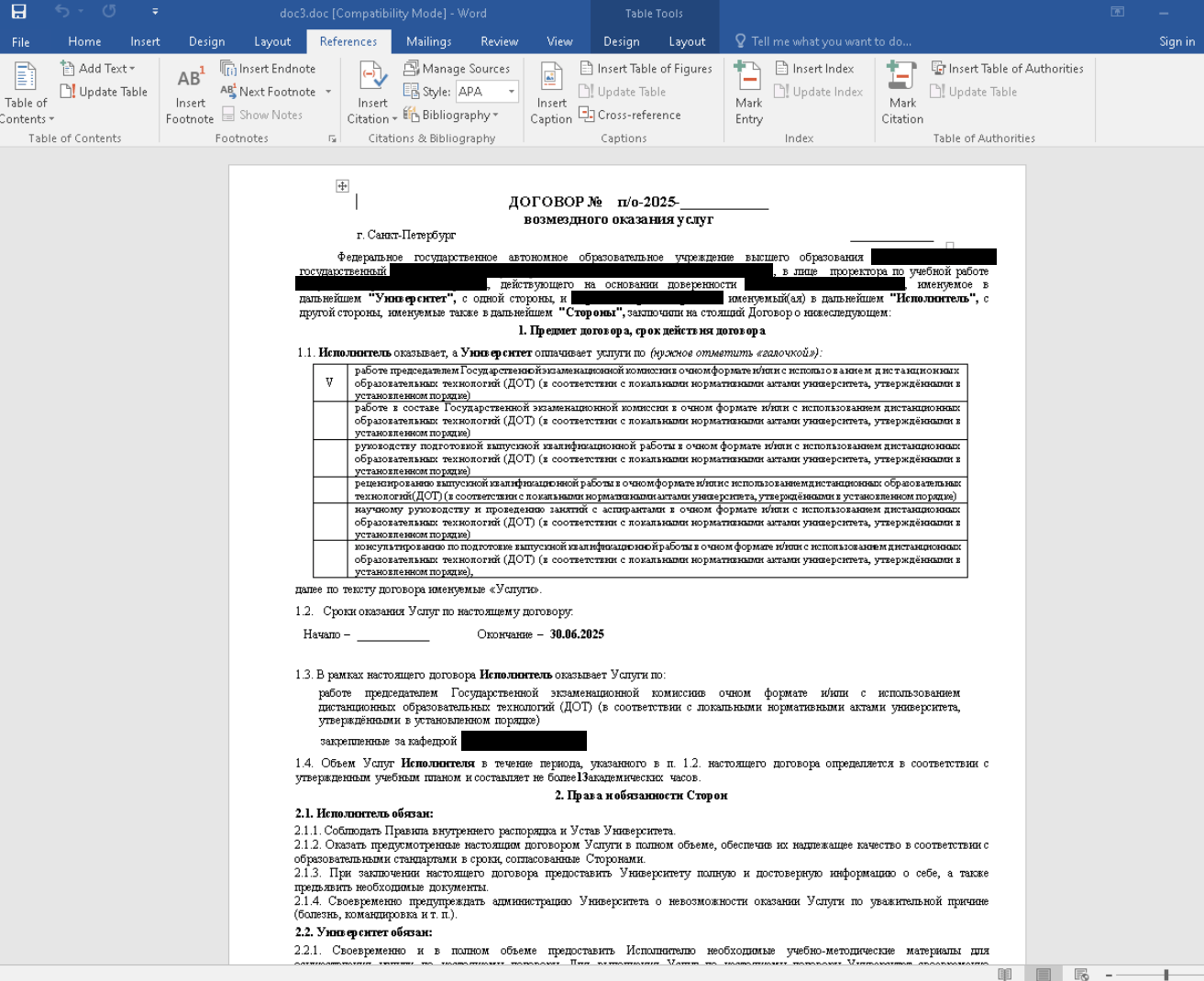

Распространяемые злоумышленниками фейковые письма, как и ранее, оформлены как предложение о сотрудничестве, запрос на предоставление информации либо отчет о платежах. Расширения прикрепленных файлов (.com) отправители на сей раз даже не пытаются замаскировать в расчете на неискушенность или невнимательность получателей.

Во вложении скрывается инсталлятор, который после запуска выгружает в папку временных файлов два архива формата .cab — 2.tmp и temp_0.tmp. После их распаковки (в одну и ту же директорию) жертве отображается документ-приманка и происходит запуск уже знакомого экспертам скрипта-загрузчика find.cmd.

Как оказалось, этот старый знакомый все же изменился — обрел возможность парсинга C2. В ходе выполнения вредоносный сценарий создает виртуальное окружение и переменные под адреса, которые он получает из файла url.txt и по очереди пускает в ход.

Отдаваемый C2 набор инструментов по-прежнему скачивается в виде запароленных архивов, выдаваемых за картинки (pas.jpg и bk.jpg). Для распаковки в систему с того же сервера загружается кастомная версия WinRAR — driver.exe.

Содержимое архивных файлов оседает в папке AppData\Roaming:

- blat.exe помогает выводить данные через SMTP;

- AnyDesk.exe обеспечивает удаленное управление хостом;

- Trays.exe скрывает окна запущенных процессов;

- dc.exe отключает Microsoft Defender;

- wbpv.exe используется для получения паролей, сохраненных в браузерах;

- mlpv.exe извлекает пароли их почтовых клиентов;

- bat.bat используется для эксфильтрации паролей и обхода средств защиты данных.

Атаки, против обыкновения, проводятся не точечно, а ковровым способом; вредоносное послание может получить компания любого профиля. Эксперты зафиксировали инциденты в госсекторе, строительстве и промышленности.