В прошлом месяце в сети была зарегистрирована волна атак, в ходе которой, посредством электронной почты, распространялся новый эксплойт. Его основной целью является создание сети Pay-Per-Installation (PPI), полагают аналитики вирусной лаборатории AVASTSoftware.

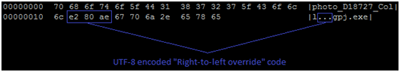

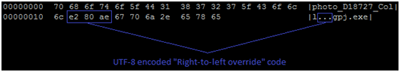

По словам экспертов, эксплойт Unitrix отличается тем, что оригинальное название исполняемого файла маскируется под обычный файл, преимущественно с расширением *.doc или *.jpeg. Это возможно благодаря тому, что вирусописатели снабдили его некоторыми функциями, присущими стандарту Unicode. Как известно этот стандарт кодирования делает возможным представить символы практически всех языков. В данном случае злоумышленники снабдили свое творение способностью маскировать оригинальное название файла, перевернув его справа налево и добавив дополнительные символы после специально скрытого кода (0x202E) к имени файла. Например, оригинальное название файла вредоносной программы оканчивается на "gpj.exe", однако пользователь увидит "photo_D18727_Collexe.jpg".

Это еще не все. Анализ кода данной вредоносной программы показал, что по всей видимости, она не имеет каких -либо специальных задач, кроме одной – создание Pay-Per- Installation (PPI) сети, которая, впоследствии, будет использована для распространения других опасных вредоносных программ. Это объясняется тем, что зараженные компьютеры никак не используются мошенниками, а, напротив, каждой жертве компьютеру присваивается уникальный номер.

Более того, попав на компьютере жертвы, зловред устанавливает связь с несколькими удаленными серверами, расположеных в Китае, России и Украине, которые используются для распространения вредоносных программ.

Исследователи вирусной лаборатории проанализировали более 50 различных модификаций этого зловреда, каждый образец был по- своему уникален. Однако при более детальном рассмотрении было установлено: во-первых, все они упакованы с помощью UPX, а во-вторых, окончательный файл формировался посредством полиморфного упаковщика. По мнению экспертов это дает двухуровневую защиту. Более подробный анализ этого зловреда представлен на блоге вирусной лаборатории.

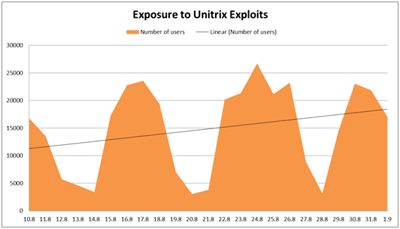

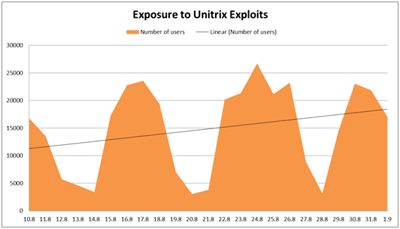

Как отмечают специалисты, его основной целевой аудиторией являются корпоративные пользователи. Максимальное количество загрузок приходилось на рабочие дни и доходило до 25000, а вот в выходные активность падала до 5000. При этом, в качестве транспорта исходного носителя была выбрана электронная почта.

"Как правило, среднестатистический пользователь обращает внимание только на расширение файла. Именно на этом и играют злоумышленники", - считает глава вирусной лаборатории AVAST Йиндржих Кубек. "Следовательно, вероятность обнаружить в полученном файле вредоносное программное обеспечение составляет лишь небольшой процент, ито в случае если на компьютере жертвы установлено дополнительное ПО для того, чтобы просмотреть свойства файла, а также правильно настроенная система безопасности, которая предупредит о появлении подозрительного файла", -добавил он.

"Как правило, среднестатистический пользователь обращает внимание только на расширение файла. Именно на этом и играют злоумышленники", - считает глава вирусной лаборатории AVAST Йиндржих Кубек. "Следовательно, вероятность обнаружить в полученном файле вредоносное программное обеспечение составляет лишь небольшой процент, ито в случае если на компьютере жертвы установлено дополнительное ПО для того, чтобы просмотреть свойства файла, а также правильно настроенная система безопасности, которая предупредит о появлении подозрительного файла", -добавил он.

Г-н Кубек также подчеркнул, что пока нет универсальных способов детектирования такого зловреда, поскольку возможен большой процент ложных срабатываний. Тем не менее, для пользователей avast! уже предусмотрена возможность обезопасить себя от получения этого зловреда на свой компьютер при помощи песочницы.

"Как правило, среднестатистический пользователь обращает внимание только на расширение файла. Именно на этом и играют злоумышленники", - считает глава вирусной лаборатории AVAST Йиндржих Кубек. "Следовательно, вероятность обнаружить в полученном файле вредоносное программное обеспечение составляет лишь небольшой процент, ито в случае если на компьютере жертвы установлено дополнительное ПО для того, чтобы просмотреть свойства файла, а также правильно настроенная система безопасности, которая предупредит о появлении подозрительного файла", -добавил он.

"Как правило, среднестатистический пользователь обращает внимание только на расширение файла. Именно на этом и играют злоумышленники", - считает глава вирусной лаборатории AVAST Йиндржих Кубек. "Следовательно, вероятность обнаружить в полученном файле вредоносное программное обеспечение составляет лишь небольшой процент, ито в случае если на компьютере жертвы установлено дополнительное ПО для того, чтобы просмотреть свойства файла, а также правильно настроенная система безопасности, которая предупредит о появлении подозрительного файла", -добавил он.