Квантовые вычисления угрожают математике криптографии, а ИИ — её физической реализации. RSA и ECC уязвимы для алгоритмов Шора и Гровера, а постквантовые схемы ML‑KEM и ML‑DSA подвержены атакам по побочным каналам. Единственный способ противостоять угрозам — эшелонированная защита на всех уровнях.

- 1. Введение

- 2. Чем опасны квантовые компьютеры для шифрования

- 3. Как искусственный интеллект взламывает шифрование

- 4. Постквантовые стандарты: какие алгоритмы выбрал NIST

- 5. Как компании уже переходят на постквантовую криптографию

- 6. Что происходит в России?

- 7. Какие сценарии атак обсуждают эксперты

- 8. Стратегия защиты: что делать уже сейчас

- 9. Выводы

Введение

Криптография лежит в основе практически всей современной цифровой инфраструктуры. Через неё проходят банковские платежи, межгосударственные коммуникации, облачные сервисы, системы электронного документооборота и защищённые каналы связи. Только банковский сектор России в 2025 году предотвратил более 130 млн мошеннических операций — почти вдвое больше, чем годом ранее. Часть этой защиты обеспечивается криптографическими механизмами.

Долгое время криптографические алгоритмы вроде RSA и ECC считались надёжными, поскольку задачи, на которых они основаны, слишком сложны для классических компьютеров. Но сегодня формируются две угрозы, которые действуют независимо, но одинаково опасны.

Первая — квантовые вычисления. Алгоритмы Шора и Гровера позволяют значительно ускорять решение математических задач, на которых построены RSA и эллиптические кривые (ECC).

Вторая угроза — физическая реализация. Любое устройство при выполнении криптографических операций создаёт побочные сигналы: меняется энергопотребление, возникает электромагнитное излучение, появляются микрозадержки. Нейросети научились извлекать из этих сигналов секретные ключи иногда с одной-единственной трассы измерений. Атаки по побочным сигналам (side-channel attack) уже успешно продемонстрировали даже на постквантовых алгоритмах, которые считаются устойчивыми к квантовым компьютерам.

Таким образом, квантовые компьютеры атакуют математику, а искусственный интеллект (ИИ) — физику исполнения. В статье разберём, где реальные границы возможностей этих технологий, почему новые постквантовые стандарты не решают проблему полностью и как выстраивать защиту, чтобы не пропустить удар.

Чем опасны квантовые компьютеры для шифрования

Чтобы понять суть угрозы, нужно разобраться, на чём держится безопасность привычных алгоритмов.

Как квантовый компьютер взломает RSA и ECC

Алгоритм RSA (Ривеста — Шамира — Адлемана) основан на простой асимметрии: умножить два больших числа легко, а разложить результат на исходные множители крайне сложно. Например, если числа 2048-битные, классическому компьютеру потребуются миллиарды лет на перебор. Это свойство делает RSA надёжным.

В RSA есть два ключа: публичный (для шифрования) и секретный (для расшифровки). Публичный ключ — это произведение двух простых чисел, секретный — сами эти числа.

Рассмотрим упрощённый пример, как работает RSA:

- Выбираем два простых числа p = 17 и q = 11.

- Вычисляем модуль N = p * q = 17 * 11 = 187.

- Считаем функцию Эйлера φ(N) = (p – 1)(q – 1) = 16 * 10 = 160.

- Выбираем публичную экспоненту, которая взаимно проста с 160. Например, e = 7. Тогда публичный ключ получается таким: N = 187, e = 7.

- Вычисляем секретный ключ d, который удовлетворяет условию d × e ≡ 1 (mod φ(N)). В нашем примере d = 23.

- Теперь можно зашифровать любое сообщение, например M = 9. Шифруем по формуле C = M^e mod N. Получаем C = 70.

- Для расшифрования используется секретный ключ: M = C^d mod N. После вычисления снова получается исходное сообщение — 9.

В реальных системах используются не такие маленькие числа, а ключи длиной 2048 бит и больше. В этом случае модуль N содержит сотни цифр, и разложить его на множители классическому компьютеру практически невозможно.

Криптография на эллиптических кривых (Elliptic Curve Cryptography, ECC) использует другую математическую задачу — вычисление дискретного логарифма на кривой. Прямое действие (умножение точки на число) выполняется быстро, а обратное (узнать число по конечной точке) чрезвычайно сложно. Свойство асимметрии такое же, как в RSA: публичный ключ можно передавать, секретный нужно хранить в тайне.

Алгоритм Шора, разработанный Питером Шором в 1994 году, разрушает эту асимметрию. Он позволяет квантовому компьютеру решать и факторизацию, и дискретный логарифм за время, которое растёт не экспоненциально, а как степенная функция от размера задачи (это называют полиномиальным временем). В 2001 году исследователи IBM продемонстрировали принцип работы алгоритма, разложив число 15 на множители 3 и 5 с помощью 7-кубитного компьютера.

Для RSA-2048 это означает, что задача, непосильная для классических машин, становится решаемой за разумное время. Расчёты Крейга Гидни из Google Quantum AI показывают, что для этого потребуется менее 1 миллиона физических кубитов (квантовых битов) и время меньше недели. Для сравнения, в 2019 году Гидни оценивал необходимые ресурсы в 20 миллионов кубитов. Требования к квантовому компьютеру снизились в 20 раз, что делает угрозу взлома RSA-2048 более реальной, чем считалось ранее.

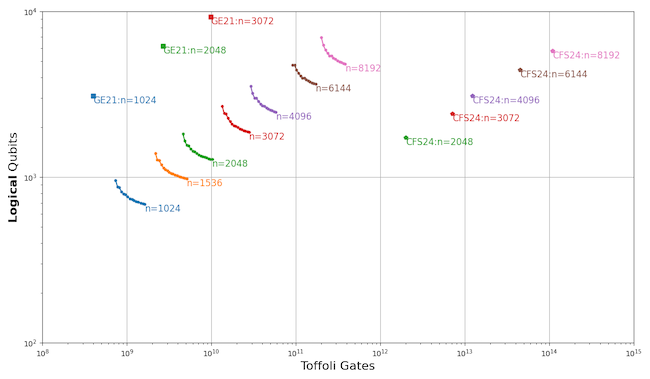

Рисунок 1. Динамика оценки числа физических кубитов для факторизации RSA-2048 алгоритмом Шора (Источник: arXiv)

Как квантовый компьютер взломает AES

Симметричные алгоритмы, такие как AES (Advanced Encryption Standard), используют один и тот же ключ для шифрования и расшифрования данных. Безопасность здесь зависит от длины ключа: чем он длиннее, тем больше возможных комбинаций для перебора и тем сложнее взлом.

AES-128 даёт 2¹²⁸ возможных ключей. Алгоритм Гровера ускоряет перебор до квадратного корня от общего числа комбинаций. То есть эффективная стойкость AES-128 снижается до 64 бит — вместо того, чтобы перебрать все 2¹²⁸ ключей, квантовому компьютеру потребуется справиться только с 2⁶⁴ комбинациями.

В случае с AES-256 даже после применения алгоритма Гровера количество возможных комбинаций остаётся на уровне 2¹²⁸, что пока недостижимо даже для гипотетического квантового компьютера. Поэтому для долгосрочной защиты рекомендуется использовать шифр AES-256.

Где сейчас квантовые компьютеры

В декабре 2024 года компания Google представила чип Willow со 105 кубитами. Компания доказала, что при увеличении числа кубитов частота ошибок экспоненциально снижается, а не растёт. В квантовых вычислениях это состояние называют «below threshold» — опусканием ниже порогового значения, то есть возможностью снижать количество ошибок при увеличении числа кубитов. Это важный шаг на пути к созданию масштабируемого квантового компьютера с коррекцией ошибок, который, согласно дорожной карте Google, в перспективе должен включать 1 миллион кубитов.

Рисунок 2. Дорожная карта развития квантовых вычислений (Источник: Google Quantum AI)

Параллельно развиваются и другие подходы к созданию квантовых компьютеров. Например, на основе нейтральных атомов исследователи создали систему из 6100 кубитов, которые сохраняют своё квантовое состояние рекордно долго — 12,6 секунды. В ионных ловушках достигли точности выполнения двухкубитных операций выше 99,99 %. Ошибки теперь возникают реже, чем один раз на 10 тысяч операций.

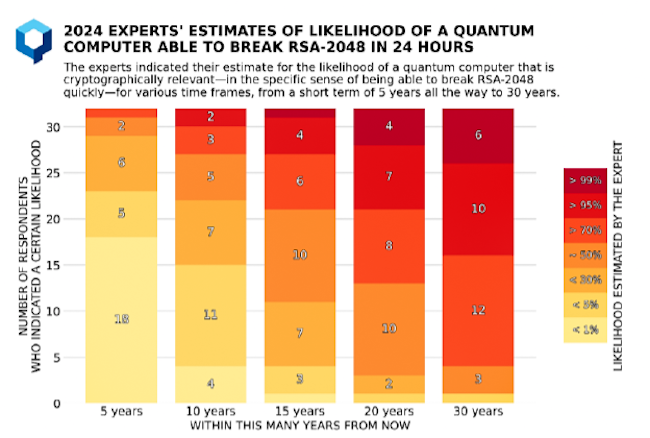

По данным опроса Global Risk Institute, вероятность появления криптографически релевантного квантового компьютера (способного взломать реальный RSA-2048 за приемлемое время) к 2034 году составляет 34 % — вдвое выше, чем 2 года назад.

Рисунок 3. Прогнозы экспертов области квантовых вычислений о создании квантового компьютера в ближайшие 30 лет

Как искусственный интеллект взламывает шифрование

Любой чип при выполнении криптографических операций создаёт физические сигналы, которые зависят от обрабатываемых данных. Меняется энергопотребление, возникает электромагнитное излучение, операции занимают чуть больше или меньше времени. Например, если бит ключа равен единице, транзисторы переключаются иначе, чем при нуле. Разница микроскопическая, но она существует.

Традиционно эти сигналы анализируют статистическими методами — дифференциальным анализом мощности (Differential Power Analysis, DPA) или корреляционным анализом (Correlation Power Analysis, CPA). Методы работают, но требуют миллионов измерений и сложного оборудования. Свёрточные нейросети (Convolutional Neural Network, CNN) научились автоматически находить закономерности в зашумлённых сигналах без ручного подбора признаков.

Исследователи из Университета Южного Миссисипи показали, что CNN восстанавливает ключ AES-128, проанализировав всего 65 записей электромагнитных сигналов (трасс), снятых за время выполнения одной операции шифрования. Для извлечения ключа методом DPA нужно проанализировать миллионы таких записей. Нейросеть же справляется с задачей, используя в десятки тысяч раз меньше данных. Атака на шифрование по побочным каналам становится значительно быстрее и доступнее.

Нейросеть, обученная на одном устройстве, легко адаптируется к другому такому же устройству с минимальными дополнительными замерами — дообучение требует на 90 % меньше данных, чем обучение с нуля. Достаточно один раз подготовить атаку на эталонном образце, а затем применять её к тысячам устройств.

Методы защиты от атак по побочным каналам строятся на маскировании — ключ смешивают со случайными числами, чтобы скрыть его влияние на сигнал. Для статистических методов, таких как DPA, увеличение порядка маскирования (количества используемых случайных величин) повышает сложность атаки: число требуемых замеров растёт в геометрической прогрессии. Однако против нейросетей эта зависимость слабее.

Ещё в 2023 году исследователи из Королевского технологического института Стокгольма (KTH) продемонстрировали атаку на CRYSTALS-Kyber (ныне стандарт ML-KEM), реализованный на ARM Cortex-M4. Нейросеть, обученная на анализе энергопотребления, восстановила секретный ключ с вероятностью выше 99 %, обойдя маскирование и другие защитные механизмы.

Позже японские исследователи из Университета Тохоку, Киотского университета и NTT провели эксперимент с процедурой перешифрования Kyber и подтвердили, что нейросети успешно преодолевают маскирование первого и второго порядка. Для надёжной защиты от атак на основе глубокого обучения (Deep Learning Side-Channel Analysis, DL-SCA) необходимо маскирование как минимум 3-го порядка — только тогда количество требуемых трасс начинает расти, и атака теряет эффективность.

Нейросети также могут справляться с десинхронизацией — намеренным внесением случайных задержек в работу устройства, чтобы трассы измерений «плавали» во времени. Свёрточные нейросети обладают свойством эквивариантности к изменениям во времени: они распознают одни и те же закономерности независимо от их положения на временной оси. Это делает десинхронизацию практически бесполезной против хорошо обученной нейросети.

Постквантовые стандарты: какие алгоритмы выбрал NIST

В августе 2024 года Национальный институт стандартов и технологий США (NIST) утвердил первые стандарты постквантовой криптографии. Они опубликованы в серии документов FIPS и должны со временем заменить алгоритмы RSA и ECC.

Постквантовые стандарты решают те же задачи, что и классические алгоритмы: установление секретных ключей (KEM) и создание цифровых подписей (DSA). Но их безопасность основана на других математических задачах, которые считаются устойчивыми к атакам квантовых компьютеров.

Первый алгоритм — ML-KEM (FIPS 203). Механизм инкапсуляции ключей решает задачу, которую сейчас выполняет RSA при установке соединений: две стороны могут договориться об общем секретном ключе, даже если кто-то прослушивает канал. Но, в отличие от RSA, ML-KEM основан не на факторизации чисел, а на задаче обучения с ошибками в решётках (Learning With Errors, LWE) — математической конструкции, с которой квантовые компьютеры пока не справляются.

ML-KEM существует в 3 вариантах: ML-KEM-512, ML-KEM-768 и ML-KEM-1024. Цифры означают уровень стойкости: 512 соответствует примерно AES-128, 768 — AES-192, 1024 — AES-256 (с учётом ускорения алгоритма Гровера). Чем выше стойкость, тем больше ключи и больше вычислений. Публичный ключ в ML-KEM-768 занимает около 1184 байт, шифртекст — 1088 байт. Это заметно больше, чем в RSA (256 байт), но для современных сетей не критично.

Второй стандарт — ML-DSA (FIPS 204), ранее CRYSTALS-Dilithium. Это алгоритм цифровой подписи, который придёт на смену RSA и ECDSA. Он тоже построен на решётках и имеет 3 уровня стойкости: ML-DSA-44 (примерно AES-128), ML-DSA-65 (AES-192) и ML-DSA-87 (AES-256).

Размеры зависят от уровня стойкости. Для ML-DSA-44 публичный ключ занимает 1312 байт, секретный — 2528 байт, подпись — 2420 байт. Для ML-DSA-87 подпись вырастает до 4595 байт — это почти 5 килобайт вместо пары сотен байт в классических подписях. Размер подписи будет заметно влиять на трафик и хранение, но с этим можно жить — главное, что её не подделать даже на квантовом компьютере.

Третий — SLH-DSA (FIPS 205), основанный на алгоритме SPHINCS+ и использующий только криптографические хеш-функции. Такой подход считается более консервативным: безопасность хеш-функций исследуется десятилетиями и меньше зависит от сложных математических гипотез. Однако за это приходится платить размером. Подписи SLH-DSA занимают от 17 до 50 килобайт в зависимости от уровня стойкости. Использовать их в каждом TLS-соединении накладно, но они подходят для задач, где нужна максимальная долговременная защита, например, для подписи государственных архивов или корневых сертификатов.

В 2025 году NIST объявил о включении ещё 2 алгоритмов, которые обеспечат криптографическую гибкость на будущее.

Четвёртый — FALCON (грядущий FIPS 206, FN-DSA). Он тоже построен на решётках, но оптимизирован для сценариев, где критически важен меньший размер подписи, и станет дополнением к ML-DSA.

Пятый — HQC, резервный механизм инкапсуляции ключей. В отличие от ML-KEM, HQC использует математический аппарат кодов исправления ошибок, что делает его ценным «запасным вариантом» на случай, если в основном решёточном алгоритме будут найдены уязвимости. Ожидается, что стандарт HQC будет финализирован к 2027 году.

Таблица 1. Основные постквантовые стандарты NIST

|

Алгоритм |

Назначение |

Математическая основа |

Уровни стойкости |

Размер (байт) |

|

ML-KEM (FIPS 203) |

Обмен ключами (KEM) |

Решётки (MLWE) |

512, 768, 1024 |

Публичный ключ: 800–1568 Шифртекст: 768–1568 |

|

ML-DSA (FIPS 204) |

Цифровая подпись (DSA) |

Решётки (MLWE/MLSIS) |

44, 65, 87 |

Публичный ключ: 1312–2592 Подпись: 2420–4595 |

|

SLH-DSA (FIPS 205) |

Цифровая подпись (DSA) |

Хеш-функции (SPHINCS+) |

1, 3, 5 |

Публичный ключ: 32–64 Подпись: 7,8–49,9 КБ |

|

FN-DSA (FALCON) (FIPS 206) |

Цифровая подпись (DSA) |

Решётки (NTRU) |

512, 1024 |

Подпись: ~0,6–1,2 КБ |

|

HQC |

Обмен ключами (KEM) |

Коды исправления ошибок |

128, 192, 256 |

Публичный ключ: ~2–6 КБ Шифртекст: ~2–6 КБ |

Однако есть нюанс — все эти стандарты защищают от квантовых компьютеров на уровне математики. Они действительно не поддаются алгоритмам Шора и Гровера, но ничего не меняют в физической реализации. Устройства по-прежнему излучают электромагнитные волны, потребляют энергию и создают временные задержки. Все уязвимости, которые нейросети научились эксплуатировать в RSA и AES, остались и в постквантовой криптографии.

Исследования 2025 года это подтверждают. Группа из Румынии показала, что ML-KEM на микроконтроллере ARM Cortex-M4 уязвим для корреляционного анализа мощности. Оптимизировав анализ математических преобразований, они ускорили атаку на 50 % по сравнению со стандартными методами. Другая группа исследователей показала атаку на ML-DSA через электромагнитное излучение. Им хватило 10 000 замеров, чтобы восстановить секретный ключ, даже с маскированием 1-го порядка. Тайваньские учёные применили к Kyber фильтры Чебышёва для подавления побочных сигналов — это снизило успешность атаки с 96 до 61 %, но не устранило угрозу полностью.

Как компании уже переходят на постквантовую криптографию

Хотя квантовых компьютеров, способных взломать RSA, ещё нет, ведущие технологические компании уже активно готовятся к их появлению. Многие уже тестируют гибридные схемы, где классическая криптография работает вместе с постквантовой криптографией (Post-quantum cryptography, PQC).

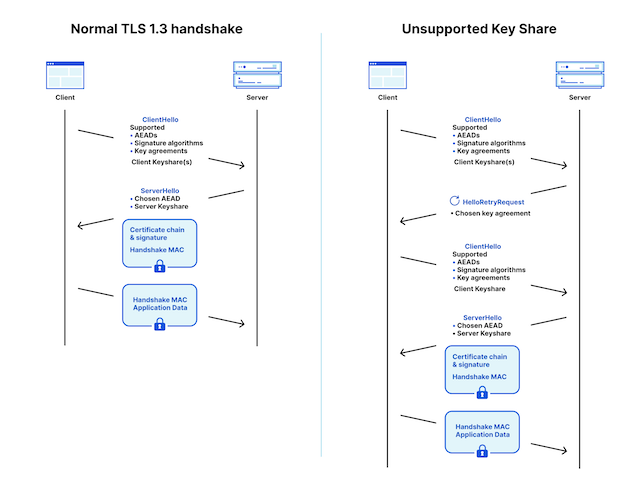

Одним из первых практических экспериментов стал проект компании Google. В 2016 году инженеры компании добавили поддержку постквантового алгоритма NewHope в браузер Chrome и серверную инфраструктуру. Алгоритм использовался совместно с классическим обменом ключами на эллиптических кривых X25519. Комбинацию назвали CECPQ1. Суть гибридной схемы заключалась в том, что соединение считалось безопасным только в случае устойчивости обоих алгоритмов.

Эксперимент длился около 2 лет и не выявил серьёзных проблем с совместимостью, хотя пользователи с медленным подключением к интернету столкнулись с увеличением времени отклика из-за роста объёма передаваемых данных. Позже компания Google начала тестировать CRYSTALS-Kyber (ныне ML-KEM) в протоколе TLS.

Похожий эксперимент проводила компания Cloudflare совместно с разработчиками браузера Firefox. В октябре 2022 года они внедрили поддержку гибридного обмена ключами Kyber + X25519 для части TLS-соединений. По их данным, увеличение задержки соединения составило всего 1–2 миллисекунды, что практически незаметно для пользователя.

Рисунок 4. Схема рукопожатия TLS 1.3 с гибридным обменом ключами (Источник: Cloudflare)

IBM добавила поддержку постквантовых алгоритмов в свою криптографическую библиотеку Open Quantum Safe и платформу IBM Quantum Safe. Это позволяет разработчикам экспериментировать с новыми алгоритмами в защищённых VPN, системах управления ключами и сервисах электронной подписи. Например, IBM Research реализовала поддержку постквантовой защиты для доступа к кластерам в IBM Cloud Kubernetes Service.

Amazon Web Services также тестирует гибридные TLS-соединения с постквантовым обменом ключами в своих облачных сервисах. В 2025 году AWS выпустила подробное руководство по тестированию постквантового TLS в Python с использованием OpenSSL 3.5 и предоставила готовый Docker-образ для экспериментов.

Агентство национальной безопасности США (NSA) запустило программу Commercial National Security Algorithm Suite 2.0 (CNSA 2.0). Она предусматривает постепенный переход государственных систем на постквантовые алгоритмы. Согласно плану, полный отказ от алгоритмов RSA и ECC в критически важных системах ожидается к 2035 году с промежуточными целями: внедрение квантово-устойчивой подписи для ПО и прошивок к 2030 году, а для обмена ключами — к 2033 году.

CNSA 2.0 предписывает использование тех же алгоритмов, которые стандартизировал NIST: ML-KEM-1024 для обмена ключами (публичный ключ — 1568 байт), ML-DSA-87 для цифровых подписей (подпись — 4595 байт), а также хеш-подписи LMS и XMSS для подписи программного обеспечения и прошивок.

Что происходит в России?

Российские компании и научные коллективы активно включились в гонку с квантовой угрозой. За 2024–2025 годы появилось несколько значимых разработок — от коммерческих продуктов до исследовательских прототипов.

Квантово-устойчивый TLS-шлюз

В сентябре 2025 года компании QApp (резидент «Сколково») и «С-Терра» завершили пилотный проект по созданию первого отечественного квантово-устойчивого TLS-шлюза. Решение предназначено для защиты сетевого трафика государства и бизнеса. Оно состоит из трёх компонентов: TLS-шлюз от «С-Терра» (программно-аппаратный комплекс), PQC GATE (клиент-серверное ПО для TCP-туннелей) и PQC SDK (библиотека постквантовых алгоритмов отечественной реализации).

Разработчики утверждают, что архитектура продукта учитывает не только математические факторы безопасности, но и защиту от атак по побочным каналам. Продукт сможет использоваться для защиты интернет-банкинга, госпорталов и корпоративных сетей.

Коллективная подпись на основе Dilithium

В октябре 2025 года в МФТИ анонсировали первый в России прототип системы коллективной цифровой подписи, устойчивой к квантовому взлому. Разработка позволяет группе пользователей создавать единую подпись без полного секретного ключа у каждого из них, что исключает кражу ключа.

Решение построено на основе алгоритма Dilithium (стандартизированного NIST как ML-DSA) и адаптирует для него классическую схему разделения секрета Шамира. Прототип реализован на Python, в планах переписать на языке Rust и оптимизировать для промышленного использования.

Собственные постквантовые алгоритмы

Параллельно с адаптацией международных стандартов разрабатываются собственные постквантовые схемы.

«Гиперикум» — схема подписи на основе хеш-функций, родственная SPHINCS+. В 2024 году опубликована работа по анализу параметров схемы, где предлагаются новые наборы параметров, обеспечивающие 120-битную стойкость к подделке со стороны квантового злоумышленника. Разработкой занимаются специалисты QApp и компании «Куборд».

В Высшей школе экономики в 2025 году защищена выпускная квалификационная работа, посвящённая оптимизации схемы «Гиперикум» с использованием отечественного стандарта хеш-функции ГОСТ Р 34.11-2018 («Стрибог»). Предложенный метод k-attempts позволяет уменьшить размер подписи без значительных потерь времени генерации.

«Шиповник» — постквантовый алгоритм электронной подписи, разработанный компанией «Криптонит» при участии QApp в рамках рабочей группы Технического комитета 26 (ТК 26) Росстандарта. В отличие от решёточных и хеш-функциональных схем, «Шиповник» основан на кодовой криптографии — его безопасность опирается на NP-трудную задачу декодирования случайного линейного кода, которая считается сложной как для классических, так и для квантовых компьютеров. Алгоритм реализован на языке C, оптимизирован под наборы инструкций SSE и доступен в открытом исходном коде на GitHub.

Ассоциация «ФинТех» в сентябре 2025 года выпустила аналитический фреймворк, в котором постквантовая криптография названа одним из главных технологических трендов. Отмечено, что ведущие российские компании, включая Газпромбанк и QApp, проводят пилотные проекты по внедрению квантово-устойчивой защиты.

Какие сценарии атак обсуждают эксперты

Чаще всего в контексте квантовой угрозы упоминают сценарий Harvest Now, Decrypt Later (HNDL) — «собрать сейчас, расшифровать позже». Злоумышленник перехватывает и сохраняет зашифрованный трафик сегодня, чтобы расшифровать его в будущем, когда появятся достаточно мощные квантовые компьютеры.

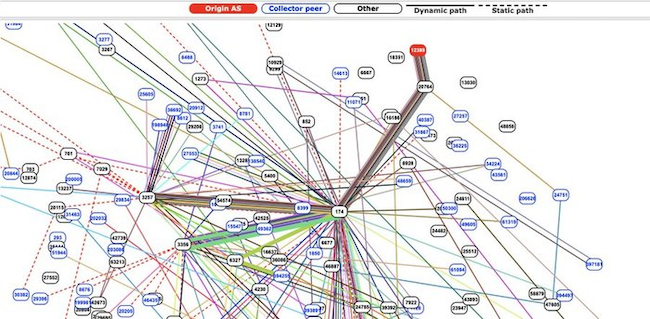

Массовый перехват технически возможен. В апреле 2020 года через инфраструктуру «Ростелекома» были перенаправлены маршруты BGP (Border Gateway Protocol, протокол граничного шлюза) для более чем 8870 подсетей, которые принадлежат компаниям Google, Amazon, Facebook, Cloudflare и Akamai. Перехват трафика продолжался от 10 минут до часа.

Сама компания Cloudflare в январе 2026 года допустила утечку BGP-маршрутов, которая длилась 25 минут, вызвала измеримую задержку, потерю пакетов и привела к падению примерно 12 Гбит/с трафика. Причиной инцидента стала ошибочная настройка политики на маршрутизаторе в Майами. Cloudflare признала утечку и опубликовал подробный разбор.

Однако специалисты ISC² отмечают, что стратегия HNDL требует больших ресурсов и обычно применяется только против наиболее ценных целей — государственных систем, военных проектов или долгосрочных коммерческих секретов.

Рисунок 5. Схема BGP-перехвата, перенаправление трафика через сеть Ростелекома (Источник: OpenNET)

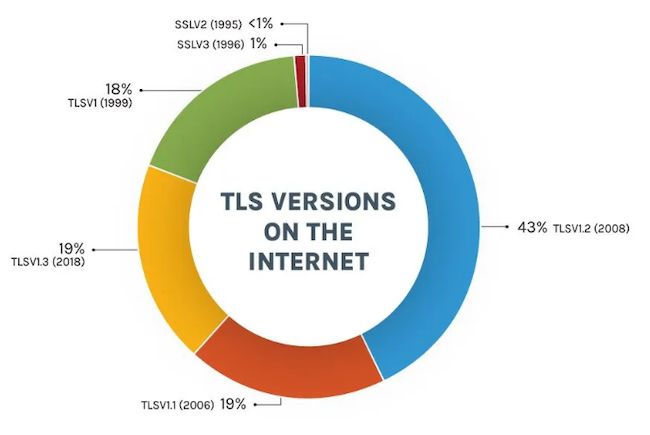

Для большинства организаций более актуальна другая проблема — Harvest Now, Decrypt Now (HNDN). Это атаки на устаревшие криптографические протоколы уже сегодня. Во многих инфраструктурах всё ещё встречаются старые версии TLS или устаревшие алгоритмы, которые можно взломать без всяких квантовых компьютеров.

Менее очевидный сценарий — Trust Now, Forge Later (TNFL). В этом случае злоумышленнику не нужно перехватывать трафик, достаточно получить публичный ключ системы. Когда появится квантовый компьютер, он сможет вычислить соответствующий секретный ключ и подделывать цифровые подписи. Это опасно для инфраструктуры доверия интернета.

Если будет скомпрометирован корневой ключ центра сертификации, можно будет создавать поддельные сертификаты, подписывать вредоносные программы или выпускать фальшивые обновления прошивок. В отличие от шифрования здесь невозможно задним числом заменить ключ — подпись должна оставаться подлинной на протяжении многих лет.

В ходе опроса, проведённого в эфире AM Live, выяснилось, что только треть зрителей (32 %) считают квантовую угрозу реальной и серьёзной. Половина опрошенных признаёт её серьёзность, но пока не видит её реализации на практике. При этом 31 % ключевым фактором для перехода на постквантовые алгоритмы считают пример успешной атаки с подбором асимметричного ключа, а для 30 % — требования регулятора. Компании пока занимают выжидательную позицию, хотя эксперты предупреждают: готовиться нужно уже сейчас, а не после первого взлома.

Стратегия защиты: что делать уже сейчас

Предыдущие разделы показали, что угрозы две, и действуют они на разных уровнях. Квантовые компьютеры атакуют математику алгоритмов, а нейросети — физическую реализацию. Переход на постквантовые стандарты закрывает только первую уязвимость. Для полноценной защиты нужна многоуровневая стратегия (defence-in-depth).

- Алгоритмы. Классические RSA и ECC должны быть заменены на постквантовые стандарты NIST: ML-KEM для обмена ключами, ML-DSA и SLH-DSA для цифровых подписей.

- Реализация. Даже стойкий алгоритм может быть скомпрометирован через побочные каналы. Необходимы constant-time вычисления (одинаковое время работы независимо от данных), маскирование промежуточных значений минимум 3-го порядка и методы зашумления сигналов.

- Протоколы. В TLS и других протоколах следует применять гибридную криптографию — одновременное использование классических и постквантовых алгоритмов. По данным Cloudflare, более 60 % клиентского трафика в их сети уже использует гибридные схемы, а поддержка на стороне клиентов выросла с 3 % в начале 2024 года.

- Аппаратура. Аппаратные модули безопасности (HSM), защищённые микроконтроллеры и доверенные среды исполнения имеют долгий цикл обновления — часто 10–20 лет. Поэтому для критической инфраструктуры переход нужно планировать уже сейчас, до вывода из эксплуатации старых устройств.

- Криптографическая гибкость. Современные системы должны проектироваться с возможностью быстрой замены алгоритма при обнаружении уязвимостей — без полной переработки инфраструктуры. Это требование называется crypto agility.

Миграция уже идёт, но неравномерно. По данным Forescout Research за 2025 год, около 6 % всех SSH-серверов в мире уже поддерживают квантово-устойчивое шифрование, а среди серверов OpenSSH этот показатель превышает 20 %. При этом внедрение обмена ключами с ML-KEM выросло на 554 % за полгода.

С серверной стороны TLS ситуация сложнее. TLS 1.3, поддерживающий PQC, остаётся на уровне 19 %, а доля TLS 1.2, несовместимого с новыми алгоритмами, даже выросла до 46 %. Почти три четверти версий OpenSSH, выпущенных до 2022 года, не поддерживают квантово-устойчивое шифрование. Миграция цифровых подписей пока близка к нулю, а это создаёт проблему для инфраструктуры открытых ключей (Public Key Infrastructure, PKI) — если корневой сертификат будет скомпрометирован квантовым компьютером, доверие ко всей инфраструктуре рухнет.

Рисунок 6. Распределение версий TLS на серверах в 2025 году (Источник: Forescout Research)

Выводы

Даже если квантовые компьютеры, способные взломать RSA и эллиптические кривые, появятся только через 10–15 лет, угрозу нельзя считать отдалённой. Сценарий HNDL делает данные с долгим сроком жизни (государственные документы, медицинские архивы, коммерческие секреты) уязвимыми уже сегодня. А сценарий TNFL ставит под удар всю инфраструктуру цифровых подписей.

Прогресс квантовых вычислений уже не остановить, и угроза существует независимо от того, верит в неё бизнес или нет. Единственный способ обеспечить безопасность в долгосрочной перспективе — последовательно внедрять постквантовые алгоритмы и защищать их реализацию от атак по побочным каналам. Квантовый компьютер, способный взломать современную криптографию, может появиться не завтра. Но когда это произойдёт, времени на подготовку уже не будет.