Интеграция NGFW с сетями SD-WAN стала фактически обязательной у западных вендоров. Однако в российском сегменте этой поддержке уделяют мало внимания, хотя нередко разработка начинаются «с нуля» в рамках импортозамещения. Постараемся разобраться, почему так сложилось.

- 1. Введение

- 2. NGFW и производительность

- 3. Выбор NGFW: достаточно ли оценки его производительности?

- 4. Интеграция NGFW и SD-WAN: развитие NGFW

- 5. Интеграция NGFW и SD-WAN: функциональная и аппаратная

- 6. Раздельное применение NGFW и SD-WAN

- 7. Раздельное применение NGFW и SD-WAN vs. интеграция этих устройств

- 8. Мнение российского рынка: приоритет on-premise и недоверие к «облакам»

- 9. Выводы

Введение

Год назад российский рынок информационной безопасности жил большими ожиданиями от предстоящего старта продаж и внедрений новых отечественных моделей NGFW. Потребность в их импортозамещении была высокой благодаря регуляторному давлению. Однако значительное внимание при выборе устройств было приковано прежде всего только к двум характеристикам: надёжность в эксплуатации и высокая производительность. В остальном NGFW рассматривался как «улучшенный» файрвол с поддержкой разбора пакетов до уровня L6.

Те же требования, похоже, продолжают оставаться основными для российских заказчиков, как можно судить по результатам дискуссии, проведённой в рамках круглого стола во время XXVIII Большого Национального форума информационной безопасности «Инфофорум 2026». Круглый стол был посвящён обсуждению темы технологической зрелости решений российских производителей NGFW, а представительный список его участников охватывал все стадии жизненного цикла NGFW ведущих российских вендоров (Ideco, UserGate, «Код Безопасности»), интеграторов ИБ-решений (iTPROTECT, «Инфосистемы Джет») и заказчиков (ЕВРАЗ, Т-Банк).

Рисунок 1. Участники круглого стола по NGFW на «Инфофоруме 2026»

В целом подход российского рынка понятен: компании стремятся к выстраиванию традиционных централизованных on-premise-конфигураций с размещением устройств NGFW внутри своей корпоративной инфраструктуры. Поэтому требование к производительности закономерно выходит на первый план, поскольку главная задача для заказчиков — обеспечить разбор сетевых пакетов до максимально возможного уровня с учётом всей базы правил фильтрации. Именно высокая производительность является ключевым условием для того, чтобы при эксплуатации можно было подключать полный набор правил. Это служит признанной гарантией полного покрытия возможных угроз.

Однако мировой рынок NGFW живёт уже в других реалиях. Базовые функции NGFW представлены у большинства моделей вендоров, производительность прошла проверку на большом пуле заказчиков, которые заранее знают, на что могут рассчитывать. Производительность для них — это фактор для учёта и выбора, а не желаемая характеристика. Используемые западными заказчиками конфигурации сетей и архитектуры решений безопасности позволяют уверенно выбирать продукты, заранее зная их базовые параметры. Поэтому они могут обращать больше внимания на оценку сопутствующих функций NGFW, позволяющих повысить удобство эксплуатации и снизить затраты.

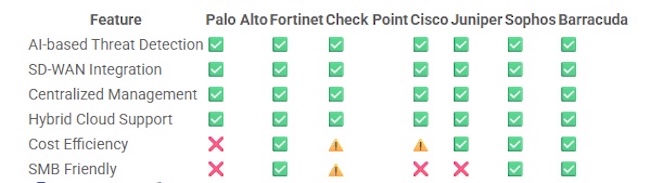

Gartner выделяет в своём «магическом квадранте» следующие показатели для отбора моделей западных вендоров NGFW:

- уровень внедрения искусственного интеллекта (для повышения качества детектирования угроз);

- возможности интеграции с SD-WAN;

- удобство централизованного управления;

- допустимость использования в гибридных облаках;

- цена;

- доступность для компаний сегмента SMB.

Рисунок 2. Главные функции NGFW (Gartner, 2025)

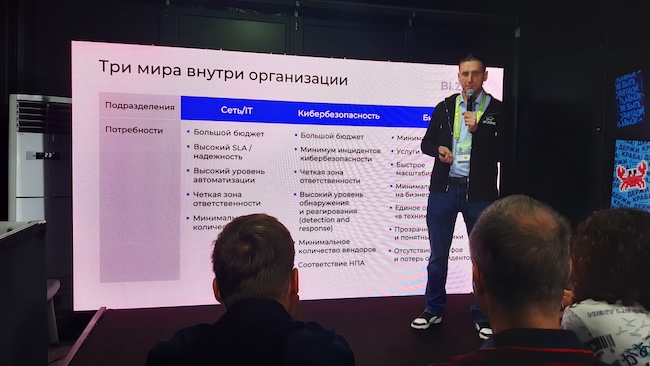

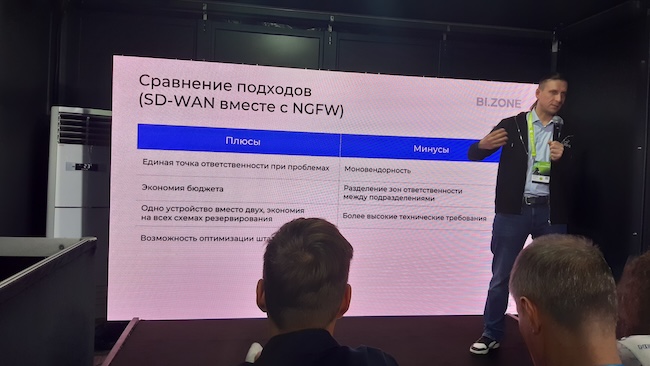

Обратим внимание в этом списке функций на интеграцию NGFW с SD-WAN. Несмотря на то что об этой характеристике не так часто говорят, она также находится в поле зрения российского рынка. Это отметили в своём выступлении на осенней конференции IT Elements 2025 эксперты управления сетевых решений кибербезопасности компании BI.ZONE.

Они обратили внимание, что SD-WAN связан с эксплуатацией программно-управляемых сетей, которая предшествует развитию облачного присутствия организаций. Близость функций NGFW и SD-WAN также очевидна: оба механизма необходимы для организации безопасных сетей. Хотя настройка SD-WAN до сих пор рассматривалась прежде всего как область ответственности ИТ-специалистов, а работа с NGFW относилась к службам информационной безопасности, такое разделение отчасти искусственное. Оно может быть вызвано сложившимися бизнес-процессами. Специалисты BI.ZONE подчеркнули, что это разделение усложняет эксплуатацию и снижает эффективность работы обоих подразделений. Интеграция NGFW и SD-WAN — важный элемент, который позволяет повысить эффективность. Подход zero trust подразумевает безопасную организацию сетевой связанности, что требует инспектирования наложенных сетей SD-WAN.

Рисунок 3. Три подхода к эксплуатации сетей и их безопасности (IT Elements 2025)

NGFW и производительность

Устройства NGFW исторически появились как развитие традиционных межсетевых экранов, реализовав расширенные функции пакетной фильтрации на более высоких уровнях сети. Современные NGFW превосходят своих предшественников прежде всего тем, что наделяют устройства набором функций безопасности для более глубокого анализа трафика, понимания приложений, действий пользователей и контента, а также активного предотвращения сложных угроз. В сложной и постоянно изменяющейся среде киберугроз устройства NGFW стали краеугольным камнем для построения сетевой безопасности в организациях любого размера.

Однако, как отметили эксперты круглого стола на «Инфофоруме 2026», российские заказчики рассматривают NGFW в основном как «молотилку» правил, ставя во главу угла при выборе подходящей модели прежде всего её производительность. Главный критерий для выбора — производительность NGFW должна соответствовать реалиям трафика конкретной компании.

Но простое наращивание производительности с целью покрытия полного списка правил фильтрации при любой сетевой нагрузке не отражает весь спектр направлений развития NGFW. Предприятия переходят от конфигураций on-premise к облачным и гибридным средам (в России этот процесс хотя и пробуксовывает, но всё равно медленно идёт; в других развитых странах переход осуществляется значительно быстрее). Всё шире внедряются модели удалённой работы.

Это сильно меняет рынок киберугроз, который демонстрирует появление более изощрённых кибератак. До сих пор их появление связывали с существованием APT-группировок, теперь всё чаще говорят о возрастающем участии искусственного интеллекта. Важность внедрения надёжного и интеллектуального NGFW существенно повышается в 2026 году, отметили эксперты круглого стола на «Инфофоруме 2026».

Выбор NGFW: достаточно ли оценки его производительности?

Выбор модели NGFW должен опираться на оценку соответствия его производительности реальному трафику организации, требованиям к масштабируемости и простоте управления — на этом акцентировали внимание участники круглого стола по NGFW на «Инфофоруме 2025». Но достаточно ли этого набора требований, если исходить из современного спектра угроз?

Если исходить не только из желания отреагировать на требования регулятора и «вписаться» в минимальные финансовые затраты, то список критериев для выбора NGFW может быть расширен. Он может включать в себя оценку сложного многообразия доступных функций и возможностей интеграции NGFW с другими механизмами сетевого управления. Участники круглого стола упоминали эти направления тоже, но не акцентировали на них внимание по отдельности, предлагая более простую формулу: «Надо изучать доступные функции NGFW и учиться применять их на практике».

Рисунок 4. Заказчики продолжают задавать вопросы вендорам о выборе NGFW

Попробуем сформулировать требования к идеальному корпоративному NGFW. Он должен уметь блокировать известные угрозы, обнаруживать и предотвращать неизвестные атаки и атаки нулевого дня, обеспечивать детальный контроль над приложениями и пользователями, а также эффективно интегрироваться с экосистемами безопасности.

Выделим главные изменения, которые наблюдаются сейчас в модели угроз. Их учёт поможет заказчикам сформулировать собственный набор требований для выстраивания современной системы многоуровневой защиты с применением NGFW:

- Изменение ландшафта угроз. Появление полиморфных вредоносных программ, сложных целевых атак (APT-группировки), новые, изощрённые схемы фишинговых атак.

- Изменение видимости и контроля за приложениями. Переход от автономных программных систем к широкому использованию SaaS-приложений и веб-инструментов ведёт к необходимости контроля над использованием приложений и предотвращения появления «слепых зон» в ИТ-инфраструктуре.

- Реализация политик безопасности вплоть до уровня пользователя. Этот принцип заложен в основу модели организации работы сетей с «нулевым доверием» — Zero Trust Network Access (ZTNA). Он требует применения политик безопасности на основе идентификации пользователя, а не только IP-адресов. Устройства NGFW нового поколения интегрируются с системами управления идентификацией (PAM) для соблюдения политик, где налажен расширенный учёт прав пользователей.

- Облачные и гибридные среды. Защита данных и приложений в облачных и гибридных средах, обеспечение согласованной безопасности в распределённой инфраструктуре — это функции NGFW. Хотя многие российские компании всё ещё стараются избегать выбора облака для своей инфраструктуры, развитие таких направлений, как использование искусственного интеллекта и машинного обучения, перевод части инфраструктуры и сервисов на аутсорсинг, повышение эффективности эксплуатации оборудования и прочее, заставляют компании изучать облачную опцию более внимательно.

- Упрощение процесса управления безопасностью в компании. Современные NGFW позволяют снижать сложность управления функциями безопасности. Один из путей лежит через объединение NGFW в единую платформу с другими сетевыми механизмами (IPS, антивирусная защита, поддержка VPN и другие). Это помогает повысить эффективность применения в том числе и NGFW.

- Критически важной для современных устройств NGFW называют поддержку концепции ZTP (Zero-Touch Provisioning) — способности удалённого устройства к самонастройке и самообновлению при запуске с минимальным участием человека. Эти системы должны корректно реагировать на сбои, предоставлять соответствующую диагностическую информацию для последующего устранения неполадок и предлагать несколько вариантов автоматического восстановления. ZTP имеет решающее значение для успеха SD-WAN.

Рисунок 5. Основные функции NGFW (Bi.Zone, IT Elements 2025)

Используя NGFW, компания обеспечивает себе более интеллектуальную защиту и контроль за поведением устройств в сети. Как отметили специалисты BI.ZONE на IT Elements 2025, определение URL и приложений, контроль аномалий и сетевых угроз в рамках сессий повышают видимость сети. Однако в рамках решения задач бизнеса необходимо динамическое подключение к публичным облакам, быстрое развёртывание новых точек присутствия, изменение политик безопасности. Реализация этих задач требует интеграции NGFW с SD-WAN. Остановимся на этом подробнее.

Интеграция NGFW и SD-WAN: развитие NGFW

Эксперты BI.ZONE задали на IT Elements 2025 вопрос залу: «Что сегодня такое NGFW с точки зрения заказчика?» Если обобщить полученные ответы, то вот как выглядят основные функции NGFW в глазах пользователей:

- Глубокий анализ пакетов (DPI).

- Выявление и предотвращение вторжений (IPS/IDS или IDPS).

- Контроль доступа на уровне приложений.

- URL-фильтрация контента.

- Системная инспекция зашифрованного трафика SSL.

- Идентификация пользователей через identity firewall (когда учётные признаки из Active Directory подставляются по IP и проводится проверка с учётом контекста).

- Потоковый антивирус.

Чтобы базовая конструкция NGFW работала, используются наборы правил, в которых отражены знания о текущих угрозах и кастомизация под специфику компании. Не все вендоры NGFW готовы разрабатывать собственные уникальные пакеты правил, поскольку их создание требует отдельных затрат и компетенций. Вендоры NGFW решают прежде всего задачу обеспечения удобства и полнофункциональности работы устройства, и это может стать определяющим фактором при выборе.

Для подтверждения возможности применения устройство NGFW проходит сертификацию в ФСТЭК России (приказ ФСТЭК России № 44 от 07.03.2023 «Об утверждении требований по безопасности информации к многофункциональным межсетевым экранам уровня сети»).

Где же в этом определении появляется потребность применить ещё и технологию программно-определяемых сетей (SD-WAN)?

Применение механизмов SD-WAN позволяет ИТ-службе осуществлять централизованное управление сетью, автоматизировать работу с параметрами конфигурации и настроек, выполнять Zero-touch provisioning (ZTP), обеспечивать одновременное применение разных каналов подключения (Ethernet, LTE, MPLS и т. д.). Опираясь на механизмы SD-WAN, можно строить наложенную VPN-сеть с контролем качества обслуживания (QoS) и шифрованием. Применение SD-WAN позволяет снизить совокупную стоимость владения (TCO) сетью, сократить время запуска услуг и новых точек присутствия, а также перейти от использования провайдерских VPN к применению интернет-каналов.

За счёт SD-WAN можно осуществлять оптимизацию глобальной сети (WAN). В отличие от традиционных WAN, инструментарий SD-WAN предоставляет множество дополнительных функций: интеллектуальные средства для автоматизации настройки маршрутов и программного обеспечения, упрощение и ускорение управления и поддержки удалённых объектов и прочее. Благодаря программному абстрагированию сетевого оборудования можно формировать виртуальные пространства и осуществлять передачу данных по сетям любого типа.

С точки зрения безопасности SD-WAN помогает снижать затраты на поддержку сети, упрощает управление её производительностью и оптимизацию. За счёт высокой гибкости и масштабируемости компонентов инфраструктуры SD-WAN упрощается настройка. Это ускоряет процесс адаптации сети к изменениям в бизнесе.

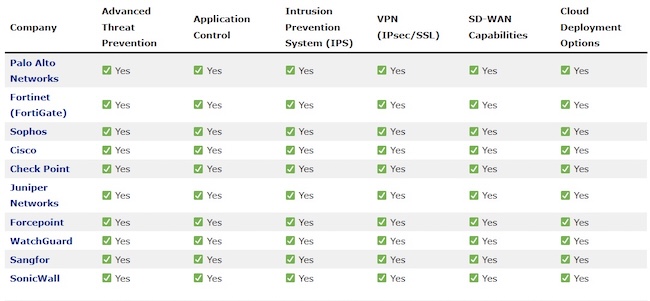

Рисунок 6. Top-10 устройств NGFW западных вендоров и их базовые функции (Cyber Press, 2026)

Интеграция NGFW и SD-WAN: функциональная и аппаратная

Идея объединения средств управления NGFW и SD-WAN должна была возникнуть неизбежно. Как отметили в BI.ZONE, многие западные разработчики уже успели предложить собственные решения на базе этой интеграции. В российском сегменте стали активно говорить об этом два-три года назад.

В России интерес к интеграции NGFW и SD-WAN отстаёт. Специалисты BI.ZONE объясняют это тем, что в нашей стране не так популярно использование публичных и гибридных облаков.

В то же время об интеграции этих технологий сообщают сейчас все ведущие западные производители NGFW. Они называют следующие достоинства такой поддержки:

- сочетание расширенных функций безопасности с возможностями более высокой гибкости в конфигурировании сетей;

- повышение производительности NGFW за счёт функций SD-WAN;

- улучшение видимости процессов в сети;

- более гранулированный (детальный) контроль за использованием приложений и потоков данных;

- реализация новых функций защиты от угроз.

Рисунок 7. Разделённое управление функциями SD-WAN и NGFW

Интеграция NGFW и SD-WAN будет особенно актуальна для организаций с несколькими филиалами, стремящихся оптимизировать безопасный доступ к интернету и приложениям. Благодаря развёртыванию виртуальных аналогов аппаратных сетевых средств обеспечивается более простое управление и более низкая совокупная стоимость владения (TCO) по сравнению с традиционным подходом.

Объединение технологий также позволяет повысить производительность сети. Это возможно за счёт сокращения задержек и улучшения времени отклика приложений. Источник улучшений — способность SD-WAN динамически маршрутизировать трафик в зависимости от требований приложений и состояния сети. Кроме того, NGFW получает возможность оптимизировать трафик и распределять его по приоритетам на основе политик безопасности, гарантируя необходимую пропускную способность и ресурсы для критически важных приложений.

Но, по оценкам Ideco, повышаются и требования к аппаратной части устройств NGFW. «Более совершенная технология всегда будет более требовательной к аппаратным характеристикам сервера. Однако мы в Ideco работали и работаем над оптимизацией линеек наших программно-аппаратных комплексов, чтобы заказчики могли использовать Ideco NGFW Novum в необходимых для себя сценариях, не опасаясь за производительность аппаратных платформ вендора».

Всё это позволяет заказчикам получить более безопасную, гибкую и высокопроизводительную сетевую инфраструктуру за счёт интеграции NGFW и SD-WAN со способностью быстро адаптироваться к меняющимся бизнес-потребностям.

Рисунок 8. Совместное управление функциями SD-WAN и NGFW

Раздельное применение NGFW и SD-WAN

Отсутствие интеграции с SD-WAN не означает, что NGFW устарел. Раздельное развёртывание NGFW и SD-WAN также способно обеспечить организациям гибкость и контроль над безопасностью и сетевой инфраструктурой, но по-своему.

Благодаря применению раздельных решений NGFW и SD-WAN есть возможность реализовать индивидуальный подход к безопасности, настройке политик, построению системы защиты за счёт многоуровневой системы шлюзов. В рамках отдельных сегментов развёрнутой сети можно обеспечить более высокую производительность, масштабируемость и управляемость. Упрощается и процесс закупки оборудования: организации могут выбирать поставщиков по каждому из направлений без оглядки и реализовывать новейшие функции в пределах отдельных сетевых сегментов.

Ещё одним преимуществом является упрощённое обновление или замена одного решения на другое. Например, если организация хочет обновить NGFW до более новой модели, то достичь результата можно без прерывания работы сети SD-WAN. Это экономит время и ресурсы, минимизирует простои и потенциальные риски для безопасности.

Сохраняется также прозрачность и контроль трафика в рамках сетевых сегментов. Используя раздельные решения для NGFW и SD-WAN, можно отслеживать и управлять сетевым трафиком по отдельности, детально контролировать политики безопасности и производительность сети.

Этот вариант выбора будет полезен прежде всего для организаций со сложной сетевой конфигурацией. Такое решение может оказаться более выгодным также для тех заказчиков, которые обязаны обеспечить строгое соблюдение специальных требований отраслевых норм информационной безопасности.

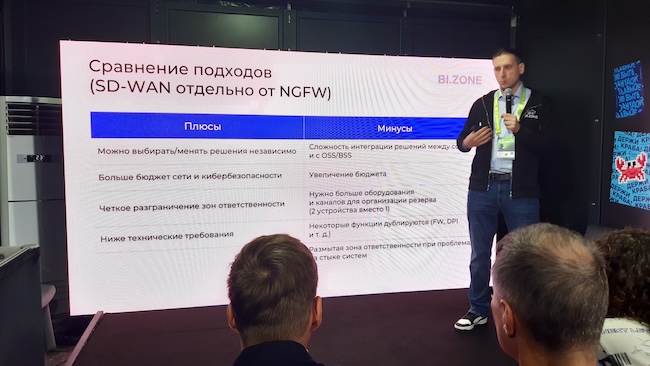

Раздельное применение NGFW и SD-WAN vs. интеграция этих устройств

Главные издержки, возникающие при отсутствии интеграции NGFW и SD-WAN, — это повышенные трудозатраты. Организациям приходится учитывать возросшую сложность своих архитектурных решений и риски для безопасности. Из-за использования продуктов от нескольких поставщиков могут возникать проблемы при их совместном применении и управлении. Управлять политиками и конфигурациями безопасности приходится по отдельности, что также может усложнить процесс администрирования.

Для эффективного обеспечения безопасности организациям также приходится уделять больше внимания вопросам контроля совместимости и координировать политики безопасности между NGFW и SD-WAN. В то же время при их интеграции обеспечивается снижение совокупной стоимости владения (TCO) и появляется дополнительная экономия за счёт сокращения количества закупаемого оборудования и его обслуживания. Процесс закупок упрощается.

При сравнении разницы в производительности между интегрированным и раздельным использованием устройств NGFW и SD-WAN организациям следует учитывать, как в их сети происходит загрузка пропускной способности, какую производительность требуют приложения, какие ограничения накладываются на задержку и доступность сети, есть ли возможность переключения на резервные каналы и сколько времени на это требуется.

Стоит также учитывать, что при интеграции NGFW и SD-WAN требуется меньшее количество точек установки. Это существенно упрощает топологию сети, снижает затраты на учёт уязвимостей, упрощает управление политиками безопасности. С другой стороны, при раздельном развёртывании обеспечивается более детальный контроль над уровнями безопасности в шлюзах для веб-фильтрации, проще обеспечить защиту от утечек данных (DLP), работу систем предотвращения вторжений (IPS).

И, конечно, надо учитывать стоимость затрат. При выборе интегрированных решений начальные вложения выше из-за приобретения специализированного оборудования и программного обеспечения. Но с точки зрения эксплуатации интегрированные решения обеспечивают экономию средств в долгосрочной перспективе за счёт уменьшения количества эксплуатируемых устройств и упрощения их управления.

Мнение российского рынка: приоритет on-premise и недоверие к «облакам»

Фактическая цель развития интеграции NGFW и SD-WAN лежит всё-таки в другой плоскости. Она облегчает дальнейшее развитие облачного присутствия компании в любой форме (частное, публичное или гибридное облако). Поэтому будет нелишним сразу ответить на вопрос: рационально ли компании (особенно небольшой) переходить на облачную услугу защищённой сети взамен выстраивания собственных сегментов?

Комментарий, который дал Денис Бандалетов, руководитель отдела сетевой безопасности Angara Security, хорошо отражает отношение российского рынка к этой задаче.

«По моему мнению, собственная инфраструктура, построенная в своём контролируемом контуре, даёт ряд значительных преимуществ. Использование on-premise-решений позволяет компании сохранять полный контроль над своими данными и инфраструктурой: сеть и её безопасность находятся внутри организации. Это особенно важно для компаний, которые работают с чувствительной информацией или должны соответствовать строгим требованиям по защите данных. В процессе эксплуатации инфраструктуры нет зависимости от качества и доступности канала с поставщиком услуг, что снижает количество потенциальных точек отказа.

По опыту, провайдеры услуг реализуют тонкие настройки под бизнес в единичных случаях. Обычно применяется общий шаблон правил и политик, который редко способен обеспечить исчерпывающий уровень безопасности. При внедрении on-premise-решений в собственную инфраструктуру появляется уникальная возможность тонко настроить все продукты под конкретные нужды бизнеса, добившись при этом максимального уровня безопасности.

Однако перед финальным выбором важно понимать, что стоимость владения собственными системами для небольших компаний может быть кратно выше. Развёртывание и поддержка on-premise-инфраструктуры требуют значительных первоначальных инвестиций в оборудование и программное обеспечение. Они нуждаются в регулярном техническом обслуживании и обновлениях, что также может существенно ударить по бюджету компании.

При внедрении важно проанализировать темпы роста компании, ведь масштабирование on-premise-инфраструктуры требует дополнительных закупок оборудования и модернизации существующих систем, что может занять много времени и средств, в отличие от облачных решений, где ресурсы можно увеличить буквально в один клик.

Также необходимо учесть, что управление on-premise-решениями требует наличия в штате высококвалифицированных специалистов по ИТ и сетевой безопасности. Наём и обучение таких профессионалов могут быть как дорогостоящими, так и сложными из-за дефицита кадров на рынке труда».

Выводы

Интеграция NGFW и SD-WAN позволяет улучшить управляемость сетевыми функциями и средствами безопасности. Хотя она требует более высоких затрат на начальном этапе закупки, зато позволяет снизить эксплуатационные расходы. С другой стороны, смысл интеграции нацелен на развитие облачного присутствия компании.

Многие российские компании до сих пор делают выбор в пользу on-premise-решений. Для них интеграция NGFW и SD-WAN в целом не даёт существенного прироста в эффективности эксплуатации и безопасности, хотя и проявляет ряд плюсов.

Тем не менее, сети продолжают развиваться. Уже на горизонте виден рост популярности сетей SASE, которые позволяют реализовать концепцию «нулевого доверия» (Zero Trust). Какой NGFW потребуется с их развитием? Придётся ли отказываться от нынешних моделей? Учитывают ли эти вопросы нынешние российские вендоры NGFW и заказчики? Этой темы мы коснёмся в продолжении данной статьи.