Как изменилась защита учётных записей в 2026 году и почему традиционные пароли больше не работают? Какие компоненты Identity Security компании внедряют в первую очередь, а какие остаются в планах? Эксперты обсудили новые тренды защиты учётных данных и контроля доступа.

- 1. Введение

- 2. Что входит в понятие Identity Security?

- 3. Какие риски помогает снизить Identity Security?

- 4. С чего начать внедрение Identity Security?

- 5. Прогнозы: на что обратить внимание заказчикам

- 6. Выводы

Введение

В 2026 году концепция защиты учётных записей и контроля доступа (Identity Security) окончательно утвердилась в статусе нового периметра корпоративной безопасности. Ещё недавно основой защиты считались сетевые экраны и сегментация. Но сегодня, когда штатные сотрудники работают из дома, а количество внешних подрядчиков и сервисных учётных записей в разы превышает число штатных пользователей, границы инфраструктуры стали прозрачными.

Злоумышленники сместили фокус: по данным аналитики, до 40 % атак начинаются с компрометации учётных данных. А инциденты, связанные с управлением доступом, составляют около четверти от всех происшествий в компаниях.

В этих условиях Identity Security перестаёт быть набором разрозненных инструментов. При этом рынок сталкивается с вызовами, о которых ещё несколько лет назад говорили лишь как о гипотетических: взрывной рост числа нечеловеческих учётных записей, необходимость интеграции разнородных систем, сопротивление бизнеса и пользователей, а также поиск экономически обоснованных подходов к внедрению.

Рисунок 1. Эксперты в студии AM Live

Участники эфира:

- Дмитрий Лютов, менеджер продуктов безопасности, Yandex Cloud.

- Егор Леднёв, директор по сервисам, RooX.

- Артём Назаретян, руководитель BI.ZONE PAM, BI.ZONE.

- Иван Андреев, менеджер по развитию решений, УЦСБ.

- Анатолий Лысов, менеджер продукта ALD Pro, Группа «Астра».

- Лев Овчинников, руководитель продукта Indeed ITDR, «Индид».

- Александр Махновский, технический директор, Avanpost.

- Ярослав Жиронкин, руководитель продукта Solar InRights, ГК «Солар».

Ведущий и модератор эфира — Илья Шабанов, генеральный директор «АМ Медиа».

Что входит в понятие Identity Security?

Анатолий Лысов объяснил, что подход к защите идентификационных данных нужно рассматривать в историческом контексте. Долгое время компании полагались на периметр безопасности — файрволы и ограничения доступа извне, и этого было достаточно.

Сейчас ситуация кардинально изменилась. Даже в компании со штатом 100–200 сотрудников количество учётных записей может быть в 2–3 раза больше за счёт внешних исполнителей. Сегодня важно не то, из какой сети пришёл пользователь, а то, кто именно пришёл и какими правами он обладает. Злоумышленники сместили фокус, и атаки на учётные записи стали одним из ключевых векторов.

Он уверен, что смотреть на учётные записи нужно шире — это не только люди, но и сервисы, компьютеры, технические аккаунты. Аутентификация только по паролям больше не работает — нужны многофакторность и сертификаты. Также важно следить, кто, к чему и когда имеет доступ. Именно поэтому новые подходы в управлении идентичностью сейчас востребованы как никогда.

Анатолий Лысов, менеджер продукта ALD Pro, Группа «Астра»

Александр Махновский определяет Identity как цифровое представление участника информационного взаимодействия, которое также содержит способы его идентификации и аутентификации. Это не обязательно человек, а может быть сервис, машина, AI-агенты.

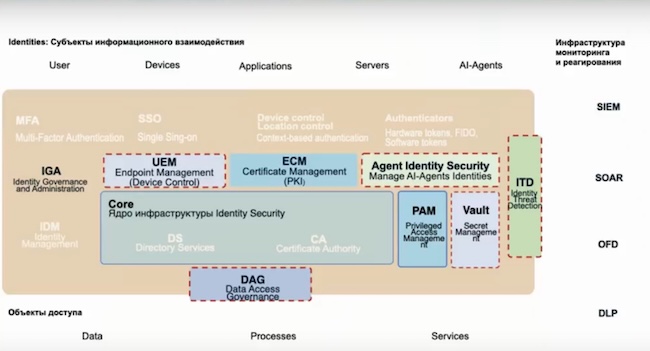

Identity Security — это практика, которая включает в себя как технологическую составляющую, так и процессную. С одной стороны, у нас есть субъекты информационного взаимодействия, а с другой — объекты доступа.

В Identity Security входит:

- Ядро. Оно включает службу каталогов (в современной архитектуре её может не быть, но чаще всего она есть, поскольку окружение требует её наличия). Также сюда входит удостоверяющий центр, так как сертификаты — это основной способ представления субъектов информационного взаимодействия, взаимной аутентификации и т. д.

- Аутентификация и защита аутентификационных данных. Сюда относятся решения MFA, Single Sign-On (SSO), факторы аутентификации. Это решения, которые позволяют идентифицировать машины.

- Автоматизирующие процессы управления удостоверениями решений. К ним относится UEM (нужен для того, чтобы знать все компьютеры), ECM (управление и распространение сертификатов, автоматическое обновление), AI-агент Identity Security (новый класс решений, который позволяет управлять удостоверениями агентов).

- IdM — классический Identity Security, и IGA (Identity Governance and Administration) как его расширение.

- PAM — контроль привилегированных учётных записей.

- Vault — система хранения секретов.

- ITDR (Identity Threat Detection and Response) — находится на стыке с другими системами безопасности, отвечающими за процессы управления инцидентами.

- DAG (Data Access Governance) — позволяет обеспечить защиту идентификационных данных, хранящихся в разных каталогах, источниках.

Рисунок 2. Что входит в Identity Security

Дмитрий Лютов отметил, что понятие идентичности особенно ярко раскрывается в облачной среде. Идентичности делятся на два типа — пользовательские и сервисные учётные записи. В облаке важно уделять внимание и тем, и другим: пользователей могут быть сотни тысяч, а учётных записей — миллионы. Если не заниматься сервисными учётными записями, обеспечить достаточный уровень безопасности инфраструктуры и активов не получится. В SaaS-сервисах всегда в приоритете аутентификация, управление жизненным циклом и контроль доступа.

Иван Андреев обратил внимание на частый запрос клиентов к интеграторам: закрыть все вопросы одним решением. Это утопия. Защита учётных записей — это всегда большой комплекс мер, и даже он никогда не даст стопроцентной гарантии. Так было всегда и будет в ближайшие годы.

Иван Андреев, менеджер по развитию решений, УЦСБ

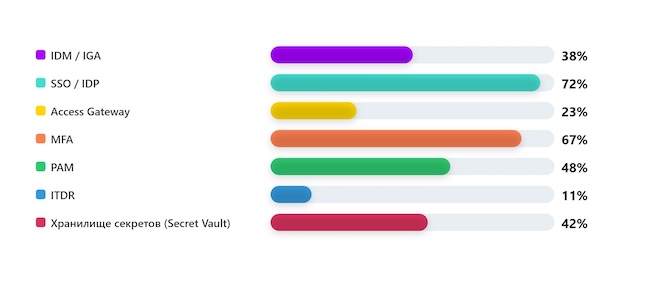

В первом опросе зрители ответили, какие компоненты Identity Security уже внедрены в их организации (мультивыбор):

- SSO / IDP — 72 %.

- MFA — 67 %.

- PAM — 48 %.

- Хранилище секретов (Secret Vault) — 42 %.

- IDM / IGA — 38 %.

- Access Gateway — 23 %.

- ITDR — 11 %.

Рисунок 3. Какие компоненты Identity Security уже внедрены в вашей организации?

Какие риски помогает снизить Identity Security?

Илья Шабанов привёл данные отчётов Verizon: 22 % взломов начинаются с компрометации учётных записей. При этом 61 % инцидентов так или иначе связаны с украденными или слабыми паролями. Для веб-приложений эта доля достигает 88 %, а у российских компаний — 90–95 %.

Илья Шабанов, генеральный директор «АМ Медиа»

Ярослав Жиронкин рассказал, что в центре мониторинга и реагирования на кибератаки компании «Солар» анализируют инциденты в коммерческих и государственных компаниях. Порядка 25 % из них тем или иным образом связаны с управлением доступом — это четвёртая часть, и упускать это направление нельзя. В прошлом году доля проникновений через инфраструктуру подрядчиков составляла 6 %, а за год выросла почти в 4 раза. Сейчас количество таких инцидентов продолжает расти.

Дмитрий Лютов добавил, что в их SOC пришли к схожим цифрам: около 40 % атак на инфраструктуру клиентов начинается с компрометации учётных данных. Нужно выстраивать процессы управления, инструменты защиты и выявления таких атак. В компании уже построили систему, которая позволяет быстро обнаруживать аномалии в поведении пользователей и возможные компрометации сервисных аккаунтов, а также оповещать об этом пользователей. Параллельно проводится аналитика больших объёмов данных, чтобы подсвечивать риски, которые могут привести к компрометации, ещё до того, как она произойдёт.

Дмитрий Лютов, менеджер продуктов безопасности, Yandex Cloud

С чего начать внедрение Identity Security?

Ярослав Жиронкин считает, что в первую очередь нужно смотреть на заказчика и те проблемы, которые перед ним стоят. Бездумное внедрение решений ни к чему не приведёт, увеличения уровня информационной безопасности не будет. При этом любой из продуктов, о которых говорили — IdM, PAM, Single Sign-On — они обязательны. Вопрос скорее в том, какой набор функций внедрять, отталкиваясь от задач компании.

Александр Махновский пояснил, что если небольшая молодая компания имеет доступ извне к своей инфраструктуре либо пользуется SaaS-сервисами или другими облачными решениями, ей необходим MFA — иначе защиты от базовых атак не будет. Исключение — компании с полностью закрытым контуром. Если у компании больше 10–20 системных администраторов или часть инфраструктуры обслуживают внешние подрядчики, нужен PAM. Все остальные решения, по его словам, — это то, до чего нужно дозреть.

Александр Махновский, технический директор, Avanpost

Лев Овчинников для себя выработал некий фреймворк, состоящий из 5 шагов:

- Обеспечение прозрачности. Проведение аудита — на первом этапе обязательно знать, кто, когда и какими системами пользуется. Это абсолютный пререквизит для внедрения других систем.

- Управление доступом. Ролевая модель — нужно определить скоуп пользователей, которые обладают расширенными привилегиями, и сузить круг привилегий до минимума для каждого такого администратора. Сюда же относится и asset management для сервисных учётных записей.

- Многофакторная аутентификация. Качественно внедрённая MFA уберёт до 90 % рисков.

- Аудит конфигураций — обнаружение уязвимостей в системах аутентификации и авторизации, а также небезопасных настроек, легаси-систем и их систематизация, потенциально небезопасных конфигураций с точки зрения аутентификации.

- Обнаружение угроз в реальном времени. Сюда входят системы UBA, правила корреляции в SIEM, правила NTA.

Все шаги могут реализовываться каким-то одним продуктом или разными решениями, в каждом шаге может присутствовать несколько продуктов. Стоит обратить внимание, что эти шаги связаны друг с другом и их порядок таков, чтобы результат выполнения одного обеспечивал более качественную интеграцию на следующем. По словам эксперта, если поменять порядок, есть риск, что все шаги будут выполнены неправильно.

Лев Овчинников, руководитель продукта Indeed ITDR, «Индид»

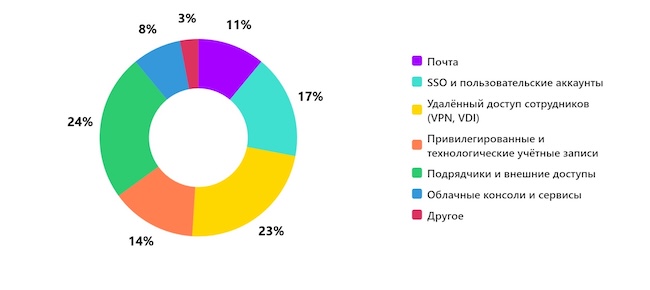

Во втором опросе выяснилось, какая точка входа в инфраструктуру сегодня кажется зрителям наиболее уязвимой:

- Подрядчики и внешние доступы — 24 %.

- Удалённый доступ сотрудников (VPN, VDI) — 23 %.

- SSO и пользовательские аккаунты — 17 %.

- Привилегированные и технологические учётные записи — 14 %.

- Почта — 11 %.

- Облачные консоли и сервисы — 8 %.

- Другое — 3 %.

Рисунок 4. Какая точка входа в инфраструктуру сегодня кажется вам наиболее уязвимой?

Как обосновать необходимость внедрения Identity Security?

Артём Назаретян объяснил, что раньше обосновать внедрение было проще: под требование, прикладные задачи, риски или инциденты выбиралось решение, которое эти вопросы закроет. Сейчас компании выходят на более продвинутый уровень, начинают считать ROI и другие показатели. Лицам, принимающим решения (а это не всегда ИБ), приходится вникать, сколько нужно бюджета, оценивать риск и выражать его в деньгах.

Эти подходы пока применяют мало, не всем хочется погружаться в финансовые составляющие, но приходится. Чтобы выделять бюджет на продукты, нужно самому формировать его, понимать, какие риски закрывает решение и во сколько оно обходится. Так выстраивается приоритетность.

Артём Назаретян, руководитель BI.ZONE PAM, BI.ZONE

Дмитрий Лютов добавил, что для обоснования бизнесу нужно разговаривать на их языке — им важны деньги и коммерческие результаты. CISO и команде безопасности важно уметь говорить не только на языке рисков, но и на языке практической пользы для бизнеса.

Типичные ошибки при внедрении защиты учётных записей

Ярослав Жиронкин рассказал, что интеграция с системой — это не только API и протоколы, но и процессы внутри самой системы: сколько учётных записей есть, какие атрибуты должны быть у этих типов записей. Когда начинаешь погружаться в эти процессы, выясняется, что интеграция — это действительно сложно.

Ярослав Жиронкин, руководитель продукта Solar InRights, ГК «Солар»

При внедрении бывают ситуации, когда заказчик даёт техническое задание, с которым нет возможности поспорить и что-то поменять — подрядчику приходится делать по тому, что написано.

Вторая крайность: заказчик не участвует в проекте, доверяя всё подрядчику. Командной работы нет, и это приводит к тому, что система не работает либо работает не так, как нужно. Бывают и ситуации, когда всё внедрили, система работает, но компания живёт старыми процессами и укладами, как и до её внедрения.

Егор Леднёв добавил, что для качественного внедрения необходим лидер, который сможет объединить все подразделения. Систем много, и когда вендор приходит в компанию, он сталкивается с тем, что в разных подразделениях нет согласованности — все делают по-разному. Если на стороне заказчика нет человека, который объединит подразделения и заставит подстраиваться под общее решение, вендор оказывается в тяжёлом положении: либо пытается угодить всем, и получается зоопарк, либо внедряется с кем-то одним, а остальные начинают саботировать. В итоге результата нет.

Егор Леднёв, директор по сервисам, RooX

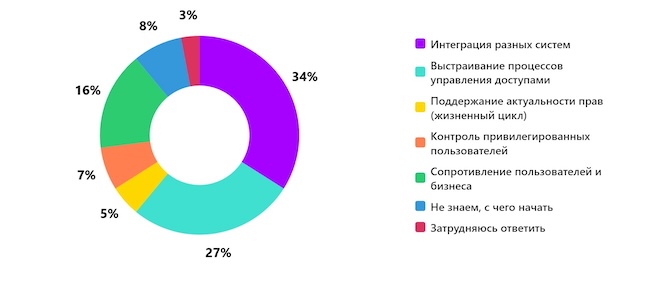

В третьем опросе зрители поделились, что для них самое сложное при внедрении решений по защите учётных записей и управлению доступом:

- Интеграция разных систем — 34 %.

- Выстраивание процессов управления доступами — 27 %.

- Сопротивление пользователей и бизнеса — 16 %.

- Не знают, с чего начать — 8 %.

- Контроль привилегированных пользователей — 7 %.

- Поддержание актуальности прав (жизненный цикл) — 5 %.

- Затруднились ответить — 3 %.

Рисунок 5. Что самое сложное при внедрении решений по защите учётных записей и управлению доступом?

Прогнозы: на что обратить внимание заказчикам

Анатолий Лысов: «В первую очередь стоит обратить внимание на то, что количество приложений будет дальше расти, а это усложнит работу с идентификацией. Разнородность инфраструктуры в связи с этим будет очень высокой. Увеличение фишинговых атак и социальной инженерии приводит к тому, что не видно большого пласта проблем. ИТ-служба должна нести ответственность за обучение сотрудников основам кибербезопасности».

Лев Овчинников: «В рамках цикла Гартнера на плато будут MFA и PAM, на спаде — IdM-системы, потому что люди не смогут достичь тех целей, которые хотели, хотя изначально проблема была в том, что они неправильно ставили задачи. В периоде роста будут системы управления данными (Data Governance) и, возможно, ITDR».

Александр Махновский: «Есть тренд на экосистемность. У нас очень много различных классов продуктов, которые должны начать работать совместно, какими бы вендорами они ни поставлялись. Всё идёт к стандартизации взаимодействия этих решений между собой и с окружением, а также к сквозным процессам между различными классами решений, чтобы реализовать практику Identity Security».

Ярослав Жиронкин: «В большинстве случаев вендор сам достаточно витиевато рассказывает о том, что такое экосистема, но тренд на самом деле в том, что разные решения будут интегрироваться, и эта интеграция будет практико-ориентированной с точки зрения безопасности. Количество инцидентов в области Identity Security растёт с каждым годом в разы, дальше нас ждёт рост этих инцидентов и количества проектов по внедрению продуктов Identity Security».

Иван Андреев: «Главное, что необходимо сделать заказчику, — реализовать в компании системный подход. Есть регламенты, инструкции, правила, и есть масса исключений из них. Нужно стараться максимально с этим бороться, а в идеале вообще исключить, чтобы всё шло по регламентам и политикам. Тогда внедрять новое средство защиты будет намного проще».

Артём Назаретян: «Компании всё больше будут реализовывать средства защиты и архитектуру по концепции Zero Trust, а мы будем предоставлять компаниям на уровне своих продуктов динамический доступ на время и под задачу».

Егор Леднёв: «В ближайшее время компании будут стремиться экономить на внедрении решений. Это приведёт к трём основным тенденциям: 1. К переходу на стандартные, а не кастомные продукты как более дешёвые. 2. К ожиданию от вендоров готовых интеграционных решений. 3. К смещению фокуса с внедрения продукта как такового на решение конкретных бизнес-задач. Кроме того, рынок начнёт активнее обращать внимание на безопасность искусственного интеллекта».

Дмитрий Лютов: «Будет увеличиваться количество атак и угроз, связанных с Identity. Мы видим запрос от рынка на улучшение пользовательского опыта при аутентификации без потери безопасности. Уже виден запрос на безопасность использования ИИ».

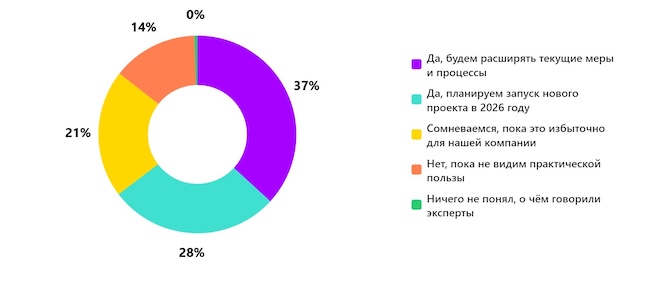

Финальный опрос показал, планируют ли зрители внедрять или расширять управление учётными записями и правами доступа после эфира:

- Будут расширять текущие меры и процессы — 37 %.

- Планируют запуск нового проекта в 2026 году — 28 %.

- Сомневаются, пока считают избыточным для своей компании — 21 %.

- Пока не видят практической пользы — 14 %.

Рисунок 6. Планируете ли вы внедрять управление учётными записями после эфира?

Выводы

Identity Security в 2026 году — это не просто технологический тренд, а насущная необходимость для любой современной компании. Участники сошлись во мнении, что классические подходы к защите периметра ушли в прошлое: сегодня злоумышленники атакуют именно учётные записи, а число инцидентов, связанных с управлением доступом, продолжает неуклонно расти.

Однозначного ответа на вопрос «с чего начать» не существует — многое зависит от размера компании, зрелости ИТ-инфраструктуры и конкретных бизнес-задач. Однако эксперты выделили общую логику: от аудита и прозрачности — к управлению доступом и MFA, а затем к более сложным компонентам вроде PAM, ITDR и экосистемных решений. При этом ключевым условием успеха остаётся не столько выбор конкретного вендора, сколько наличие системного подхода, вовлечённость заказчика и выстроенные процессы.

Среди главных вызовов — сложность интеграции разнородных систем, сопротивление пользователей и необходимость обосновывать инвестиции перед бизнесом в финансовых терминах. В то же время тренды говорят о движении в сторону экосистемности, стандартизации, внедрения принципов Zero Trust и растущем внимании к безопасности нечеловеческих учётных записей и AI-агентов.

Телепроект AM Live еженедельно приглашает экспертов отрасли в студию, чтобы обсудить актуальные темы российского рынка ИБ и ИТ. Будьте в курсе трендов и важных событий. Для этого подпишитесь на наш YouTube-канал. До новых встреч!