В условиях современного ландшафта угроз киберразведка становится критическим элементом корпоративной защиты. Однако её эффективность напрямую зависит от способности организации интегрировать получаемые данные в операционные процессы. Эксперты обсудили, как получить пользу от внедрения TI.

- 1. Введение

- 2. Что такое Threat Intelligence и где он помогает?

- 3. Можно ли использовать бесплатные источники и не разочароваться?

- 4. С какого прикладного сценария начать TI, чтобы был результат за 1–2 месяца?

- 5. Кто должен владеть TI в компании?

- 6. Главные ошибки, которые мешают внедрению TI

- 7. Какие изменения в атаках сильнее всего меняют требования к TI в 2026 году?

- 8. Выводы

Введение

В современных экономических условиях, характеризующихся цифровой трансформацией ключевых отраслей, киберразведка (Threat Intelligence) перестаёт быть вспомогательным инструментом и переходит в разряд критических компонентов корпоративной безопасности. К 2026 году объём накопленных данных об угрозах достиг критической массы, что породило новый вызов: избыточность информации при дефиците релевантных знаний.

Перед организациями остро встаёт проблема контекстуализации получаемых сведений. Традиционный подход к сбору индикаторов компрометации без их последующей интеграции в операционные процессы защиты приводит к неэффективному расходованию ресурсов и снижению общего уровня киберустойчивости.

Эксперты отрасли рассмотрели подходы к трансформации Threat Intelligence из пассивного источника данных в активный инструмент. Он позволяет принимать обоснованные решения по управлению рисками и своевременно нейтрализовывать актуальные угрозы.

Рисунок 1. Эксперты в студии AM Live

Участники эфира:

- Олег Скулкин, руководитель BI.ZONE Threat Intelligence, BI.ZONE.

- Евгений Чунихин, бизнес-руководитель направления киберразведки, F6.

- Кирилл Митрофанов, руководитель команды аналитики разведки киберугроз, «Лаборатория Касперского».

- Аскер Джамирзе, руководитель отдела исследования угроз экспертного центра безопасности, Positive Technologies.

- Николай Галкин, начальник отдела исследований киберугроз, «Перспективный мониторинг».

- Владимир Зуев, технический директор центра мониторинга и реагирования на кибератаки, RED Security.

- Анастасия Атаманчук, инженер отдела развития, Security Vision.

Ведущий и модератор эфира — Дмитрий Беляев, CISO, независимый эксперт.

Что такое Threat Intelligence и где он помогает?

Кирилл Митрофанов определяет Threat Intelligence как процесс предоставления разведданных, который фокусируется на поведении злоумышленников, их тактиках, инструментах и индикаторах компрометации. Он подчёркивает, что ценность TI зависит от потребителя: польза варьируется в зависимости от того, как именно специалист применит эти данные на благо компании.

Николай Галкин добавил, что Threat Intelligence работает как разведка, основная цель которой — снижение рисков. По его словам, TI повышает осведомлённость смежных команд (например, SOC и Incident Response), предоставляя им расширенный контекст, что позволяет эффективнее выявлять угрозы и предотвращать инциденты.

Николай Галкин, начальник отдела исследований киберугроз, «Перспективный мониторинг»

Аскер Джамирзе уточнил, что на практике под TI часто понимают не столько процессы, сколько готовые к использованию данные. Он обращает внимание на важность квалификации специалистов на стороне потребителя: чтобы применять эти данные, аналитики должны хорошо знать внутреннюю инфраструктуру компании и обладать соответствующими компетенциями.

Какие данные TI чаще всего дают пользу?

Анастасия Атаманчук поясняет: существует много разных видов данных об угрозах, и ценность каждого из них зависит от потребностей компании. Если представить эти данные в виде айсберга, то его вершина — это информация о самих злоумышленниках, их методах и тактиках. А индикаторы компрометации, которые специалисты получают из внешних источников, находятся в основании. Также она напоминает, что важно учитывать данные об уязвимостях и индикаторах атак.

Анастасия Атаманчук, инженер отдела развития, Security Vision

Николай Галкин делится опытом своей компании: в работе они собирают информацию об уязвимостях, действиях злоумышленников, используемых ими инструментах, а также об индикаторах атак и компрометации.

Аскер Джамирзе напомнил о практической пользе: индикаторы компрометации нужны в первую очередь специалистам центра мониторинга для быстрого реагирования. Но более ценными он считает данные высокого уровня — обобщённые сведения о техниках атак. Проанализировав их, компания может скорректировать стратегию защиты: настроить новые правила выявления угроз, доработать существующие или изменить архитектуру сети, чтобы закрыть возможные пути проникновения.

Олег Скулкин добавил ключевое условие — скорость получения данных. Независимо от того, стратегическая она или техническая, пользу приносит только свежая информация. По его мнению, если компания узнаёт об уязвимости, которой злоумышленники пользуются уже полгода, велика вероятность, что систему уже взломали. Главную ценность Threat Intelligence он видит в том, что она помогает защищаться не от всего подряд, а от реальных актуальных угроз, и тем самым предотвращает ущерб.

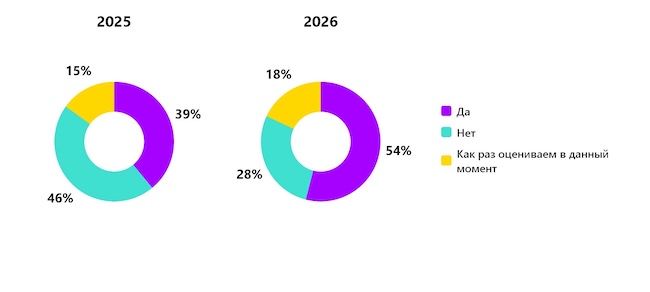

В первом опросе зрители ответили, используют ли они данные Threat Intelligence в настоящий момент:

- Да — 54 %.

- Нет — 28 %.

- Как раз оценивают в данный момент — 18 %.

Рисунок 2. Используете ли вы данные Threat Intelligence в настоящий момент?

Можно ли использовать бесплатные источники и не разочароваться?

Дмитрий Беляев напомнил, что многие компании начинают работать с TI с бесплатных источников. Есть немало вендоров, которые при обнаружении угроз публикуют информацию с индикаторами у себя на сайте. Есть энтузиасты, эксперты, специалисты, которые эти сведения также собирают, аккумулируют на различных платформах, в ботах и предоставляют сообществу. Можно ли использовать эти данные?

Дмитрий Беляев, CISO, независимый эксперт

Евгений Чунихин считает, что всё зависит от конкретной ситуации, размера компании и её компетенций. По его мнению, есть всего 2 сценария, где бесплатные каналы данных действительно работают. Первый — дообогащение платного вендора, у которого уже есть собственная киберразведка. Второй — обучение: например, когда студенты профильных кафедр учатся работать с реальными данными.

Во всех остальных случаях использовать бесплатные источники он не рекомендует. Объясняется это тем, что бесплатные каналы собираются силами сообщества, и никто не отвечает за их качество. Там нет поддержки, много ложных срабатываний и мало контекста.

В итоге компания просто перегружает свою команду реагирования бесполезной работой. Кроме того, чтобы извлечь из таких фидов хоть какую-то пользу, необходимо уметь их правильно систематизировать и писать под них правила корреляции, что само по себе требует ресурсов.

Евгений Чунихин, бизнес-руководитель направления киберразведки, F6

Олег Скулкин придерживается иного подхода: он уверен, что начинать с бесплатных источников нужно, но делать это следует с умом. По его мнению, это хороший способ понять ценность разведывательных данных, чтобы затем обосновать руководителю необходимость покупки коммерческого продукта. Однако он предостерегает от бездумного использования открытых потоков индикаторов компрометации: если не очищать их и не применять белые списки, компания просто утонет в ложных срабатываниях.

Вместо этого он советует начинать с отчётов вендоров: индикаторы там качественные, и к тому же в отчётах описываются тактики, техники и процедуры злоумышленников. Изучая их, можно проверить, способны ли имеющиеся средства защиты отразить реальные атаки и закрыты ли уязвимости, о которых идёт речь.

Кирилл Митрофанов добавил важный аргумент против бесплатных источников — задержку публикации. Между реальным инцидентом и появлением информации о нём в открытом доступе проходит время. В лучшем случае это неделя, но часто разрыв достигает полутора месяцев или даже полугода. К моменту, когда пользователь получает такие данные, они уже безнадёжно устаревают. В вопросах защиты оперативность играет решающую роль.

Кирилл Митрофанов, руководитель команды аналитики разведки киберугроз, «Лаборатория Касперского»

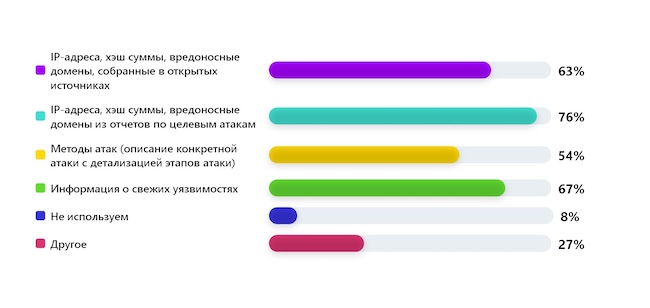

Во втором опросе зрители поделились, какие данные киберразведки они используют (мультивыбор):

- IP-адреса, хеш-суммы, вредоносные домены из отчётов по целевым атакам — 76 %.

- Информация о свежих уязвимостях — 67 %.

- IP-адреса, хеш-суммы, вредоносные домены, собранные в открытых источниках — 63 %.

- Методы атак (описание конкретной атаки с детализацией этапов атаки) — 54%.

- Другое — 27 %.

- Не используем — 8 %.

Рисунок 3. Какие данные киберразведки вы используете?

С какого прикладного сценария начать TI, чтобы был результат за 1–2 месяца?

Олег Скулкин объяснил, что выбор отправной точки зависит от зрелости компании. Прежде всего он предлагает расширить привычное представление о Threat Intelligence: разведка полезна не только для обнаружения атак, но и для их предотвращения. Зная тактики, техники и процедуры злоумышленников, можно заранее закрыть возможности для их реализации.

Например, если заблокировать использование легитимных системных инструментов, которые злоумышленники применяют для выполнения вредоносного кода, атака остановится ещё на раннем этапе. Такой подход часто эффективнее, чем попытки догнать хакера, который уже закрепился в сети и повысил привилегии. Даже при наличии обилия средств защиты угнаться за ним бывает сложно.

Начинать внедрение TI с индикаторов компрометации не стоит, особенно если в компании уже используются антивирусы, EDR и SIEM. Системы и так генерируют много ложных срабатываний, и добавление сырых индикаторов только усугубит ситуацию. Гораздо правильнее использовать фиды для получения контекста: они помогают понять, с какой группировкой или вредоносным кодом связана угроза и на каком этапе жизненного цикла атаки находится компания.

Олег Скулкин, руководитель BI.ZONE Threat Intelligence, BI.ZONE

В качестве практического сценария на первые 1–2 месяца он предлагает следующий подход. Нужно собрать из публичных отчётов информацию о реальных группах злоумышленников, их методах и используемых уязвимостях. Затем следует проверить, насколько текущая защита соответствует этим угрозам.

Важно выяснить, закрыты ли критические уязвимости, которые активно эксплуатируются, и заблокированы ли в инфраструктуре те инструменты удалённого доступа, которые могут применить хакеры. Также стоит оценить, покрывают ли существующие правила детекта тактики и техники, актуальные для конкретного региона.

Результатом такой работы станет наглядное сравнение между тем, что компания считала защищённым, и реальным положением дел. Этот анализ можно использовать как аргумент для руководства: он покажет разрыв между текущим уровнем и тем, что может дать коммерческое решение. Если затем дообогатить полученные данные с помощью платного инструмента, разница станет ещё очевиднее. Обосновать необходимость закупки будет гораздо проще.

Кто должен владеть TI в компании?

Николай Галкин описывает 2 возможных подхода к организации функции Threat Intelligence. Первый вариант — когда задачи по разведке передают аналитикам центра мониторинга. В этом случае они получают дополнительные функции: помогают интегрировать внешние источники данных, работают с обратной связью от операторов и обогащают инциденты контекстом.

Второй вариант — создание отдельного подразделения, которое занимается только TI. Такая команда становится самостоятельной бизнес-функцией: она развивает собственную платформу или портал, формирует ландшафт угроз для компании, мониторит информационное пространство, готовит аналитические отчёты и при необходимости помогает коллегам с интеграцией данных.

Владимир Зуев предлагает более гибкий подход. По его мнению, TI должна оставаться в зоне ответственности подразделения информационной безопасности, а распределение ролей внутри него уже зависит от договорённостей и текущей структуры.

Владимир Зуев, технический директор центра мониторинга и реагирования на кибератаки, RED Security

Кирилл Митрофанов настаивает на том, что Threat Intelligence требует выделенной команды. Он объясняет это высокой нагрузкой: разведка — это ежедневная рутинная исследовательская работа и глубокая аналитика, которую не стоит перекладывать на аналитиков центра мониторинга, у которых и так достаточно задач.

Аскер Джамирзе добавляет важный практический нюанс: далеко не все компании могут позволить себе отдельную команду для TI. Однако это не значит, что разведка им недоступна. Многие TI-сервисы можно использовать и без выделенного аналитика. Главное, чтобы в компании был хотя бы один специалист, понимающий, как применять эти данные на практике.

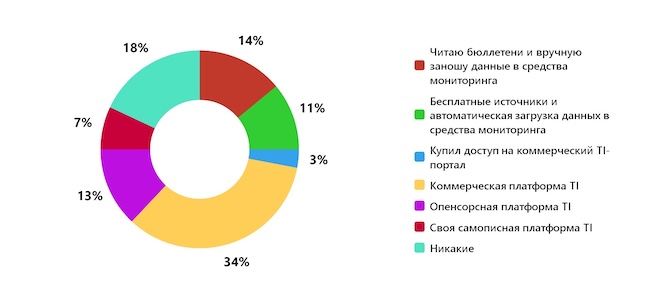

В третьем опросе выяснилось, какие инструменты для работы с TI используют зрители.

- Коммерческая платформа TI — 34 %.

- Никакие — 18 %.

- Читают бюллетени и вручную заносят данные в средства мониторинга — 14 %.

- Опенсорсная платформа TI — 13 %.

- Бесплатные источники и автоматическая загрузка данных в средства мониторинга — 11 %.

- Своя самописная платформа TI — 7 %.

- Купили доступ на коммерческий TI-портал — 3 %.

Рисунок 4. Какие инструменты для работы с TI используете?

Главные ошибки, которые мешают внедрению TI

Владимир Зуев: «Непонимание того, зачем это нужно делать, отсутствие ресурсов».

Анастасия Атаманчук: «Бесплатные фиды, отсутствие дедупликации и скоринга».

Николай Галкин: «Отсутствие скоринга, понимания целеполагания и процессов внедрения».

Аскер Джамирзе: «Начало с индикаторов и ограничение индикаторами, вера в то, что коробочные решения спасут, и не надо читать про актуальные угрозы».

Кирилл Митрофанов: «Отсутствие контекста, слишком ранний уровень развития организации для TI, отсутствие заинтересованных сторон».

Евгений Чунихин: «Купить TI и не пользоваться им, отсутствие компетенций и экспертизы в области киберразведки».

Олег Скулкин: «Фокус только на индикаторах компрометации, погоня за их количеством, уверенность, что TI нужен только для работы с уязвимостями».

Какие изменения в атаках сильнее всего меняют требования к TI в 2026 году?

Николай Галкин привёл цифры, которые меняют представление о скорости реагирования: среднее время получения злоумышленником первоначального доступа к системе составляет 29 минут, а минимальное — всего 27 секунд. Такие параметры напрямую диктуют требования к работе с разведывательными данными: собирать, обрабатывать и предоставлять информацию нужно максимально быстро, полагаясь на автоматизацию и следя за актуальностью данных.

Он также обратил внимание на растущую роль искусственного интеллекта, который активно используют и хакеры. На тактическом уровне защите становится всё сложнее противодействовать: злоумышленники могут изучать отчёты вендоров об атаках и с помощью машинного обучения оперативно менять свои тактики и техники, создавая новые стратегии. В этой ситуации самым инертным элементом остаётся человек — изменить паттерны поведения и цели людям сложнее всего. Поэтому основная работа смещается в сторону мониторинга, контроля и оповещения.

Аскер Джамирзе добавил, что даже небольшим компаниям не стоит думать, будто они неинтересны хакерам. Подрядчики и средний бизнес всё чаще становятся промежуточными звеньями в атаках на крупные организации. Кроме того, вымогателям зачастую проще взломать среднюю компанию, чем пытаться проникнуть в хорошо защищённый крупный энтерпрайз. Поэтому определённые TI-сервисы могут быть полезны и компаниям поменьше.

Аскер Джамирзе, руководитель отдела исследования угроз экспертного центра безопасности, Positive Technologies

Николай Галкин рассказал о ключевых навыках TI-аналитика, которые станут важны уже в 2026 году. Прежде всего это умение мыслить системно — понимать технологии, риски и угрозы в их взаимосвязи. Также он выделяет владение ИИ-инструментами, навык работы с промптами и способность быстро адаптироваться к меняющейся обстановке. Отдельно он подчёркивает важность насмотренности и широкого кругозора. В его определении TI-аналитик будущего — это симбиоз аналитика и инженера, человек с глубоким техническим бэкграундом и развитыми операционными навыками.

Кирилл Митрофанов даёт практическую рекомендацию тем, кто хочет, чтобы TI приносил пользу уже сейчас. Первым шагом он называет построение ландшафта угроз — нужно чётко определить, как именно действуют злоумышленники. Способов для этого существует множество. Следующие шаги — углублённое изучение конкретных техник, методов и инструментов, которые используют хакеры. Это позволит выстраивать превентивные меры, создавать правильную логику обнаружения в SIEM и грамотно расставлять приоритеты при исправлении уязвимостей.

Финальный опрос показал, планируют ли зрители внедрение TI после эфира:

- Будут расширять текущие внедрения — 42 %.

- Планируют запуск пилота в 2026 году — 27 %.

- Считают интересным, но пока избыточным для себя — 17 %.

- Пока не видят практической необходимости — 8 %.

- Не поняли, о чём говорили эксперты — 6 %.

Рисунок 5. Планируете ли вы внедрение TI после эфира?

Выводы

Threat Intelligence к 2026 году окончательно перестал восприниматься как экзотическое дополнение к корпоративной защите и превратился в её необходимый компонент. Однако простое наличие данных об угрозах само по себе не даёт преимущества. Более того, избыток неструктурированной информации способен парализовать работу команд мониторинга и реагирования. Ключевым выводом эфира стало осознание того, что ценность киберразведки определяется не объёмом загруженных индикаторов, а способностью организации встроить эти сведения в существующие процессы и принимать на их основе обоснованные решения.

Путь к эффективному использованию TI начинается не с поиска идеального источника данных, а с честной оценки собственной зрелости и формулирования конкретных целей. Для одних компаний разумным стартом станет построение ландшафта угроз и проверка текущих средств защиты на соответствие реальным методам злоумышленников. Для других — дообогащение уже имеющихся детектов контекстной информацией.

При этом универсальной схемы внедрения не существует: то, что работает для крупного энтерпрайза с выделенной командой разведки, может оказаться непосильной ношей для небольшой компании. Ей достаточно точечного использования TI-сервисов и грамотного специалиста, понимающего, как применять полученные данные.

Отдельного внимания заслуживает вопрос об источниках информации. Бесплатные фиды при всей своей доступности таят в себе множество ловушек — от устаревших данных до критического уровня ложных срабатываний. Их использование требует высокой квалификации и значительных трудозатрат на очистку и систематизацию. Поэтому эксперты рекомендуют относиться к ним либо как к временному учебному пособию, либо как к дополнению к платным решениям, но не как к полноценной замене профессиональной киберразведке.

Дискуссия обозначила важнейший тренд ближайшего будущего: стремительное сокращение времени на реагирование и активное внедрение искусственного интеллекта в арсенал злоумышленников. В этих условиях традиционный подход к TI, ориентированный главным образом на индикаторы компрометации, уступает место более глубокой аналитической работе с тактиками, техниками и процедурами.

Только такой сдвиг в мышлении позволяет перейти от реактивной модели защиты к превентивной, когда компания не пытается догнать уже проникшего в сеть хакера, а заранее закрывает векторы атак, делая само проникновение невозможным. Именно в этом и заключается главная цель киберразведки — не просто знать об угрозах, а уметь им противостоять.

Телепроект AM Live еженедельно приглашает экспертов отрасли в студию, чтобы обсудить актуальные темы российского рынка ИБ и ИТ. Будьте в курсе трендов и важных событий. Для этого подпишитесь на наш YouTube-канал. До новых встреч!