Вместе с развитием технологий Threat Hunting постепенно смещается от ручного анализа к более автоматизированным моделям работы с данными. Расширяется объём доступной телеметрии, повышаются скорость обработки информации и точность выявления аномалий. Как всё это работает сегодня — далее в статье.

- 1. Введение

- 2. Что такое Threat Hunting

- 3. Мировой рынок Threat Hunting

- 4. Российский рынок Threat Hunting

- 5. Как выбрать инструменты Threat Hunting

- 6. Выводы

Введение

В типовой схеме реагирования на инциденты отправной точкой остаётся внешний сигнал: срабатывание правила корреляции в SIEM, детект антивируса или оповещение IDS/IPS. Далее включаются регламентированные процедуры анализа и устранения последствий. Такой подход понятен с точки зрения организации процессов кибербезопасности, но он жёстко привязан к заранее известным индикаторам и сценариям, что ограничивает его применимость в условиях изменяющегося ландшафта угроз.

На практике важно работать не только с уже сработавшими событиями, но и с гипотезами о возможной компрометации. Проактивный поиск угроз (Threat Hunting, TH) строится на том, что специалист самостоятельно формулирует такие гипотезы и проверяет их в инфраструктуре, не дожидаясь сигналов от средств защиты информации (СЗИ). В этом контексте инструменты TH — это не просто ещё один источник алертов, а средство анализа данных, позволяющее выявлять аномалии и неочевидные связи.

Что такое Threat Hunting

Threat Hunting (в переводе с английского — «охота на угрозы») — процесс проактивного обнаружения вредоносной деятельности в компьютерных сетях. Его цель заключается в выявлении кибератак, не поддающихся обнаружению традиционными средствами защиты, такими как межсетевые экраны или системы антивирусного мониторинга. В эфире AM Live «Место Threat Hunting в системе безопасности организации» приглашённые эксперты предложили свои определения этого понятия.

Олег Скулкин, BI.ZONE: «Определений и подходов много, однако, если брать наиболее близкую мне концепцию, то Threat Hunting — это надстройка над всеми иными автоматизированными средствами обнаружения угроз. Threat Hunting позволяет закрыть возможные пробелы — выявить сложные или плохо обнаруживаемые угрозы».

Алексей Леднев, Positive Technologies: «Для меня Threat Hunting делится на несколько составляющих. Это и предварительные исследования (research), и автоматизация, и непосредственное применение этих знаний — ручной поиск аномалий. Threat Hunting — это проактивный поиск угроз, когда мы не ждём вердикта от защитных систем, а ищем отклонения самостоятельно».

Никита Назаров, «Лаборатория Касперского»: «Проактивность поиска киберугроз может быть ограничена многими факторами, и в первую очередь — зрелостью организации. Если в организации не настроено единое хранилище логов, не развёрнута SIEM-система, ELK-стек для Threat Hunting, если организация не может настроить нужные аудиты, то проводить поиск киберугроз будет просто не на чем».

Руслан Ложкин, АКБ «Абсолют Банк»: «15 лет назад не было комплексных инструментов, поэтому информационная безопасность представляла собой мониторинг событий на отдельных ИБ-инструментах. Если эти события отклонялись от нормы или появлялся новый индикатор компрометации, то начиналось расследование. По сути, это уже был своего рода Threat Hunting».

Эксперты выделили 2 подхода к Threat Hunting. Неструктурированный подход предполагает, что специалист по TH формирует представление о легитимном состоянии инфраструктуры и выявляет аномалии, то есть любые отклонения от установленной нормы.

Структурированный подход опирается на анализ методов, тактик и процедур атакующих (TTP) применительно к конкретным группировкам Advanced Persistent Threat (APT). В этом случае специалист определяет, какие из используемых злоумышленниками техник трудно обнаружить автоматизированными средствами, и формирует меры, направленные на устранение выявленных пробелов в защите.

В любом случае концепция TH основана на активных действиях стороны защиты, что позволяет отнести её к проактивным методам противодействия угрозам.

Ретроактивные средства, такие как межсетевые экраны, системы обнаружения вторжений и системы управления событиями по информационной безопасности, опираются на сигнатурный анализ либо на уже накопленные данные. В результате защита функционирует по принципу «воздействие — реакция»: факт атаки фиксируется после её начала или на этапе реализации. При таком подходе специалист по кибербезопасности получает информацию об угрозе уже в момент её эксплуатации злоумышленником. Это усложняет локализацию инцидента и повышает затраты на устранение его последствий.

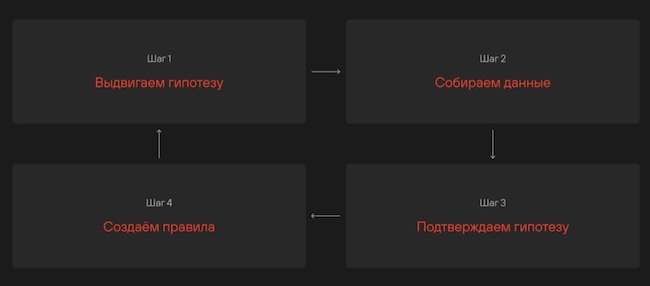

Проактивный поиск состоит из 2 шагов:

- Формулирование гипотезы. Строятся предположения, где искать угрозы. Источниками информации для этого шага могут служить как данные внутри компании (состояние ИТ-инфраструктуры, результаты тестов и др.), так и внешние источники (отчёты разведки, новости ИБ, MITRE ATT&CK и др.). Диапазон возможных предположений при этом может существенно различаться: от маловероятных сценариев, таких как компрометация периферийного устройства с целью утечки данных, до конкретных и реалистичных гипотез, например, о перемещении злоумышленника по ИТ-инфраструктуре с использованием утилиты PsExec.

- Проверка (тестирование) гипотезы. Проводится анализ доступных источников телеметрии, в том числе данных с конечных точек, на предмет наличия индикаторов компрометации (IoC), ассоциированных с рассматриваемой вредоносной программой. Если гипотеза подтверждается, организация получает основания для принятия соответствующих мер реагирования и устранения выявленной угрозы.

Информация, собранная в процессе поиска угроз, используется для дальнейшего развития практики Threat Hunting.

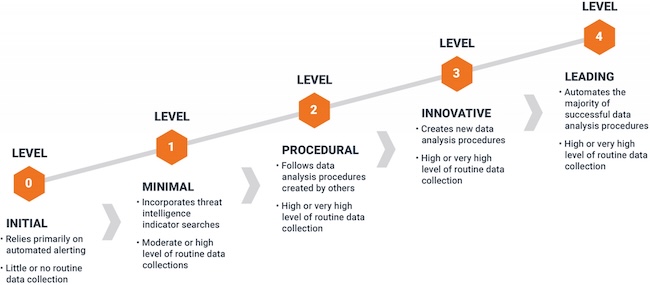

Накопление таких данных, развитие инструментов анализа информации и повышение компетенций специалистов формируют основу для оценки зрелости процессов проактивного поиска угроз в организации. Именно на этом основана модель зрелости (Hunting Maturity Model, HMM), предложенная в 2015 году Дэвидом Бьянко, специалистом по Threat Hunting и архитектором кибербезопасности компании Sqrrl. HMM позволяет определить степень готовности организации к реализации проактивного поиска угроз:

- Начальный уровень (HMM0 — Initial) характеризуется тем, что организация в основном опирается на традиционные средства защиты информации (СЗИ). При этом сбор телеметрии с ключевых компонентов ИТ-инфраструктуры минимален.

- Минимальный уровень (HMM1 — Minimal) предполагает регулярный сбор данных из ИТ-среды и использование источников киберразведки (Threat Intelligence) для обогащения анализа.

- Процедурный уровень (HMM2 — Procedural) отражает применение стандартных сценариев активного поиска угроз. Специалисты обрабатывают большие объёмы данных, но собственные методы поиска угроз не разрабатывают.

- Инновационный уровень (HMM3 — Innovative). Аналитики не только работают с большими массивами данных, но и формируют собственные подходы к выявлению угроз, внедряя их в регулярную практику.

- Передовой уровень (HMM4 — Leading) предполагает разработку методов выявления и анализа угроз, а также их автоматизацию. Это повышает эффективность обнаружения инцидентов и позволяет специалистам сосредоточиться на развитии защитных механизмов и совершенствовании общей архитектуры безопасности организации.

Рисунок 1. Модель зрелости HMM

Ограничения Threat Hunting

Результат проактивного поиска угроз определяется полнотой и качеством доступных данных, а также зрелостью инфраструктуры мониторинга. Неполные журналы событий, ограниченный срок их хранения, разрозненные источники телеметрии и «слепые зоны» инфраструктуры снижают эффективность TH.

Ручной труд и необходимость привлечения квалифицированных специалистов для интерпретации результатов повышают трудоёмкость процесса и, как следствие, увеличивают его стоимость.

Мировой рынок Threat Hunting

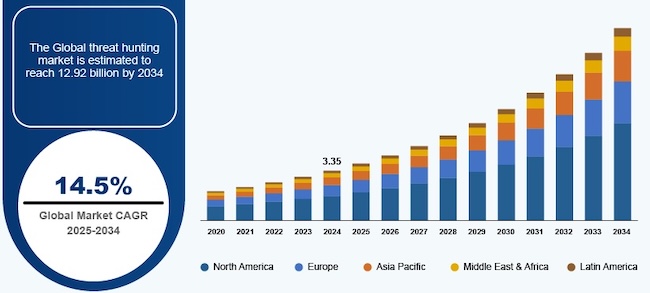

По данным Data Bridge Market Research объём мирового рынка Threat Hunting составил 4,87 млрд долларов США в 2025 году. Совокупный среднегодовой темп роста к 2032–2034 годам, по различным оценкам, находится в диапазоне от 14,5 % (Polaris Market Research) до 29,8 % (Verified Market Research).

Рисунок 2. Мировой рынок TH по информации Polaris Market Research

Ключевые драйверы рынка остаются неизменными. Существенное влияние оказывают рост количества и усложнение кибератак, а также активизация государственных инициатив в области ИБ. Развитие рынка во многом обусловлено увеличением числа инцидентов, повышением их технологической сложности и расширением использования продвинутых инструментов обнаружения угроз. Значимым фактором выступает и рост осведомлённости организаций о необходимости превентивных мер защиты.

Дополнительный импульс обеспечивает спрос на решения для автоматизированного выявления угроз, а также интеграция технологий искусственного интеллекта (ИИ) и машинного обучения (ML) в процессы обеспечения кибербезопасности.

В числе основных игроков рынка названы CrowdStrike (США), Palo Alto Networks (США), Darktrace (Великобритания), Trellix (образована после объединения FireEye и McAfee Enterprise) (США), International Business Machines Corporation (IBM) (США).

Российский рынок Threat Hunting

На российском рынке функции Threat Hunting также не выделяются в отдельный класс продуктов. Поиск угроз реализуется в составе различных категорий средств защиты: SIEM, EDR и др. Поскольку такие системы относятся к самостоятельным сегментам, мы не будем подробно их рассматривать. Вместо этого сосредоточимся на том, как вендоры реализуют поиск угроз и какие подходы применяют в этом процессе.

ГК «Гарда»

«Гарда NDR Extended» объединяет возможности технологий NDR, Deception Detection и Threat Intelligence, что позволяет эффективно решать одну из ключевых задач — проактивное выявление угроз. Решение ориентировано на обнаружение подозрительной активности и проверку гипотез о возможной компрометации за счёт комбинированного анализа сетевого трафика и данных киберразведки.

Применяются обогащённые TI-фиды с дополнительным контекстом об угрозах: уровнем риска, периодом активности и соответствием сетевым портам. Это превращает разрозненные данные в целостную картину — сформулированные выводы, что сокращает время реакции и упрощает работу со сложными инцидентами.

Рисунок 3. Карта угроз «Гарда NDR»

Особенности:

- Ретроспективный анализ сохранённых данных и внешних файлов сетевого трафика (PCAP).

- Сквозной поиск по данным всех инсталляций с поддержкой детализации и развитой системой фильтрации хранимого трафика. Поддерживается более 50 типов параметров для выполнения поисковых запросов.

- Интерактивный поиск по различным объектам, включая IP-адреса, DNS-имена, учётные записи, сетевые протоколы, команды прикладных протоколов, имена файлов, туннели и др.

Больше информации — на сайте вендора.

«Лаборатория Касперского»

Проактивный поиск угроз в линейке продуктов вендора основан на анализе телеметрии, данных киберразведки и корреляции событий. Например, Kaspersky MDR непрерывно обрабатывает поступающие из разных источников данные. Полученная информация обогащается и сопоставляется с использованием встроенной аналитики угроз, что позволяет выявлять взаимосвязи между событиями и повышать точность обнаружения инцидентов.

Дополнительный контекст формируется за счёт глобальных источников данных: Kaspersky Threat Intelligence, Kaspersky Security Network, собственных поисковых роботов, сервиса мониторинга ботнет-активности, спам-ловушек, а также данных исследовательских и партнёрских источников. Эти данные проходят проверку и очистку в режиме реального времени с помощью различных методов: статических критериев, профилирования поведения, искусственного интеллекта и др.

Kaspersky Cloud Sandbox применяется для динамического анализа объектов и выявления вредоносного поведения. Полученные индикаторы используются совместно с телеметрией для расширения контекста обнаружения угроз. Kaspersky Threat Lookup применяется для сопоставления и анализа индикаторов компрометации.

Особенности:

- Корреляция локальной телеметрии с глобальными источниками данных об угрозах в едином процессе анализа.

- Использование многоуровневой обработки данных, включая статический, эвристический и поведенческий анализ с верификацией результатов.

- Встроенный ИИ-модуль ускоряет процесс анализа и сопоставления данных об угрозах.

Больше информации — на сайте вендора.

Эфшесть / F6

Проактивный поиск угроз реализуется в рамках сервиса SOC MDR от Центра кибербезопасности F6. Сервис обеспечивает непрерывный мониторинг инфраструктуры, выявление сложных атак и реагирование на инциденты с использованием собственной экспертизы, аналитики угроз и технологий обнаружения.

В основе Threat Hunting лежат анализ телеметрии из инфраструктуры заказчика, ретроспективный поиск аномалий, а также формирование и проверка гипотез аналитиками SOC. Такой подход позволяет выявлять скрытое присутствие злоумышленника, признаки компрометации и подозрительную активность до перехода атаки в активную фазу или нанесения ущерба инфраструктуре.

Специалисты Эфшесть / F6 проводят Threat Hunting на базе собственного решения Managed XDR и экспертизы по актуальным тактикам, техникам и процедурам атакующих (TTP). Это позволяет обнаруживать сложные и многоэтапные атаки, включая активность, не детектируемую стандартными правилами корреляции или сигнатурными методами анализа.

Особенности:

- Круглосуточный мониторинг, анализ событий ИБ и реагирование на инциденты.

- Проведение Threat Hunting в инфраструктуре заказчика на постоянной основе.

- Возможность работы как на собственном технологическом стеке Эфшесть / F6, так и на уже внедрённых у заказчика решениях.

- Использование актуальных данных собственной киберразведки и экспертизы аналитиков SOC.

Больше информации о TH — на сайте вендора.

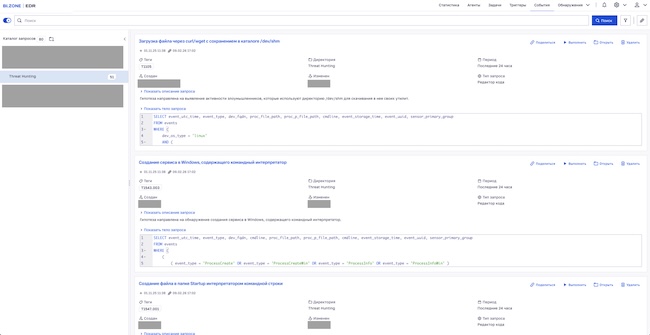

BI.ZONE

Процесс проактивного поиска сложных угроз реализован в рамках BI.ZONE TDR (SOC/MDR). В основе сервиса лежит hypothesis-driven-подход. Гипотезы формируются на основе актуального ландшафта угроз, данных Threat Intelligence, информации о ранее выявленных инцидентах, публикаций в профильных источниках и собственных исследований BI.ZONE. Для анализа используется телеметрия BI.ZONE EDR, а также могут применяться другие источники событий.

Threat Hunting позволяет обнаруживать подозрительную активность, которая может оставаться вне поля зрения сигнатурных механизмов и стандартных правил корреляции. Процесс ориентирован на поиск нетипичных поведенческих паттернов, аномалий и следов присутствия атакующего. Аналитики исследуют цепочки атак, аномалии в поведении процессов и пользователей, механизмы закрепления, сетевые взаимодействия и другие артефакты компрометации. При недостаточности данных для проверки гипотез команда BI.ZONE EDR расширяет состав собираемой телеметрии новыми событиями.

Подтверждённые гипотезы, для которых возможно определить чёткие критерии обнаружения, преобразуются в правила корреляции. Это необходимо для автоматизации выявления угроз, повышения операционной эффективности и обеспечения устойчивого мониторинга на постоянной основе. Все результаты обработки гипотез TH заносятся в базу знаний, что позволяет не рассматривать ранее отброшенные гипотезы повторно, а также повышает эффективность триажа сработок за счёт информированности аналитика об искомой угрозе.

Рисунок 4. Раздел Threat Hunting в BI.ZONE EDR

Особенности:

- Hypothesis-driven-подход к поиску угроз.

- Ретроспективный анализ позволяет выявлять угрозы в уже собранной телеметрии.

- На последнем этапе TH проводится анализ причин, по которым атаку не удалось выявить ранее. Это помогает создать более точное правило корреляции для оперативного детектирования в дальнейшем и/или обогатить телеметрию новыми событиями.

Больше информации — на сайте вендора.

Positive Technologies

Портал киберразведки PT Fusion предоставляет данные о тактиках, техниках и процедурах злоумышленников, а также фиды индикаторов компрометации и угрозах в цепочке поставок ПО. Эти сведения используются для формирования гипотез поиска. Модуль «Ландшафт угроз» помогает приоритизировать, какие угрозы являются актуальными для страны и отрасли. На основе гипотез выстраиваются сценарии проверки, которые затем реализуются с использованием инструментов мониторинга и анализа.

PT NAD — система поведенческого анализа сетевого трафика для обнаружения скрытых кибератак. Выявляет действия злоумышленников в сети, упрощает расследование инцидентов и помогает в проактивном поиске угроз. Обнаруживает угрозы, которые не фиксируют классические СЗИ, в том числе в полностью зашифрованном трафике. Эксперты PT ESC на основе реальных расследований сложных атак и изучения TTP хакерских групп переносят свою экспертизу по проактивному TH в автоматические детекты системы.

MaxPatrol SIEM используется как один из ключевых инструментов Threat Hunting за счёт централизованного сбора и хранения событий по безопасности, гибкого поиска по данным и возможностей корреляции. Она позволяет проверять гипотезы, искать следы активности злоумышленников и анализировать цепочки событий в инфраструктуре.

Песочница PT Sandbox — инструмент для проактивного поиска, анализа, атрибуции угроз, связанных с ВП, до того как они попадают к пользователю. Объекты могут быть собраны от других СЗИ и из почтовых сервисов, пользовательских источников (SMB, S3, API). Результаты анализа можно найти с помощью языка QL и изучить в интерфейсе продукта.

MaxPatrol EDR поможет в автоматическом режиме проанализировать файлы и события на компьютерах и серверах организации, выявить аномалии и отреагировать на угрозы. Коррелятор анализирует поведение и выявляет активность злоумышленника, даже если она замаскирована под легитимный процесс. В интерфейсе продукта показывается расследование атаки в соответствии с техниками матрицы MITRE. Также в процессе TH в MaxPatrol EDR и PT Sandbox можно создавать собственную экспертизу и собирать дополнительные артефакты, дампы памяти, процессов и др.

Рисунок 5. TH Positive Technologies

Особенности:

- Проверка инфраструктуры таким образом, будто она уже взломана.

- Регулярное пополнение базы знаний данными, в том числе информацией, которой пока не присвоен CVE-идентификатор.

- Комбинирование автоматизированных детектов и ручной аналитики для повышения эффективности процесса.

Больше информации — на сайте вендора.

Security Vision

Управление аналитикой киберугроз в экосистеме Security Vision выполняется в продукте Threat Intelligence Platform (TIP). Он получает данные киберразведки из TI-фидов, открытых источников, отчётов вендоров и регуляторов, аналитических сервисов, а также из внутренних систем (SIEM, NGFW, прокси- и почтовых серверов). Сведения дедуплицируются, фильтруются и обогащаются, после чего сопоставляются с событиями ИБ в реальном времени или при ретроспективном поиске.

Совместное использование Security Vision SOAR и TIP позволяет выстроить процесс киберразведки с учётом контекста инцидентов, выявленных ранее в инфраструктуре, и тем самым сформировать перечень актуальных угроз, несущих риски для организации в будущем. При этом продукт имеет встроенный механизм реагирования без SOAR — блокировку угроз на периметре из аналитического графа связей. Встроенный ИИ-помощник, интеграция с внешними LLM (ChatGPT, Yandex, DeepSeek и др.) и ML-модели ускоряют анализ неструктурированных данных (например, бюллетеней).

Оценка киберрисков проводится для каждой рассматриваемой информационной системы и для каждой из идентифицированных угроз.

Особенности:

- Встроенный пакет фидов от Security Vision с ежедневным обновлением более 50 000 IOC собственным аналитическим центром, включая данные ФСТЭК, НКЦКИ и ФинЦЕРТ. Готовые интеграции с коммерческими и открытыми источниками TI-данных и возможность комбинировать фиды от разных поставщиков. Более 100 коннекторов с возможностью разработки новых для интеграции с системами различных классов.

- Поддержка протоколов и форматов для фидов и событий: STIX, JSON, XML, CSV, Syslog, REST API, SQL, MISP, CEF, LEEF, EMBLEM, ELFF, Windows Event Log, Kafka.

- Помимо классического match предусмотрены механизмы вторичного match, DGA-алгоритмы с использованием ИИ для анализа аномальной активности в потоке данных, а также ретропоиск.

- Возможность гибкого управления жизненными циклами индикаторов для учёта только актуальных угроз.

- Возможность агентского сбора данных с серверов и коллекторов, а также безагентской интеграции с любой внешней системой через low-code-конструктор коннекторов.

- Security Vision SOAR предоставляет возможность объединять разрозненные события в единую связную историю и централизует инструментарий для реагирования на них.

Больше информации — на сайте вендора.

![]()

ГК «Солар»

Threat Hunting — одно из направлений работы центра исследования киберугроз Solar 4RAYS ГК «Солар». Специалисты непрерывно изучают деятельность злоумышленников, выявляют профили их поведения и совершенствуют решения «Солара» с учётом новых обнаруженных техник и тактик. Это позволяет лучше понимать векторы проникновения злоумышленников в инфраструктуру заказчика.

Результаты ежедневного анализа включают более 200 млрд событий на сенсорах, более 3 млн алертов и более 1 млн действий хакеров. После автоматической и ручной проверки остаются сведения только о наиболее опасных и актуальных угрозах.

Рисунок 6. Интерфейс портала киберразведки Solar 4RAYS

Особенности:

- Правила обнаружения кибератак проверяются и обкатываются на SOC Solar JSOC.

- Данные о контексте угроз передаются 24/7 и сразу доступны в СЗИ.

- Отслеживание более 200 группировок на собственном TI-портале Solar 4RAYS.

- Выпуск гипотез для раннего обнаружения кибератак менее чем за 24 часа в форматах IDS, YARA, SIGMA.

- Подключение через API — 1 день, для новых интеграций — расчёт по запросу.

Больше информации — на сайте вендора.

![]()

ГК UDV Group

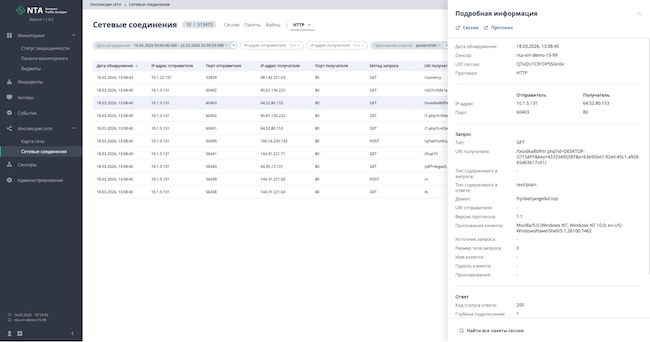

UDV NTA — решение от UDV Group, сочетающее глубокую аналитику трафика с функциональностью для проактивного поиска угроз в ИТ/OT-инфраструктурах. Рассмотрим практические сценарии:

- PetitPotam / NTLM Coercion. При атаке на DC запускается легитимный системный процесс — EDR пропускает, SIEM видит штатный Event ID 4624. UDV NTA фиксирует специфичный вызов EfsRpcOpenFileRaw в DCE / RPC-трафике и нетипичные NTLM-аутентификации с контроллера домена.

- Lateral Movement. WMI и Remote Service Creation оставляют в DCE / RPC характерные вызовы IWbemServices: ExecMethod и CreateService. Граф перемещения строится по всем endpoint и operation независимо от наличия EDR на целях.

- ClickFix / KongTuke. Вредоносная цепочка через легитимные cmd, curl и PowerShell. NTA фиксирует аномальные User-Agent, обращения на порт 79 (протокол Finger) и порт 4444, а также пачки DNS-запросов к геолокационным сервисам. Разрозненные сигналы за 20 минут складываются в неопровержимую картину заражения.

- C2 Beaconing. Кастомный C2-агент выдаёт себя через десятки одинаковых HTTPS-сессий к одному IP с равномерно малым числом пакетов, где SNI ведёт на домен, нетипичный для корпоративной сети.

- ICMP-туннелирование. SIEM фиксирует лишь «echo разрешён». NTA выводит хост в топ по исходящему трафику из-за тысяч ICMP-запросов с аномальным объёмом полезной нагрузки.

Рисунок 7. Поиск по приложению клиента PowerShell с детализацией информации соединения

Особенности:

- Двухуровневый анализ. Поиск угроз идёт от метаданных к сырому трафику. Ретроспектива L7 охватывает DNS, HTTP, SMB (DCE / RPC, NTLM, Kerberos), SSH, SSL / TLS, RDP, SMTP, FTP, а также промышленные протоколы Modbus, OPC UA и Emerson DeltaV. При необходимости — точечное извлечение PCAP конкретной сессии для форензики и восстановления переданных файлов.

- Платформа автоматически строит карту активов, что помогает быстрее найти связи между сетевыми узлами.

- Прозрачность без агентов. Сенсор видит весь сетевой обмен: агент не нужен, отключить контроль с атакуемого хоста невозможно. Это критично для устройств без EDR (принтеров, контроллеров АСУ ТП, legacy-серверов) и при BYOVD-атаках.

- Кросс-доменная корреляция. Интеграция по Syslog позволяет объединять сетевые аномалии с телеметрией от NGFW, EDR или промышленного оборудования без переключения между системами.

Больше информации — на сайте разработчика.

Как выбрать инструменты Threat Hunting

Первое — это объём данных. Если нет нормальной телеметрии, искать будет нечего. Базой остаются системы управления событиями и информацией о безопасности (SIEM) и средства обнаружения и реагирования на конечных точках (EDR), так как они дают доступ к событиям и позволяют выполнять поиск. Необходимо понимать, потянет ли система объём логов, как быстро отрабатывают запросы, можно ли гибко фильтровать и связывать события.

Следующий момент — зрелость центра мониторинга безопасности (SOC). Должны быть выстроены процессы анализа, приоритизации и обработки инцидентов ИБ. Речь идёт не только о регламентах, но и о практической применимости: отработаны ли плейбуки, позволяют ли они действовать без потери времени в кризисной ситуации, насколько последовательно выполняются процедуры.

Наличие автоматизации позволит сократить время от обнаружения сигнала до проверки гипотезы и последующего подтверждения или опровержения инцидента.

Без TI аналитик часто начинает с размытых аномалий: «подозрительный процесс», «странная активность учётной записи». Разведданные дают привязку к известным индикаторам компрометации (IP-адресам, доменам, хешам, техникам и тактикам атакующих). Это позволяет быстрее ответить на ключевой вопрос TH: есть ли здесь след известной вредоносной активности или это поведение легитимной системы. TI не заменяет поиск, а сужает область проверки и ускоряет переход от наблюдения к подтверждению или опровержению гипотезы.

Выводы

Threat Hunting реализуется как функциональность внутри разных платформ или как услуга: SOAR, NDR, MDR и др. Несмотря на различия в архитектуре и наборе инструментов, подход остаётся единым: киберразведка используется как основа для формирования гипотез, которые затем проверяются на доступной телеметрии и событиях по информационной безопасности.

Далее процесс развивается в зависимости от возможностей конкретной платформы: где-то акцент делается на автоматизации и оркестрации реагирования, где-то — на глубоком сетевом анализе или динамическом исследовании образцов в песочницах. Однако логика проактивного поиска угроз не меняется: это последовательный цикл «гипотеза — проверка — уточнение», реализуемый в рамках тех инструментов, которыми располагает вендор, и ограниченный только их возможностями.

За счёт итеративной работы, проверки гипотез и постоянного обогащения TI Threat Hunting позволяет выявлять скрытые угрозы и обнаруживать атаки до нанесения ощутимого ущерба.