Количество уязвимостей растёт экспоненциально, и человеческих ресурсов уже не хватает для быстрой и точной идентификации тех из них, что могут быть использованы злоумышленниками для преодоления «периметра» организации. Это подтверждается аналитическими отчётами ИБ-компаний. Оперативно оценить состояние информационной безопасности (ИБ) и составить ранжированный список наиболее актуальных проблем позволяет платформа автоматизации тестирования на проникновение (пентеста). Как работает этот инструмент, мы объясним на примере Pcysys PenTera.

Введение

По данным Рositive Technologies, злоумышленники могут без проблем проникнуть в ИТ-системы 97 % отечественных компаний, а среднее время проникновения составляет 4 дня. Число уникальных кибератак растёт постоянно — по итогам 2019 года их количество на 19 % превысило показатель предыдущего года. В 2020 году тренд сохранился, причём количество киберинцидентов росло ещё стремительнее: за первый квартал выявили на 22,5 % больше атак, чем в IV квартале 2019 года. Злоумышленники постоянно ищут способы проникновения в ИТ-инфраструктуру компании.

В свою очередь количество уязвимостей, которые могут использовать киберпреступники, также растёт по экспоненте. В результате всё более актуальными становятся вопросы о том, на что обращать внимание в первую очередь, какие уязвимости более «важные», может ли злоумышленник использовать ту или иную уязвимость для причинения ущерба компании. Для ответа на эти вопросы применяют различные подходы к оценке уровня защищённости. К наиболее популярным относятся инструментальный анализ защищённости и тестирование на проникновение.

В первом случае используются сканеры уязвимостей: они могут ранжировать уязвимости с использованием различных методик. Для примера рассмотрим CVSS 3.0 (Common Vulnerability Scoring System). Эта методика определяет способ описания ключевых характеристик и формирования численной оценки критической значимости уязвимостей. Впоследствии такие оценки используются для приоритизации задач по устранению брешей.

Согласно методике, у каждой уязвимости есть три блока данных: «base» (характеристики, которые не меняются со временем и не зависят от особенностей ИТ- и ИБ-окружения), «temporal» (то, что может меняться со временем) и «environment» (влияние факторов ИТ- и ИБ-окружения конкретной компании на критическую значимость уязвимости). Итоговая оценка уровня критической значимости учитывает все три группы.

Однако зачастую информация о temporal-части может отсутствовать, так же как и об environment-части, которая будет разной для каждой компании, поскольку должна учитывать её специфику. Это можно увидеть, если обратиться к базе данных об уязвимостях на сайте NVD NIST. Для примера рассмотрим CVE-2020-7745. Можно взять любую другую — результат получится аналогичным. На сайте NVD NIST представлена только часть оценки, а именно «base score», равная 7,1. Трудно сказать, насколько она адекватна для вашей компании, потому что с учётом данных из блоков «temporal» и «environment» итоговая оценка может как снизиться, так и стать выше. Наглядно это можно увидеть на сайте, поменяв необходимые параметры, остальное сделает встроенный «калькулятор».

Таким образом, можно сделать несколько выводов:

- Оценка CVSS не является абсолютной истиной, скорее это — «средняя температура по больнице».

- Критическая значимость уязвимости для конкретной компании может отличаться от base-оценки как в большую, так и в меньшую стороны.

- CVSS не учитывает специфику компании, это необходимо делать силами внутренних специалистов. Для корректной приоритизации уязвимостей такие специалисты должны обладать высокой квалификацией.

- С помощью методики можно выстраивать управление уязвимостями, однако такой подход может порождать избыточные задачи.

Подытожив, получаем, что у сканеров есть как преимущества, так и ограничения.

Таблица 1. Преимущества и ограничения сканеров уязвимостей

| Преимущества | Ограничения |

|

• Давно присутствуют на рынке, большой выбор решений. • Возможность использования на регулярной / периодической основе за счёт автоматизации их работы. • Охват всей сети компании за счёт автоматизации. • Стабильный и ожидаемый результат определённого формата, который можно «разбирать» на части и передавать в другие ИБ-системы для консолидации информации. • Большое количество сопроводительного материала (например, о том, в какой версии ПО рассматриваемая уязвимость была устранена). • Возможность проведения сканирования в режиме «compliance checks» (соответствие стандартам безопасного конфигурирования элементов ИТ-инфраструктуры). |

• Большое количество данных, получаемых по результатам сканирования. Приоритизация по уровню критической значимости не всегда помогает, так как критически значимых уязвимостей может оказаться крайне много. • Результат, который не в полной мере релевантен для компании из-за того, что сканеры не учитывают её специфику (например, какие средства защиты установлены или какие hardening-процедуры (укрепления. — Прим. ред.) реализованы). • Сканеры не оценивают возможность эксплуатации уязвимости в рассматриваемом ИТ-окружении, а значит, в отчёт могут попасть «псевдо-уязвимости» (они есть, но их эксплуатация невозможна). • Фокус на уязвимостях ПО. Анализ «уязвимостей окружения» (анализ возможности использования полученных данных для создания / развития атаки) не осуществляется. |

Это подводит к мысли о том, что необходимо проводить целостный анализ, учитывающий особенности ИТ-инфраструктуры и средств защиты, чтобы идентифицировать по-настоящему опасные уязвимости, которые могут быть использованы злоумышленниками для причинения вреда компании.

Для этого зачастую используется второй подход — тестирование на проникновение, которое реализуют пентестеры с помощью собственного инструментария. Не каждая компания может позволить себе держать таких специалистов в штате по ряду причин: они стоят дорого и их поиск затруднён из-за дефицита кадров на рынке. Поэтому, как правило, подобные работы проводятся с привлечением внешних организаций. Существуют разные виды таких проверок: тестирование элементов ИТ-инфраструктуры, веб-приложений, применение подходов социотехнической инженерии и т. д. Пентест позволяет обойти некоторые ограничения сканеров, но у этого подхода есть свои ограничения.

Таблица 2. Преимущества и ограничения тестирований на проникновение

| Преимущества | Ограничения |

|

• Указывают на недостатки в ИБ, подтверждённые фактами — реализованными на практике атаками. • Результаты тестирований на проникновение учитывают специфику компании (конфигурацию окружения, используемые технологии и средства защиты, «человеческий фактор»). • Приоритизируют уязвимости, исключая из фокуса внимания недостижимые или неэксплуатируемые. • Позволяют идентифицировать «уязвимости окружения», не заметные сканерам: анализ возможности использования полученных данных для создания / развития атаки. |

• Границы работ, охватывающие лишь небольшую часть элементов ИТ-инфраструктуры компаний, и ограниченное число проверок. • Длительное время подготовки отчётных материалов. К моменту выпуска очередного отчёта выявленные векторы могут измениться, исчезнуть, либо могут появиться новые. • Разные тесты не последовательны и не одинаковы, поэтому полученные результаты не могут использоваться для проведения тренд-анализа. • Результаты тестирований не имеют единой структуры, что осложняет возможность автоматизации их обработки. • Тестирование на проникновение носит «мгновенный характер» — результат проверки показывает недостатки в ИБ, которые актуальны на момент проведения работ и могут утратить актуальность в течение короткого интервала времени. • Не все компании могут проводить тестирование на проникновение на регулярной основе, или оно проводится недостаточно часто в силу различных причин. |

Если сопоставить рассмотренные подходы и посмотреть на их преимущества, возникает вопрос: существует ли решение, сочетающее в себе сильные стороны каждого из них — от нацеленности на практику и автоматизации до значимых масштабов работ с предсказуемым результатом?

Именно эта идеология легла в основу Pcysys PenTera — создатели решения совместили достоинства обоих подходов по анализу ИТ-инфраструктуры компаний и сделали продукт удобным, максимально простым в использовании.

Автоматизация тестирования на проникновение с помощью PenTera

Pcysys PenTera — первая в мире платформа автоматизации тестов на проникновение, разработанная израильской компанией Pcysys. В октябре 2020 Gartner включил Pcysys в отчёт «Cool Vendors in Security Operations and Threat Intelligence» и отметил уникальность технологий, заложенных в платформу PenTera. Система моделирует логику и поведение хакера с помощью машинных алгоритмов, предоставляя ИБ-специалистам инструмент, выступающий в роли виртуального оппонента. Виртуальный злоумышленник тестирует инфраструктуру организации на проникновение с применением новейших техник, обнаруживает слабые места в ИТ-окружении, корпоративных политиках ИБ и поведении пользователей. Платформа визуализирует полные векторы атак и расставляет приоритеты по устранению уязвимостей, существенных для конкретной сети. Организация получает инструмент непрерывного тестирования на проникновение, постоянного повышения и поддержания высокого уровня защищённости сети.

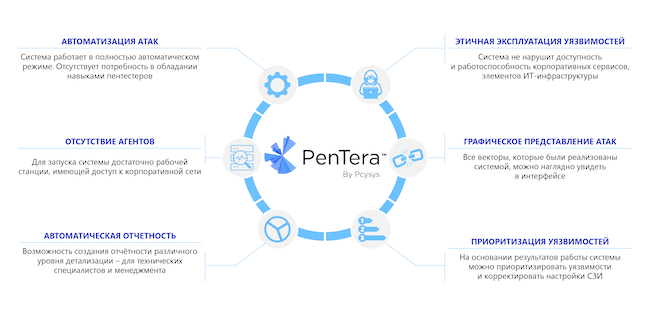

Рисунок 1. Ключевые особенности PenTera

Общее описание системы

PenTera автоматизирует полный цикл действий, обычно выполняемый в рамках пентеста вручную, — начиная со стадии разведки и заканчивая подготовкой отчёта и «зачисткой» следов присутствия. При этом можно выбрать, будет ли платформа выполнять все действия в автоматическом режиме или ожидать для совершения каких-то из них подтверждения оператора. Второй вариант желательно использовать при интрузивных активностях, например в случае эксплуатации уязвимости CVE-2008-4250, которая потенциально может привести ко временному нарушению доступности сервисов рабочей станции или сервера.

Поскольку PenTera может работать в полностью автоматическом режиме, для её использования не требуется обладать квалификацией профессионального пентестера. Если оператор захочет узнать больше о какой-либо атаке, он может обратиться к встроенной вики-системе, где содержится детальное описание уязвимостей, известных атак и мер по противодействию им. Это поможет сэкономить немало времени, поскольку среди большого количества доступной информации в интернете не всегда удаётся быстро найти понятное и детальное описание атаки и способов противодействия.

Система этично эксплуатирует уязвимости, чтобы в случае их обнаружения не навредить компании, и не применяет никаких эксплойтов для реализации атак типа «отказ в обслуживании», «шифрование» или «уничтожение» данных. По завершении работы системы происходит «зачистка»: все артефакты (созданные файлы, учётные записи и т. д.), сформированные при работе платформы, удаляются.

Решение фокусируется на устранении эксплуатируемых и достижимых уязвимостей и нацелено на анализ корневых проблем. Эти особенности продукта позволяют ИТ- и ИБ-специалистам формировать и приоритизировать задачи по устранению недостатков ориентируясь на графическое представление вектора атаки в виде дерева, на котором показываются как сами уязвимости, так и их влияние на развитие вторжения. В итоге специалисты могут фокусироваться только на наиболее важных и реализуемых действиях. Если же какие-либо проблемы нельзя устранить, с помощью системы можно разработать альтернативные сценарии, опираясь на всё те же визуализированные векторы атаки. PenTera предоставляет функцию Simulate Fix, которая позволяет увидеть, как изменится дерево атаки в случае устранения какой-либо уязвимости.

Ещё одна удобная функция — автоматическое предоставление отчётности. Через несколько минут после завершения тестирования система позволяет скачать несколько отчётов:

- общий для руководства (сводная информация по уязвимостям, ретроспектива);

- детальный для технических специалистов (практики, реализованные PenTera по всем направлениям, все найденные уязвимости на всех хостах в границах запуска теста, список всех действий, выполненных системой в ходе запуска).

Архитектура системы

В простейшем исполнении это ноутбук, который нужно подключить к сети, выставить необходимые настройки — и можно начинать тестирование. Для запуска системы необходимо указать лишь несколько параметров: выбрать режим работы, задать диапазон IP-адресов для тестирования, «шумность» системы для средств защиты, автоматизацию эксплуатации уязвимостей.

Система не требует установки агентов. PenTera полноценно работает в изолированных сетях, поэтому можно не волноваться о том, что информация попадёт за пределы организации.

Для территориально распределённых компаний может быть удобным вариант с установкой «атакующих» модулей на площадках, которые управляются центральным узлом.

Интеграция с экосистемой ИБ

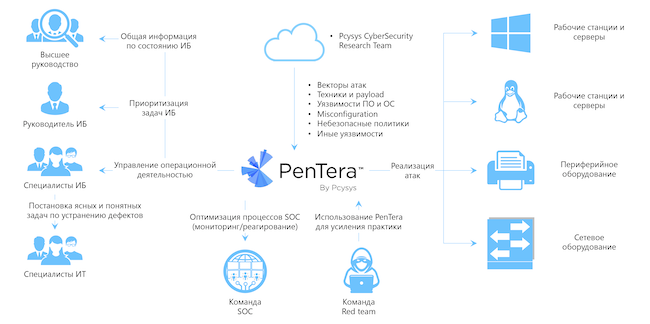

Система позволяет оптимизировать внутренние ИБ-процессы, а результаты её работы могут быть полезны всем — от руководства до ИБ- и ИТ-специалистов, которые занимаются устранением недостатков для повышения уровня защищённости компании.

Рисунок 2. Место PenTera в экосистеме ИБ компании

PenTera может быть использована командой Red Team для автоматизации большей части рутинных операций. Люди при этом фокусируются на сложных, творческих задачах, которые невозможно автоматизировать — например, на социальной инженерии или на разработке собственных эксплойтов и нестандартных атак.

Команда SOC с помощью PenTera в силах организовать регулярное тестирование процессов реагирования на инциденты, например когда разработан новый сценарий реагирования на угрозы и его надо проверить. Специалисты запускают систему и смотрят на реакцию команды реагирования. Если она не соответствует ожиданиям, ищут причину: люди, инструментарий детектирования угроз или сам сценарий.

Отчёт по итогам тестирования предоставляет наглядный ответ на вопрос, что может пойти не так, если не устранить уязвимость Х на хосте Y, и может быть использован для приоритизации задач по повышению уровня ИБ компании.

Примеры сценариев использования PenTera

Сценариев использования PenTera много, приведём в качестве примеров некоторые из них.

- Стандартный «чёрный ящик». Проверка сети компании с имитацией действий злоумышленника, который обладает только доступом к корпоративной сети и минимальными возможными правами — без учётной записи пользователя.

- Целевой пентест. В этом случае организация проверяет, насколько защищены её критически важные активы, например финансовая документация или персональные данные.

- Проверка надёжности парольной политики. Периодическая проверка стойкости паролей пользователей компании. Система покажет общую статистику: сколько паролей было взломано, какие нужно сбросить, а какие можно не трогать.

- «Серый ящик». Сценарий, который позволит найти ответ на вопрос: «А что, если учётная запись работника, обладающего определёнными правами, была скомпрометирована, к каким негативным последствиям с точки зрения ИБ это может привести?».

- Точечная проверка конечных устройств (endpoint). Оценка настройки политик и правил работы средств защиты, используемых для обеспечения безопасности рабочих станций и серверов компании.

Применение в зависимости от уровня зрелости ИБ

Для компаний, обладающих небольшим уровнем зрелости ИБ, например тех, у которых функция ИБ только создаётся, непрерывный автоматизированный пентест может быть использован для выявления уязвимых мест в ИТ-инфраструктуре, что позволит выбирать оптимальные и экономически эффективные решения для их устранения.

Более зрелые организации могут использовать PenTera для развития функции ИБ, например для оптимизации процесса управления уязвимостями или для совершенствования настроек используемых средств защиты информации.

Компании, у которых уже «всё есть», могут оптимизировать внедрённые инструменты ИБ, применять систему для развития SOC, усиления практик Red Team.

Круг пользователей системы не ограничивается только ИБ-специалистами. ИТ-специалисты также могут применять PenTera при планировании работ по устранению выявленных недостатков на основании совместного с ИБ-специалистами анализа векторов атак для выбора оптимального решения. Бизнес в свою очередь получает экономию ресурсов и регулярную отчётность о том, насколько защищена ИТ-инфраструктура организации в произвольный момент времени.

Таблица 3. Выгоды от использования PenTera

| Специалисты по ИБ / ИТ | Руководитель ИБ | Высшее руководство |

|

• Относительная простота анализа угроз. • Приоритизация устранения уязвимостей. • Снижение трудозатрат на анализ защищённости. • Оптимизация процессов реагирования на инциденты в ИБ. • Доступное усиление практик Red Team. |

• Наглядное представление об уровне защищённости. • Оптимизация процессов ИБ. • Анализ истории изменения уровня защищённости с течением времени. • Оптимизация настроек средств защиты, оперативная проверка изменений. |

• Наглядное представление об уровне защищённости инфраструктуры. • Наглядный результат анализа изменений уровня защищённости инфраструктуры вследствие реализованных проектов по ИБ. • Эффективное управление ИТ- и ИБ-ресурсами за счёт фокуса на обоснованно важных задачах ИБ по устранению уязвимостей. • Экономия за счёт оптимизации уже внедрённых инструментов ИБ. |

Приведённые выше примеры использования PenTera не являются избыточными и полными. Основная мысль, которую мы хотели донести, заключается в том, что все компании, вне зависимости от их уровня зрелости ИБ, могут извлечь пользу из применения системы.

Выводы

Мы рассмотрели PenTera с разных сторон — от архитектуры до сценариев использования и ценности, которую она представляет для бизнеса и ИБ-подразделений. Система проста не только с точки зрения архитектуры или установки, но и с точки зрения эксплуатации.

За счёт автоматизации техник и тактик, используемых злоумышленниками, при проведении тестирования на проникновение система демонстрирует преимущества по следующим показателям.

- Скорость: PenTera может совершать свыше 1000 операций в час при проведении тестирования. Времени на подготовку отчёта практически не требуется: на это уйдёт лишь несколько минут после «завершения работ».

- Масштаб: можно гибко настраивать область анализа, фактически «целью системы» может стать вся компания.

- Полнота и системность: система позволяет проводить ретроспективный анализ на аналогичных выборках, делать анализ не только «в ширину», но и «в глубину» для формирования целостной картины уровня защищённости компании.

- Экономическая эффективность: тестирования ИТ-инфраструктуры можно проводить «по запросу» сколько угодно раз, оперативно перепроверять внесённые изменения и фокусироваться на действительно опасных (достижимых и эксплуатируемых) угрозах, не тратя ресурсы на несущественные, что позволяет добиться экономической целесообразности использования автоматизированного решения.

Использование PenTera может быть целесообразно для любой компании независимо от уровня зрелости ИБ: где-то она может стать отправной точкой при выстраивании ИБ-процессов, а где-то — инструментом для их оптимизации.

Авторы:

Антон Гаврилов, руководитель направления DevSecOps Центра информационной безопасности «Инфосистемы Джет»

Валерий Филин, технический директор «CITUM», мастер-дистрибьютора Pcysys в России