Динамическое тестирования (Dynamic Application Security Testing, DAST) позволяет находить уязвимости сразу после развёртывания приложения в тестовой среде. Использование этого метода помогает оценить безопасность приложения в условиях, близких к реальным, уменьшив риски утечки данных и сбоев.

- 1. Введение

- 2. Место DAST в DevSecOps

- 3. Сильные и слабые стороны DAST

- 4. Как развивается мировой рынок динамического тестирования

- 5. Что происходит на российского рынке DAST

- 6. Обзор отечественных DAST-решений

- 7. Выводы

Введение

Современные практики DevSecOps невозможно представить без инструментов, которые помогают выявлять уязвимости на разных этапах разработки. Ошибки или недекларированные возможности (НДВ) приложений могут привести к утечке данных, финансовым потерям и подрыву репутации. В условиях сжатых сроков на релиз продукта разработчики нередко экономят на проверке кода, при этом унаследованные системы (legacy) сложно анализировать из-за отсутствия документации и исходников.

Сочетание разных методов анализа помогает находить уязвимости как можно быстрее, что снижает вероятность их эксплуатации злоумышленниками. Если статический анализ (Static Application Security Testing, SAST) работает с исходным кодом до запуска приложения, находя логические ошибки, опасные конструкции и проблемные зависимости ещё на этапе написания кода, то динамическое тестирование (Dynamic Application Security Testing, DAST) атакует уже работающий сервис по принципу «чёрного ящика».

Этот метод имитирует реальные действия злоумышленника, проверяет, не утекают ли данные, не сбоит ли аутентификация под нагрузкой, и даёт представление о поведении продукта в боевых условиях.

Место DAST в DevSecOps

Методика DAST строится на симуляции атак на работающее приложение, позволяющей объективно оценить его устойчивость к реальным рискам. Динамическое тестирование направлено на обнаружение эксплуатационных рисков: используя предопределённые наборы тестовых векторов и сигнатур, основанных на знаниях о распространённых атаках и уязвимых шаблонах, этот метод показывает, как система реагирует на вторжение в процессе функционирования. Динамическое тестирование не привязано к языку программирования или технологическому стеку — его можно применять к любым веб-приложениям и сервисам.

Закономерен вопрос, зачем нужен DAST, если существуют другие методы тестирования: SAST, IAST и SCA?

Каждый из этих инструментов закрывает свою нишу:

- SAST (Static Application Security Testing) анализирует исходный код в статике. Он находит проблемы на ранних стадиях, но не видит ошибки, связанные с работой приложения в среде, и не может оценить реальное поведение под нагрузкой.

- DAST (Dynamic Application Security Testing) не требует доступа к коду, не нуждается в модификации приложения и способен выявить уязвимости, которые проявляются только в работающей системе.

- IAST (Interactive Application Security Testing) работает изнутри приложения, но требует изменений в коде или агента внутри рантайма, что не всегда возможно.

- SCA (Software Composition Analysis) отвечает за анализ открытых компонентов и их зависимостей, но не проверяет логику самого приложения.

Важно понимать, что разные инструменты анализа не заменяют, а дополняют друг друга. SAST и SCA эффективны на этапе написания кода, DAST — на этапе тестирования работающего приложения, IAST — для глубокого анализа с контекстом. В современном DevSecOps-пайплайне именно сочетание всех или некоторых из этих методов даёт наиболее полную картину защищённости.

Динамическое тестирование прежде всего нацелено на эксплуатационные риски — те, которые реальный злоумышленник может использовать в работающем приложении. К ним относятся:

- Нарушения аутентификации и управления сессиями.

- Инъекции (SQL, NoSQL, LDAP, OS command).

- Кросс-сайт скриптинг (XSS) и подделка межсайтовых запросов (CSRF).

- Утечки конфиденциальной информации через ответы сервера.

- Ошибки конфигурации и небезопасные десериализации.

- Проблемы с авторизацией и доступом к объектам.

Динамическое тестирование безопасности применяется на поздних этапах разработки — когда приложение уже собрано, развёрнуто в тестовой или стейджинг-среде, а иногда и в продуктивной (при условии строгого контроля рисков). Оптимальное место DAST — конвейер сборки после этапов модульного тестирования и SAST, но до выкатки в продакшен.

Сильные и слабые стороны DAST

Преимущества динамического тестирования перед другими методами анализа:

- Тестирование возможно даже без доступа к исходному коду — достаточно работающего приложения.

- Эффективное обнаружение проблем, связанных с управлением памятью: утечек, выходов за допустимые границы и подобных дефектов.

- Относительно низкий уровень ложных срабатываний, так как DAST фиксирует реально возникающие уязвимости, а не делает предположения о потенциальных ошибках.

Основные ограничения DAST:

- Принципиальное отсутствие доступа к коду («слепота» метода). Поскольку метод ориентирован на поведение работающей системы, а не на анализ самого кода, это создаёт сложности с точной локализацией ошибок в исходном коде.

- Невозможность полного покрытия кода программы. Тестирование может охватить не все ветви исполнения, что создаёт риск пропуска части уязвимостей.

- Возможность пропуска уязвимостей (ложноотрицательные результаты). Анализатор может ошибочно принять проблему за штатную логику приложения, поэтому процент выявления логических уязвимостей таким способом невысок.

- Сложность тестирования сценариев с авторизацией и аутентификацией. Для эффективной проверки необходимо воссоздать рабочую среду, однако её невозможно полностью имитировать из-за рисков компрометации пользовательских данных.

Недостатком метода также можно считать значительные временные затраты, обусловленные сложностью процесса тестирования.

Как развивается мировой рынок динамического тестирования

Аналитические агентства по-разному оценивают объём рынка DAST, но все источники сходятся в том, что это один из самых быстрорастущих сегментов Application Security (AppSec).

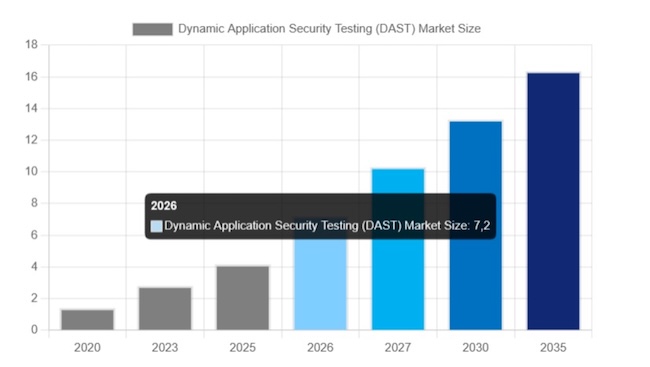

Согласно прогнозу Global Insight Services, ожидается, что рынок динамического тестирования безопасности приложений (DAST) вырастет с 7,2 млрд долларов США в 2026 году до 16,36 млрд долларов США к 2035 году при условии, что среднегодовой темп роста составит 14,7 %.

Рисунок 1. Прогноз роста рынка DAST-решений (источник: globalinsightservices.com)

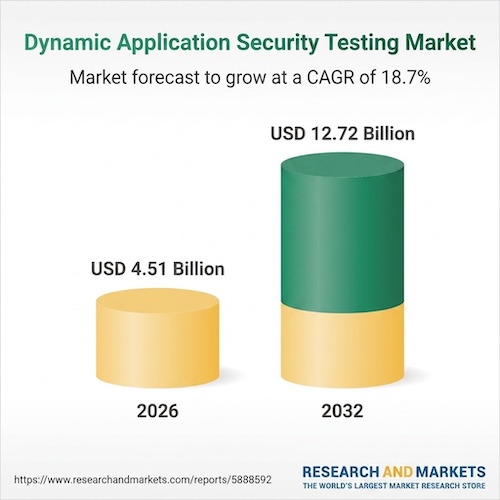

Более скромный прогноз даёт Research and Markets: это аналитическое агентство оценило рынок DAST на начало 2026 года в 4,51 млрд долларов. При среднегодовом темпе роста 18,7 % в 2032 году его объём достигнет 12,72 млрд долларов.

Рисунок 2. Прогноз роста рынка DAST-решений (источник: researchandmarkets.com)

Главные тенденции развития отрасли:

- Интеграция с CI/CD-пайплайнами. Автоматизация сканирования безопасности в процессах непрерывной интеграции и доставки (CI/CD) становится стандартом. Это позволяет выявлять и устранять уязвимости на ранних этапах разработки.

- Рост спроса на облачные решения. Облачные DAST-сервисы набирают популярность благодаря масштабируемости, экономической эффективности и простоте интеграции с облачной инфраструктурой.

- Использование искусственного интеллекта и машинного обучения. Технологии ИИ и ML внедряются в инструменты DAST для повышения точности обнаружения уязвимостей и снижения количества ложных срабатываний.

Ключевыми игроками на рынке динамического тестирования безопасности приложений являются компании: Checkmarx, Synopsys, Invicti, Detectify, Micro Focus, Rapid7, Acunetix, Veracode, Pradeo.

Что происходит на российского рынке DAST

Как уже сказано выше, средства статического (SAST) и динамического (DAST) анализа кода являются ключевыми инструментами безопасной разработки программного обеспечения (DevSecOps). Стоит отметить, что проведение статического и динамического анализа кода закреплено в российском стандарте ГОСТ Р 56939-2024 «Защита информации. Разработка безопасного программного обеспечения. Общие требования». Динамический анализ определяется в этом документе как инструментальное исследование программы, выполняемое в режиме её непосредственного исполнения или функционирования.

Подробнее о применении этого стандарта мы писали здесь. Таким образом, применение обоих методов анализа становится не просто рекомендацией, а требованием в рамках разработки безопасного ПО.

Объёмы российского рынка DAST-решений оценить проблематично. Однако можно отметить, что сегмент безопасной разработки в целом растёт быстрее рынка информационной безопасности, который по итогам 2025 года достиг 374 млрд руб. (данные исследования фонда развития кибербезопасности «Сайберус» и Института экономики роста им. П. А. Столыпина). Перспективы развития рынка DevSecOps в России обсуждались в эфире AM Live.

По оценкам аналитиков ИТ-компании «Спикател», в 2025 году продажи в сегменте безопасной разработки увеличились на 32 % по сравнению с предыдущим. При этом спрос на DAST-решения превышал несколько спрос на средства статистического анализа — 23% vs 15%.

При этом спрос на DAST-решения превышал спрос на средства статического анализа — 23 % vs 15 %.

В российском сегменте рынка DAST прослеживаются две заметные тенденции.

Первая — компании активно интегрируют динамический анализ с другими методами оценки безопасности — статическим (SAST), интерактивным (IAST) и анализом сторонних компонентов (SCA). Такой подход обеспечивает более полное покрытие анализаторами исходного кода существующих рисков.

Вторая — DAST-инструменты всё чаще встраивают в системы защиты веб-приложений (WAF). Это даёт возможность не просто обнаруживать уязвимости, но и в автоматическом режиме блокировать атаки либо формировать виртуальные исправления (патчи) до момента выхода официальных обновлений. Например, в 2026 году в RED Security WAF была интегрирована технология DAST для проактивной защиты веб-приложений.

Обзор отечественных DAST-решений

На российском рынке представлено несколько типов DAST-решений, предназначенных для динамического анализа безопасности приложений. Эти инструменты позволяют выявлять уязвимости в работающих веб- и мобильных приложениях методом «чёрного ящика», имитируя реальные атаки.

Классические DAST-сканеры

Классические DAST-сканеры фокусируются на выявлении уязвимостей в веб-приложениях через внешнее тестирование без доступа к исходному коду.

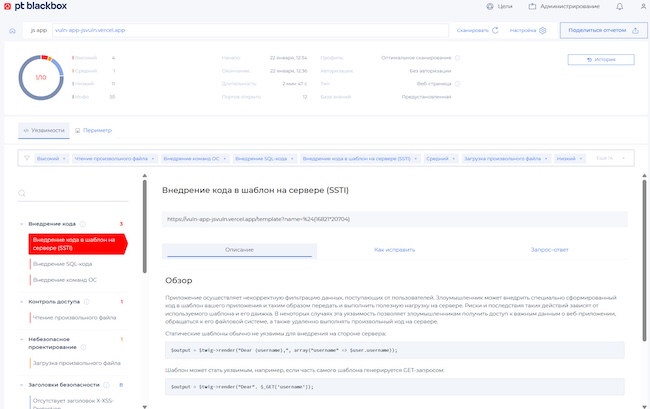

PT BlackBox

Российская компания Positive Technologies является разработчиком инструмента для динамического анализа безопасности приложений. PT BlackBox — это первый российский DAST-сканер, работающий в модели on-premise. Решение предназначено для выявления уязвимостей в веб-приложениях и устранения обнаруженных проблем на ранних этапах разработки или тестирования.

В основе работы PT BlackBox лежит метод «чёрного ящика». Сканер имитирует поведение реального злоумышленника, у которого нет доступа к исходному коду или внутренней архитектуре приложения. Он отправляет целевой системе различные запросы, анализирует динамические скрипты, параметры, заголовки, формы и другие входные точки, через которые потенциально можно проникнуть внутрь и нанести ущерб. Такой подход позволяет получить объективную картину защищённости без привлечения внутренней документации.

После завершения проверки PT BlackBox не просто перечисляет найденные недостатки, а даёт конкретные рекомендации по их устранению. Это помогает встроить процесс безопасности в жизненный цикл ПО — на этапах тестирования и доставки. В условиях, когда веб-приложения всё чаще становятся целями кибератак, наличие незакрытых вовремя уязвимостей может обернуться утечкой данных, финансовыми потерями и падением доверия клиентов. PT BlackBox позволяет предприятиям системно снижать эти риски.

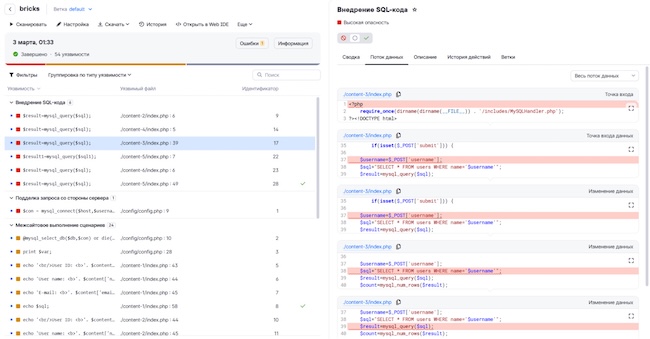

Рисунок 3. Страница с результатами сканирования в PT BlackBox

Особенности решения:

- Одновременное сканирование до 5 целей.

- Встраивание в процесс непрерывной интеграции и развёртывания (CI/CD) с авторизацией по токену.

- Хранение истории сканирования, возможность делиться результатами сканирования.

- Поддержка HAR-файлов для глубокого анализа сложных веб-приложений.

- Расширенный анализ всех уровней домена (поддомены, папки, пути).

- Сканирование целей, для доступа к которым необходима авторизация.

PT BlackBox внесён в Единый реестр отечественного ПО (реестровая запись № 15711 от 05.12.2022).

Узнать больше о продукте можно на сайте разработчика.

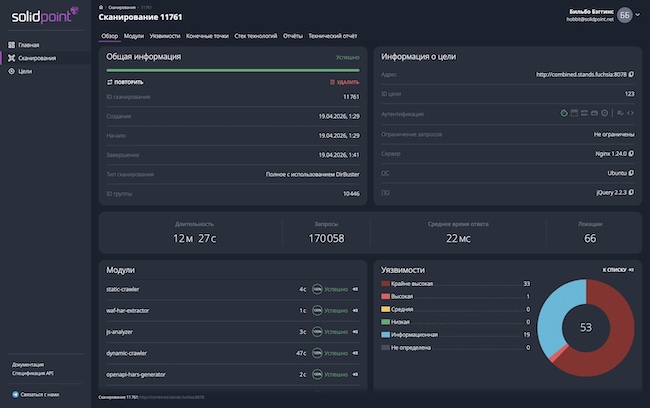

SolidPoint DAST

SolidPoint DAST — интеллектуальная платформа для динамического анализа защищённости веб-приложений и API. Решение, наряду с краулингом и перебором каталогов (dirbusting), реализует статико-динамический анализ JavaScript-кода, повышая уровень обнаружения скрытых уязвимостей. Также инструмент поддерживает импорт информации об уже известных конечных точках: из трафика SolidWall WAF, из OpenAPI-спецификации, из HAR-файлов.

По заявлению разработчика, за счёт совмещения динамического анализа с анализом клиентской части на JavaScript решение позволяет обнаруживать до 40% дополнительных конечных точек (эндпоинтов) по сравнению с традиционными инструментами. Это приводит к значительному расширению проверяемой поверхности атаки. Эффективность метода подтверждена научными исследованиями.

Для сканирования в SolidPoint DAST используются три типа проверок: фаззинг, переборные проверки, сигнатурный анализ. Применяемые методы позволяют находить наиболее опасные типы уязвимостей: Insecure Deserialization, XSS (Reflected, DOM Based, Stored), XXE, NoSQLi, SQLi, SSTI, Path Injection, Shell Injection, File Upload, Prototype Pollution и др. Также поддерживается поиск уязвимостей методом out-of-band.

Продукт отличается поддержкой широкого набора методов аутентификации в сканируемом приложении. Из базовых способов поддерживаются: cookie, заголовок запроса, HTTP Basic Auth, локальное и сессионное хранилище, клиентский TLS-сертификат. Расширенные возможности аутентификации включают проверку состояния авторизованной сессии и обновление аутентификационных данных через HTTP-запрос либо заранее записанный браузерный сценарий.

Рисунок 4. Результаты сканирования в SolidPoint DAST

Особенности решения:

- Облачный сервис или On-Premise решение.

- Масштабируемая архитектура и мультиарендность.

- CLI и REST API с возможностью встраивания в CI/CD.

- Интеграция с SolidWall WAF, DefectDojo и другими системами.

- Экспорт отчётов в форматах JSON и PDF.

- Поддержка аутентификации через LDAP/AD.

Интеллектуальная система динамического анализа защищённости приложений SolidPoint внесена в Единый реестр отечественного ПО (реестровая запись № 20542 от 14.12.2023).

Узнать больше о продукте можно на сайте разработчика.

Комбинированные AppSec-платформы

Комбинированные AppSec-платформы объединяют DAST с другими методами анализа (SAST, IAST), обеспечивая более полное покрытие безопасности на разных этапах разработки.

PT Application Inspector

PT Application Inspector — это платформа обеспечения безопасности приложений (Application Security Platform), которая объединяет технологии статического (SAST), динамического (DAST), анализа сторонних компонентов (SCA), поиска секретов (Secret Scan), обнаружения уязвимых конфигураций (Config Scan) и поиска признаков недекларированных возможностей (НДВ / Malicious Code Detection) в единой системе управления дефектами безопасности.

Благодаря сочетанию различных методов анализа платформа не только выявляет потенциальные уязвимости, но и позволяет формировать тестовые эксплойты для подтверждения их эксплуатируемости за счёт построения условий достижимости и сценариев атаки. Это обеспечивает высокую достоверность результатов и снижает количество ложных срабатываний. PT Application Inspector автоматически выявляет уязвимости и признаки недекларированных возможностей (НДВ) на всех стадиях жизненного цикла разработки, включая потенциальные закладки в исходном коде.

Для расширения анализа используется JSA DSL — язык описания правил, позволяющий задавать источники, стоки и фильтры данных, а также адаптировать анализ под специфику приложений. Архитектура решения включает сервер и распределённые агенты, что обеспечивает масштабируемость и возможность запуска анализа в различных окружениях, включая контейнеризированные среды.

Результаты всех видов анализа объединяются в едином интерфейсе с возможностью фильтрации, приоритизации и отслеживания статусов уязвимостей. Вместо длинных списков срабатываний разработчики видят приоритетные проблемы, требующие исправления, и могут работать с инструментом самостоятельно без постоянного участия ИБ-специалистов. Для каждой уязвимости доступна карточка с описанием потока данных, условий эксплуатации и рекомендациями по исправлению, что позволяет устранять дефекты на ранних этапах и встраивать безопасность непосредственно в процесс разработки.

Рисунок 5. Примеры обнаруженных уязвимостей в PT Application Inspector

Особенности решения:

- Единое управление дефектами. Централизованный триаж, статусы и приоритизация для всех результатов.

- Гибкий статический анализ. Выбор между JSA (максимальная точность) и Taint-анализом (скорость и меньшие требования к ресурсам).

- Расширяемость. Пользовательские правила на JSA DSL, импорт правил Semgrep и централизованное управление ими.

- Анализ конфигураций. Обнаружение небезопасных настроек.

- Интеграция в DevSecOps. CI/CD (Jenkins, TeamCity, Azure DevOps), REST API, интеграция с Jira.

- Интеграция с IDE. Плагины для Visual Studio Code, Visual Studio и IntelliJ IDEA с синхронизацией с сервером, возможностью отправки и получения результатов анализа, поддержкой триажа и встроенными Copilot-функциями для безопасной разработки.

PT Application Inspector внесён в Единый реестр отечественного ПО (реестровая запись № 11894 от 22.10.2021).

На нашем сайте представлен обзор версии 4.0 PT Application Inspector. Узнать больше о продукте можно на сайте разработчика.

![]()

Solar appScreener

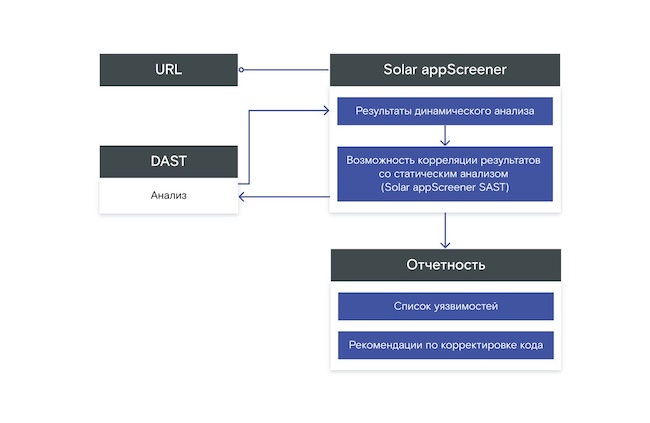

Solar appScreener — продукт от ГК «Солар», сочетающий несколько методик анализа безопасности приложений, в т. ч. динамический (DAST). В рамках комплексного подхода система отправляет веб-приложению заведомо некорректные запросы и анализирует получаемую реакцию, выявляя тем самым ошибки и уязвимости в работающем коде.

Запуск DAST-сканирования требует указания URL целевого веб-приложения. При этом важно обеспечить сетевую доступность этого приложения, а также временно отключить средства защиты информации, чтобы они не искажали результаты проверки. Оптимальное место для проведения такого анализа — внутренний контур разработчиков или выделенный тестовый сервер.

Одна из ключевых особенностей Solar appScreener — возможность привязывать проекты динамического анализа к проектам статического. Корреляция результатов, полученных разными методами, позволяет сформировать более точную и достоверную картину реального уровня безопасности приложения.

Рисунок 6. Схема DAST-анализа в Solar appScreener

Особенности решения:

- Единая технологическая платформа для комплексного анализа безопасности приложений при помощи модулей SAST, DAST и OSA.

- Отчётность по DAST, включающая список выявленных уязвимостей и рекомендации по их устранению.

- Корреляция результатов SAST и DAST.

- AI-плагин, поддерживающий технологии DerTriage и DerCodeFix.

- Интеграция с системами отслеживания ошибок Atlassian Jira и «ТУРБО Трекинг», VCS-хостингами GitLab, GitHub и Bitbucket, репозиториями разработки Git и Subversion.

- Встроенный открытый API.

Средство анализа Solar appScreener и модуль интеграции динамического анализа внесены в Единый реестр отечественного ПО (реестровые записи № 6119 от 13.01.2020 и № 19649 от 01.11.2023).

На нашем сайте представлен обзор версии 3.14 Solar appScreener. Узнать больше о продукте можно на сайте разработчика.

DAST-сканеры мобильных приложений

Для мобильных приложений существуют специализированные мобильные DAST-решения, адаптированные под архитектуру iOS и Android.

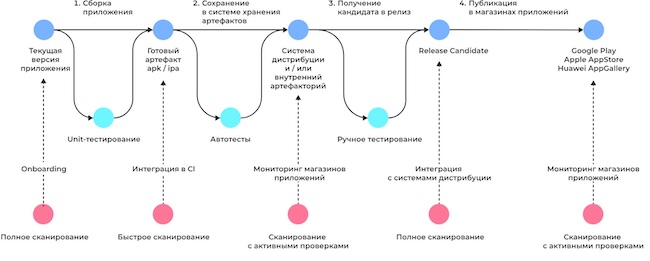

AppSec.Sting

Платформа AppSec.Sting предназначена для автоматизированного анализа защищённости мобильных приложений и игр под управлением iOS и Android. Её разработчик — российская компания «Стингрей Технолоджиз».

По результатам мониторинга российских и зарубежных аналогов, проведённого «Стингрей Технолоджиз» в феврале 2023 года, данное решение превосходит конкурентов. Его ключевое преимущество — собственная технология, основанная на методах интерактивного анализа (IAST). Она позволяет применять отслеживание потоков заражённых данных (tainted-flow) в динамической среде. В отличие от других инструментов, AppSec.Sting учитывает все возможные точки входа в приложение и отслеживает взаимосвязи между поступлением данных и их обработкой в процессе работы.

Платформа выявляет уязвимости в приложениях для iOS и Android, после чего выдаёт детальные рекомендации по их исправлению. По заявлению разработчика, за счёт автоматизации и комплексного подхода в результате использования AppSec.Sting затраты на обеспечение безопасности снижаются на 60 %. Среди обнаруживаемых проблем — утечки чувствительной информации, ошибки конфигурации, а также недостатки валидации и очистки входных данных.

Рисунок 7. Этапы интеграции AppSec.Sting в процесс разработки

Особенности решения:

- Комбинация и корреляция результатов ключевых практик анализа защищённости: DAST, SAST / BCA, IAST, API ST.

- Поддержка всех распространённых форматов мобильных приложений под Android и iOS: APK, AAB, split APK, APKS, APKX, IPA.

- Разработчикам не нужно самостоятельно искать способы устранения уязвимостей — отчёты содержат готовые рекомендации.

- Возможность создавать автотесты без написания кода, а благодаря интеграции с Appium при изменении интерфейса их не нужно перезаписывать.

- Простое встраивание в DevOps-процессы за счёт готовых интеграций.

- Встроенный мониторинг появления новых версий в системах дистрибуции или магазинах приложений.

Платформа AppSec.Sting внесена в Единый реестр отечественного ПО (реестровая запись № 7699 от 14.12.2020).

Узнать больше о продукте можно на сайте разработчика.

Выводы

Российский рынок DAST сегодня активно развивается за счёт внешних и внутренних факторов. Внешние — это цифровая трансформация и нарастающая волна киберугроз. Внутренние — политика импортозамещения, технологическое развитие отрасли и растущее понимание бизнесом реальных рисков в сфере ИБ.

Однако покупка DAST-решения сама по себе не решает всех проблем. Для эффективного использования таких инструментов необходимо разбираться в принципах их работы. Важно чётко представлять, под какие задачи выбирать тот или иной продукт, какие типы приложений и в каких сценариях сканировать. И, что не менее существенно, понимать внутреннее устройство собственных приложений, которые подвергаются анализу.

Если статический анализ позволяет обнаруживать ошибки на ранних стадиях с минимальными затратами, то динамический — подтверждает, можно ли эти ошибки реально эксплуатировать в работающей системе. По этой причине одновременное внедрение SAST и DAST — важный этап повышения безопасности программного обеспечения. Совместное применение этих двух методов даёт максимально полную картину. Именно эта связка — SAST и DAST — чаще всего рекомендуется в рамках надёжных SDL и DevSecOps-стратегий, поскольку методы не конкурируют, а органично дополняют друг друга.