Классические способы борьбы с методами социальной инженерии недостаточны, ведь сам телефонный звонок традиционно остаётся в «слепой зоне» компании. Для минимизации финансового ущерба и сохранения репутации компаний-заказчиков «Лаборатория Касперского» ещё в 2021 году объединила технологии Kaspersky Who Calls SDK (обнаружение мошеннических звонков) и Kaspersky Fraud Prevention (оценка рисков и других параметров звонка для оперативной реакции).

- Введение

- Интеграция Kaspersky Who Calls SDK с мобильным приложением

- Возможности использования Kaspersky Fraud Prevention и Kaspersky Who Calls SDK для противодействия атакам

- Выводы

Введение

В последние годы непростой проблемной задачей для банковского сектора стала защита пользователей от широко распространившихся методов социальной инженерии, когда для получения доступа к деньгам жертвы злоумышленник манипулирует не уязвимостями банковской системы, а человеческими эмоциями. Такие методы, как уведомление пользователей о новых схемах мошенников, обнаружение подозрительных транзакций и нетипичной геолокации, действительно позволяют контролировать темпы роста мошенничества, но недостаточны для того, чтобы эти схемы перестали работать и быть выгодными для киберпреступников. Основной причиной является то, что телефонный звонок традиционно остаётся вне поля зрения банков.

Социальная инженерия, к сожалению, давно и прочно закрепилась в нашей жизни. Большинству россиян это явление известно только в виде мошеннических звонков, но фактически это — целый комплекс мероприятий. Одна из типичных и простых схем выглядит следующим образом: сначала происходит звонок, затем — запрос подтверждения финансовой операции либо принуждение к установке программного обеспечения на телефон, а заканчивается всё потерей денег доверчивым пользователем.

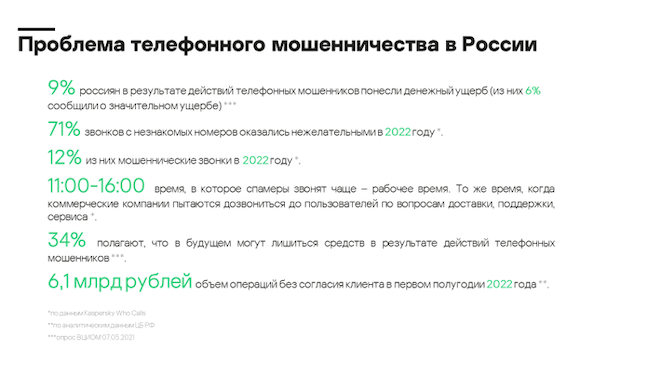

По статистике, собранной Kaspersky Who Calls, 71 % звонков с неопознанных номеров являются нежелательными, из них 12 % — мошенническими. При этом из квартала в квартал количество мошеннических звонков только растёт. В 2022 г. были опубликованы сведения, в соответствии с которыми объём операций без согласия клиента за первые два квартала достиг 6,1 млрд рублей. Из них порядка 44–47 % приходится на кражи с применением методов социальной инженерии и более 70 % связано с использованием интернет- и мобильного банкинга. Опрос, проведённый Всероссийским центром изучения общественного мнения, показал, что 9 % россиян в результате действий телефонных мошенников понесли денежный ущерб, а 34 % опрошенных полагают, что в будущем могут лишиться средств в результате действий телефонных мошенников.

В прошлом году мы опубликовали обзор приложений для защиты от спам-звонков на Android и iOS. Поскольку он всё ещё актуален, рекомендуем ознакомиться с этим материалом, чтобы осознанно выбрать мобильные антиспам-приложения.

Рисунок 1. Статистика по мошенническим звонкам за 2021-2022 гг.

Телефонные звонки — это лишь видимая и наиболее известная часть социальной инженерии. Если рассматривать проблему комплексно, то можно выделить четыре базовых метода, на которых основана социальная инженерия, используемая мошенниками для хищения денег у населения:

- Фишинг, с помощью которого осуществляется кража учётных данных пользователей либо перенаправление на вредоносные ресурсы.

- Вредоносные программы, чьи функциональные возможности включают в себя не только попытки кражи денег со счетов, но и извлечение данных о пользователе, которые в дальнейшем могут применяться при осуществлении атак.

- Инструменты удалённого доступа к устройству, позволяющие подключаться к сеансу работы пользователя, например, для считывания кодов подтверждения и данных аккаунта, выполнения определённых действий. Необходимо отметить, что используются программы не только для компьютеров, но и для мобильных устройств.

- Ранее упомянутые телефонные звонки, во время которых пользовательские данные применяются для принуждения к выполнению операций и установке программного обеспечения. К моменту совершения телефонного звонка злоумышленники вооружены набором технических и психологических приёмов для реализации своих целей.

От социальной инженерии страдают не только обычные люди, но и организации. Например, слыша о том, что на торговой площадке водится большое количество злоумышленников, которые манипулируют эмоциями человека и стараются похитить у него деньги, пользователи предпочитают её избегать и пользоваться другими сервисами. Подобные истории сказываются как на имидже, так и на финансах: компания недополучает прибыль. Известны случаи, когда мошенники, используя приёмы социальной инженерии, проникали в инфраструктуры предприятий и похищали деньги через скомпрометированные аккаунты в системах дистанционного банковского обслуживания.

Для борьбы с такими случаями «Лаборатория Касперского» разработала комплексное решение, соединившее в себе два известных продукта, давно входящих в портфель компании: Kaspersky Fraud Prevention и Kaspersky Who Calls SDK. Продукт направленный на борьбу с фродом был усилен богатой экспертизой по борьбе с нежелательными и опасными звонками.

Интеграция Kaspersky Who Calls SDK с мобильным приложением

В связи с большим потоком мошеннических звонков «Лаборатория Касперского» в 2017 г. выпустила мобильное приложение Kaspersky Who Calls, предназначением которого являются определение нежелательных звонков (спам, навязчивые предложения кредитов, мошенничество) на основании пополняемой репутационной базы и оповещение пользователя о них до того, как он ответит на вызов.

2 декабря 2021 г. Kaspersky расширила применение этих технологий: теперь они рассчитаны не только на частных лиц, но и на корпоративных партнёров, которые могут использовать продукт в своих приложениях. Kaspersky Who Calls Software Development Kit (SDK) представлен в виде набора библиотек, основной задачей которого по-прежнему является определение нежелательных звонков, однако в интеграции с приложениями компаний-партнёров возможна реализация различных сценариев, включая гибкое взаимодействие с пользователями и расширение функциональных возможностей приложения, что мотивирует чаще прибегать к ним для получения дополнительной информации.

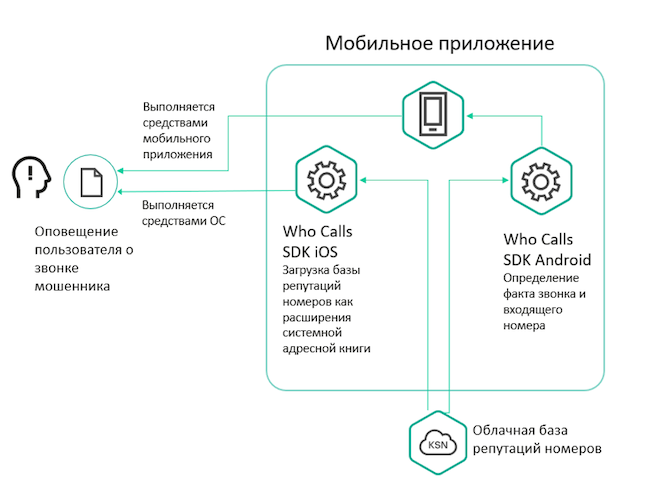

Рисунок 2. Использование Who Calls SDK в мобильных приложениях

Kaspersky Who Calls SDK может быть встроен в мобильные приложения партнёров совместно с антифрод-системой «Лаборатории Касперского» либо независимо от неё.

Возможности Kaspersky Who Calls SDK зависят от операционной системы устройства. Для устройств на Android продукт может оповещать приложение о поступлении звонка и получать входящий номер для проверки в облачной репутационной базе, а также взаимодействовать с пользователем на стороне приложения владельца сервиса. iOS как более закрытая система предоставляет меньше вариантов для обработки звонков из приложения с применением Kaspersky Who Calls SDK, в результате чего базы с информацией о номерах реализованы в виде расширения для адресной книги, а обработка звонка выполняется системными методами без запуска приложения.

Kaspersky Who Calls SDK предоставляет информацию о подозрительном звонке пользователю, в то время как окончательный выбор остаётся за владельцем телефона. Поэтому продукт не может полностью защитить пользователя от злоумышленников.

Важно помнить, что злоумышленники регулярно модифицируют и усложняют сценарии социальной инженерии. Если пару лет назад основной сценарий был один — «звонок из банка», — то сейчас перед потенциальной жертвой разыгрывается мини-спектакль с участием не только «банка», но и «правоохранительных органов», «спецслужб» и других ведомств.

Возможности использования Kaspersky Fraud Prevention и Kaspersky Who Calls SDK для противодействия атакам

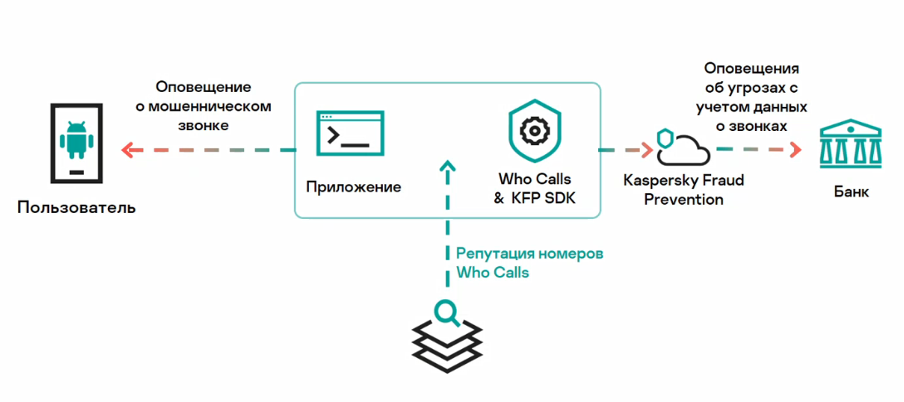

Для минимизации потерь от социальной инженерии «Лаборатория Касперского» предлагает Kaspersky Who Calls SDK как инструмент для оповещения пользователей о мошеннических звонках и как источник данных для антифрод-системы Kaspersky Fraud Prevention.

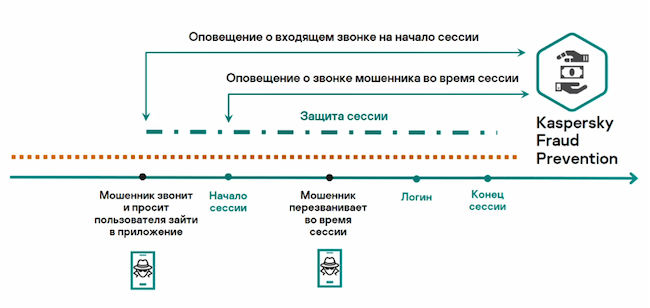

Kaspersky Fraud Prevention использует сочетание передовых технологий с методами машинного обучения для проактивного обнаружения сложных мошеннических схем на веб-сайтах и в мобильных приложениях. Обнаружение происходит в режиме реального времени, ещё до совершения транзакции. Для повышения эффективности и точности работы Kaspersky Fraud Prevention применяется комплекс технологий, включающий в себя наборы правил, машинное обучение и экспертный анализ. Это позволяет мгновенно реагировать на случаи мошенничества в любое время в ходе пользовательской сессии. Использование Kaspersky Who Calls SDK как источника данных о подозрительных номерах дополняет картину по выявляемым Kaspersky Fraud Prevention признакам, присущим потенциальным жертвам мошенников: нетипичные по продолжительности разговоры, запуск программ во время разговоров, нестандартное поведение пользователя в приложении компании-партнёра.

Рисунок 3. Взаимодействие Kaspersky Who Calls SDK с антифрод-системой Kaspersky Fraud Prevention

Помимо этого продукты «Лаборатории Касперского» выявляют следующие признаки социальной инженерии, на сочетании которых можно построить достаточно стойкую модель для её детектирования:

- кража аккаунта, заметная по мгновенному переходу между платформами (например, с мобильного приложения на веб-версию) либо по действиям, которые не выполняются в это время на устройстве, таким как перевод денежных средств;

- признаки работы программ для удалённого контроля и трансляция экрана гаджета;

- признаки заражения устройства пользователя;

- переходы по фишинговым ссылкам и платежи с фишинговых сайтов;

- аномальная активность пользователя в сессии, в т. ч. отклоняющаяся от данных пассивной (поведенческой) биометрии.

Проводя анализ полученных от Kaspersky Who Calls SDK сведений, Kaspersky Fraud Prevention определяет вероятность применения социальной инженерии по отношению к пользователю и передаёт эти данные компании-партнёру, в чьё приложение встроены программные библиотеки. Всего Kaspersky Fraud Prevention распознаёт более 170 категорий пользовательской активности.

Рисунок 4. Пример взаимодействия Kaspersky Fraud Prevention с транзакционной системой фродмониторинга компании-партнёра

Решение о том, каким образом реагировать на оповещение о потенциальном инциденте, связанном с социальной инженерией, остаётся за партнёром «Лаборатории Касперского».

Рисунок 5. Схема взаимодействия Kaspersky Who Calls SDK и Kaspersky Fraud Prevention

Выводы

По отдельности Kaspersky Fraud Prevention и Kaspersky Who Calls имеют различное назначение. В то время как Kaspersky Who Calls является инструментом защиты индивидуальных пользователей от опасных звонков, решение Kaspersky Fraud Prevention может быть полезно организациям, работающим в разных сферах. Например, в сфере ретейла подобная система поможет выявлять мошеннические действия с промокодами, спекуляции с логистическими операциями; в государственных информационных системах — кражу аккаунта, поддельные учётные записи и бот-активность. Конкретная реализация связки Kaspersky Who Calls SDK, системы Kaspersky Fraud Prevention и приложения компании-партнёра зависит от потребностей и возможностей платформы, под управлением которой работает гаджет пользователя.

Использование репутационного сервиса Kaspersky Security Network вместе с технологиями машинного обучения позволяет выявлять новые способы мошенничества и защищать как пользователей, так и корпоративных клиентов, владеющих пользовательскими сервисами.

Схемы и методы социальной инженерии постоянно совершенствуются, делая её всё более опасной. Защита от этой угрозы возможна только с использованием передовых инструментов. Сочетание Kaspersky Who Calls и Kaspersky Fraud Prevention позволяет минимизировать вероятность успешного применения методов социальной инженерии против пользователей.