Microsoft всё-таки услышала пользователей, уставших от навязчивых подсказок, рекомендаций и встроенной рекламы в Windows 11. В Редмонде подтвердили, что хотят сделать систему «спокойнее», с меньшим количеством апсейл-механик и навязывания собственных сервисов и продуктов.

Об этом стало известно на фоне анонса крупного обновления Windows 11, который Microsoft опубликовала 20 марта.

Корпорация пообещала сосредоточиться на производительности и повседневном удобстве: ускорить Проводник, перевести меню «Пуск» с React на WinUI 3, добавить возможность ставить обновления Windows на паузу на любой срок, а заодно сократить присутствие Copilot в некоторых приложениях, включая Блокнот.

На бумаге всё выглядит неплохо. Тем более что репутация Windows 11 в последнее время заметно просела. И дело не только в спорных дизайнерских решениях или постоянных экспериментах с интерфейсом. Последние обновления системы, как сообщается, вызывали самые разные проблемы, включая отвалившийся Remote Desktop и проблемы с выключением компьютеров.

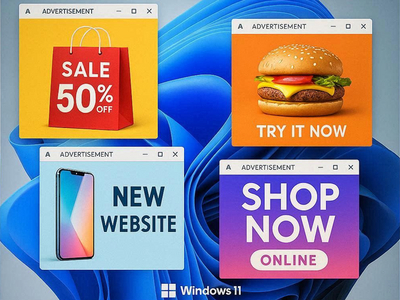

Но технические сбои — только часть проблемы. Не меньше пользователей раздражает то, как активно Microsoft продвигает собственные сервисы прямо внутри Windows 11. Copilot встраивают буквально повсюду, включая меню «Пуск» и Блокнот, а сама система регулярно подталкивает людей использовать Edge, Bing, OneDrive и другие продукты экосистемы Microsoft.

На этом фоне в Сети даже появился язвительный термин Microslop — так часть недовольных пользователей стала называть нынешний подход компании к Windows.

Судя по всему, в Microsoft понимают, что перегнули палку. Один из технических руководителей компании, Скотт Хансельман, написал в X, что цель Microsoft — сделать Windows «более спокойной» системой с меньшим количеством апсейл-элементов. Это, пожалуй, один из самых прямых сигналов за последнее время, что внутри техногиганта действительно осознают усталость пользователей от постоянного навязывания фирменных сервисов.

Поводом для этого комментария стала жалоба пользователя, который сравнил методы продвижения Edge, Bing и рекламы в меню «Пуск» с тактиками на грани адваре.