Член комиссии Общественной палаты по общественной экспертизе законопроектов и иных нормативных актов Евгений Машаров предложил ужесточить подход к VPN-сервисам в России. На круглом столе в ОП он заявил, что для борьбы с кибермошенничеством доступ к таким сервисам следует ограничивать, а у Роскомнадзора, по его мнению, для этого уже есть все технические возможности.

По словам Машарова, речь идёт о том, чтобы фактически перекрыть работу VPN на территории страны.

Он также добавил, что отказываться от иностранных мессенджеров нужно «начинать с себя» и делать ставку на площадки, которые соблюдают российское законодательство.

Отдельно он высказался и за ограничение доступа подростков к соцсетям до 16 лет, объяснив это тем, что многие несовершеннолетние, по его оценке, попадают к мошенникам именно через социальные платформы.

При этом важно понимать: пока это именно инициатива и публичная позиция представителя Общественной палаты, а не объявленное решение регулятора. Более того, ранее Роскомнадзор официально опровергал сообщения о том, что в России якобы уже прекращён прямой доступ к зарубежным VPN-серверам. Ведомство заявляло, что такие формулировки не соответствуют действительности.

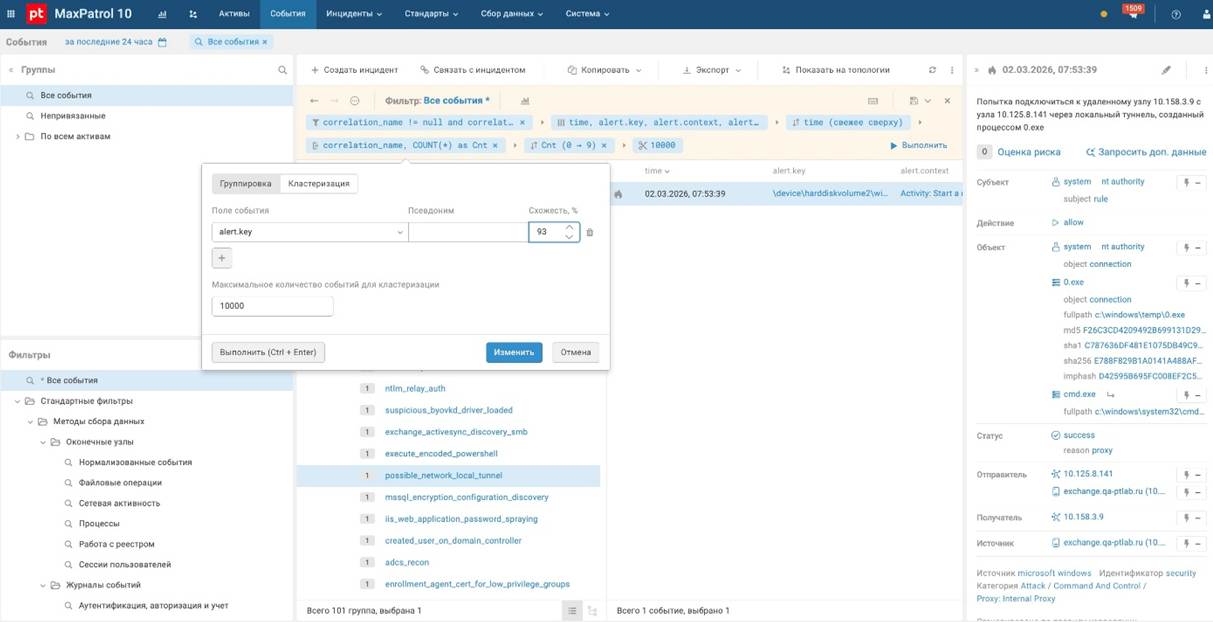

Тем не менее давление на VPN действительно усиливается. По данным, которые в конце февраля приводили СМИ со ссылкой на Роскомнадзор, в России уже ограничен доступ к 469 VPN-сервисам. Кроме того, в прошлом месяце в России начались массовые сбои протокола VLESS.

На этом фоне заявления Машарова выглядят как продолжение уже идущей линии на ужесточение контроля за средствами обхода блокировок. Вопрос в том, перерастут ли эти идеи в конкретные законодательные меры и войдут ли они в новый пакет инициатив по борьбе с дистанционным мошенничеством, о котором он сам и говорит.