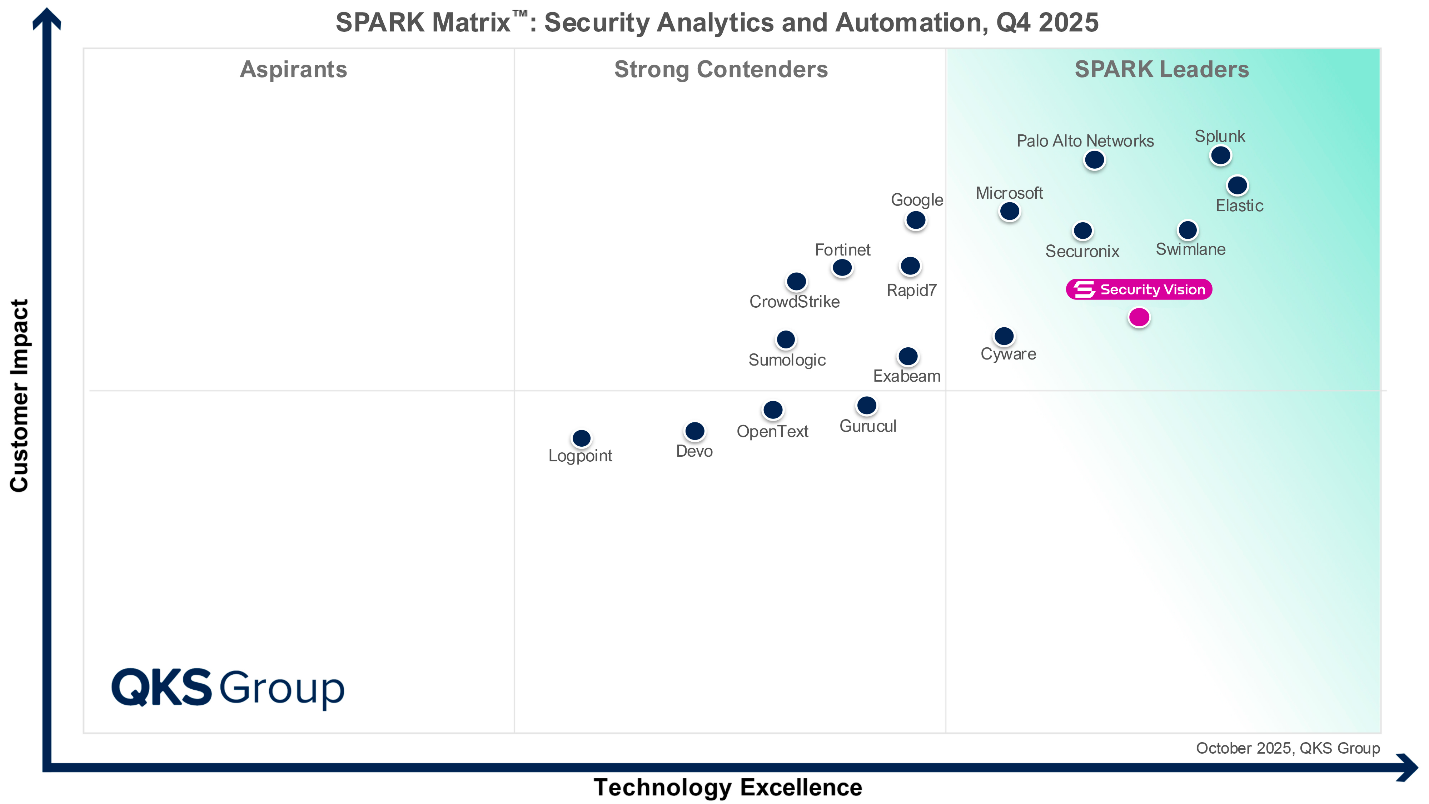

Security Vision вошла в число лидеров в новом отчёте SPARK Matrix™ 2025: Security Analytics and Automation, который подготовила аналитическая компания QKS Group. В рейтинге, посвящённом системам SOAR, российская платформа заняла 7-е место по показателю Customer Impact и 4-е — по Technology Excellence.

Это уже не первое попадание компании в международные рейтинги за последнее время: ранее Security Vision вошла в топ-10 в исследовании по направлению Exposure Management.

В отчёте QKS среди сильных сторон платформы отдельно отмечены инструменты Low code / No code. По оценке аналитиков, они позволяют специалистам по ИБ самостоятельно настраивать и менять процессы реагирования на инциденты без программирования. Это упрощает адаптацию к новым угрозам и требованиям compliance, а для крупных компаний и MSSP снижает издержки на внедрение и доработку автоматизации.

Ещё один плюс — широкие возможности интеграции. В QKS считают, что платформа может выступать «центральным узлом» в сложных ИТ- и ОТ-средах, объединяя разрозненные инструменты и расширяя автоматизацию в гетерогенной инфраструктуре.

Также аналитики обратили внимание на архитектуру решения. В отчёте говорится, что Security Vision объединяет в одной платформе SOAR, анализ угроз, UEBA, управление уязвимостями и активами, а также инструменты GRC. Возможности реагирования выходят за рамки классических сценариев автоматизации и включают корреляцию событий, учёт контекста активов и аналитику уязвимостей — то есть полный цикл работы с инцидентом, от обнаружения до устранения последствий. Отдельно подчёркивается интеграция с нормативными требованиями CERT и инструменты управления рисками и непрерывностью бизнеса.

При этом в отчёте отмечено, что развитие глобальной экосистемы и облачной составляющей продолжается, однако глубина автоматизации и единая модель SecOps уже сейчас обеспечивают платформе устойчивые позиции.

«Результаты SPARK Matrix™ 2025 подтверждают, что Security Vision успешно конкурирует с крупнейшими мировыми вендорами. Архитектура нашей платформы позволяет организациям по всему миру не просто реагировать на инциденты, а опережать их. Высокая позиция в рейтинге - это признание эффективности нашего подхода к автоматизации и глубокой интеграции в сложные гетерогенные среды», - сказал Роман Душков, директор по международному развитию Security Vision.

Таким образом, российский разработчик укрепляет позиции не только на внутреннем, но и на международном рынке решений для автоматизации и аналитики в сфере кибербезопасности.