Летний коллапс от CrowdStrike, который парализовал больницы, банки и даже самолёты, до сих пор у многих системных админов вызывает нервный тик. По всему миру — миллиарды убытков, а ведь вся эта катастрофа, по мнению экспертов, была вполне предотвратима.

В Microsoft, разумеется, сделали выводы. После масштабного сбоя компания собрала круглый стол по безопасности с участием CrowdStrike и других игроков рынка защитного ПО.

Результат — новая инициатива по безопасному развертыванию обновлений и важные архитектурные изменения в Windows. И вот теперь эти меры начинают воплощать в жизнь.

Безопасность без ядра?

Главная новость — Microsoft начала внедрять функции из так называемой Windows Resiliency Initiative. Уже в июле начнётся закрытое тестирование новой платформы безопасности для Windows, в которое попадут участники программы Microsoft Virus Initiative 3.0.

Самое важное изменение: сторонние драйверы безопасности (например, антивирусов) больше не будут работать в ядре системы. Их переместят в пользовательское пространство — туда же, где работают обычные приложения. Это сильно снизит риски системных сбоев — вроде того самого, что летом отправил тысячи машин в бесконечную перезагрузку.

Такой подход позволит разработчикам защитного ПО быстрее восстанавливаться после сбоев, а сами Windows-устройства станут надёжнее. Среди партнёров, поддержавших нововведения, — Bitdefender, ESET, SentinelOne, Trellix, Trend Micro, WithSecure и, конечно же, CrowdStrike.

Правда, не все готовы прыгать в новый поезд. Те же ESET и раньше высказывались осторожно: мол, доступ к ядру всё равно должен оставаться как минимум опцией. Сейчас они общаются с Microsoft «продуктивно», но по-прежнему без особого энтузиазма.

А где Sophos?

Заметное отсутствие в списке — компания Sophos. Её представители ещё раньше жёстко критиковали идею отказаться от доступа к ядру. По их мнению, только в «kernel space» можно обеспечить полноценную защиту на уровне системы. Хотя позднее они всё же допустили: да, надо бы снижать зависимость от драйверов, работающих в ядре. Но не любой ценой.

Быстрое восстановление и прощай BSOD

Кроме архитектурных изменений, Microsoft анонсировала и ряд фич, которые появятся в Windows 11 24H2:

- Quick Machine Recovery (QMR) — система автоматического восстановления, которая не даст устройству впасть в бесконечный цикл перезагрузок. Теперь даже если обновление что-то сломает, Microsoft сможет «починить» систему через облако — без физического доступа к устройству.

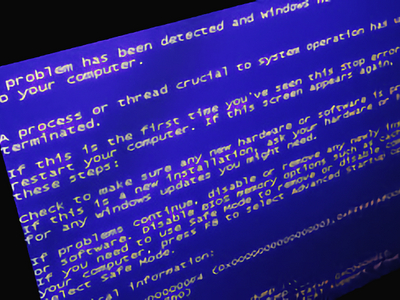

- Обновлённый «синий экран смерти» (BSOD) — теперь это просто «экран с неожиданной перезагрузкой», с белым текстом на чёрном фоне. Менее пугающе, согласитесь.

- Меньше перезагрузок после обновлений — на устройствах с Windows 11 Enterprise можно будет ставить патчи без ребута чаще, чем раз в три месяца. Всё благодаря Windows Autopatch.

А что с безопасностью Windows 10?

Кстати, Microsoft также поделилась, как получить расширенные обновления безопасности для Windows 10 бесплатно — есть пара вариантов, но это уже другая история.