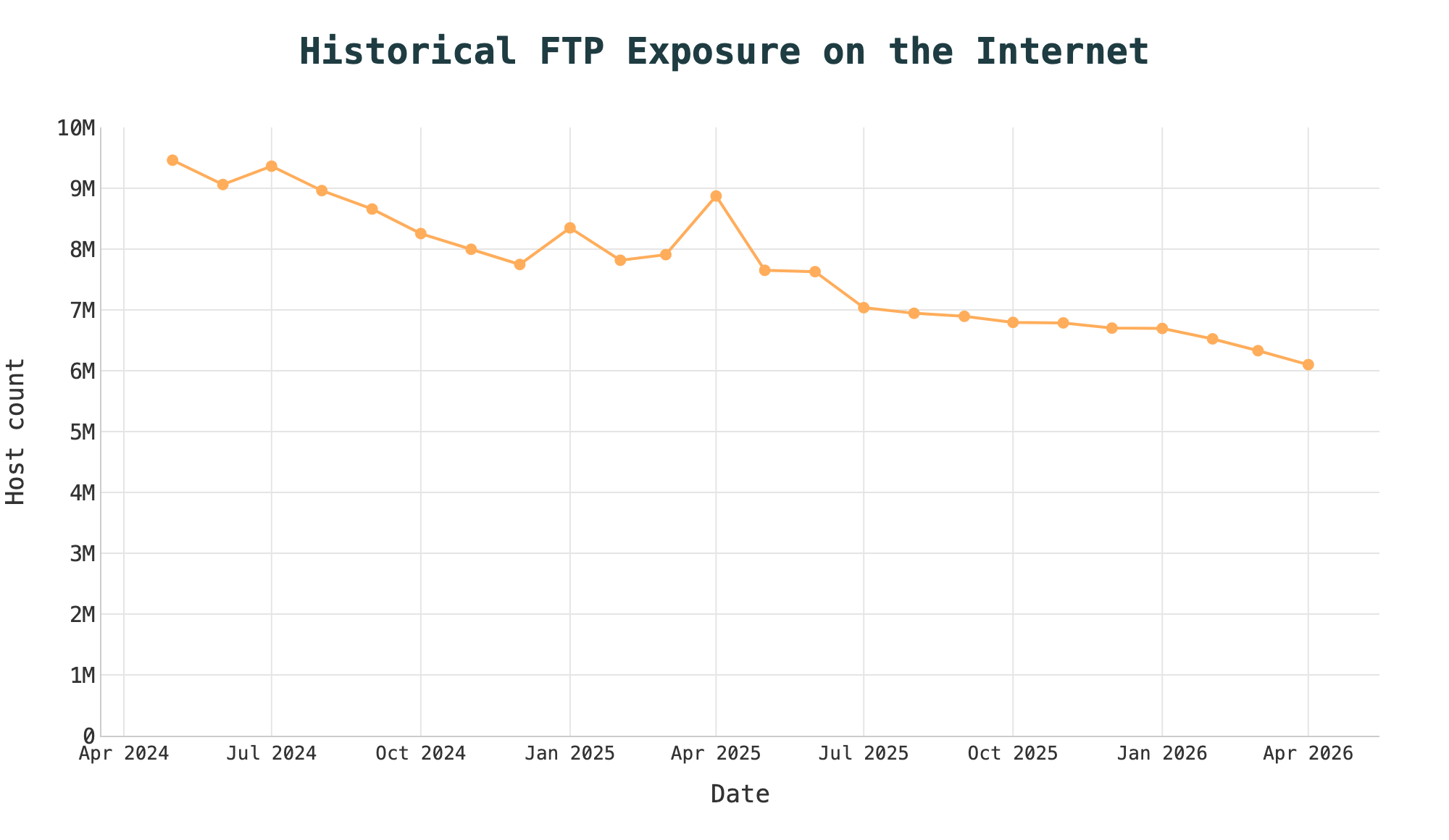

Старый добрый FTP, похоже, до сих пор жив и создаёт немало проблем. По данным специалистов Censys, в интернете сейчас доступно около 6 млн систем с FTP, почти половина из них при этом работает без шифрования. Исследователи насчитали 5,94 млн хостов с открытым FTP. Это на 40% меньше, чем в 2024 году, когда таких систем было больше 10 млн.

Но расслабляться рано: протокол всё ещё занимает заметную долю — около 2,7% всех интернет-доступных сервисов.

Самое тревожное — уровень защиты. У примерно 2,45 млн FTP-серверов не обнаружено признаков использования шифрования. Проще говоря, данные там потенциально передаются в открытом виде, включая логины и пароли.

В Censys уточняют:

«Это не значит, что абсолютно все такие серверы точно "светят" трафик, но никаких признаков защищённого соединения при сканировании выявить не удалось. Причины могут быть разными — от устаревших настроек до полного отсутствия поддержки TLS».

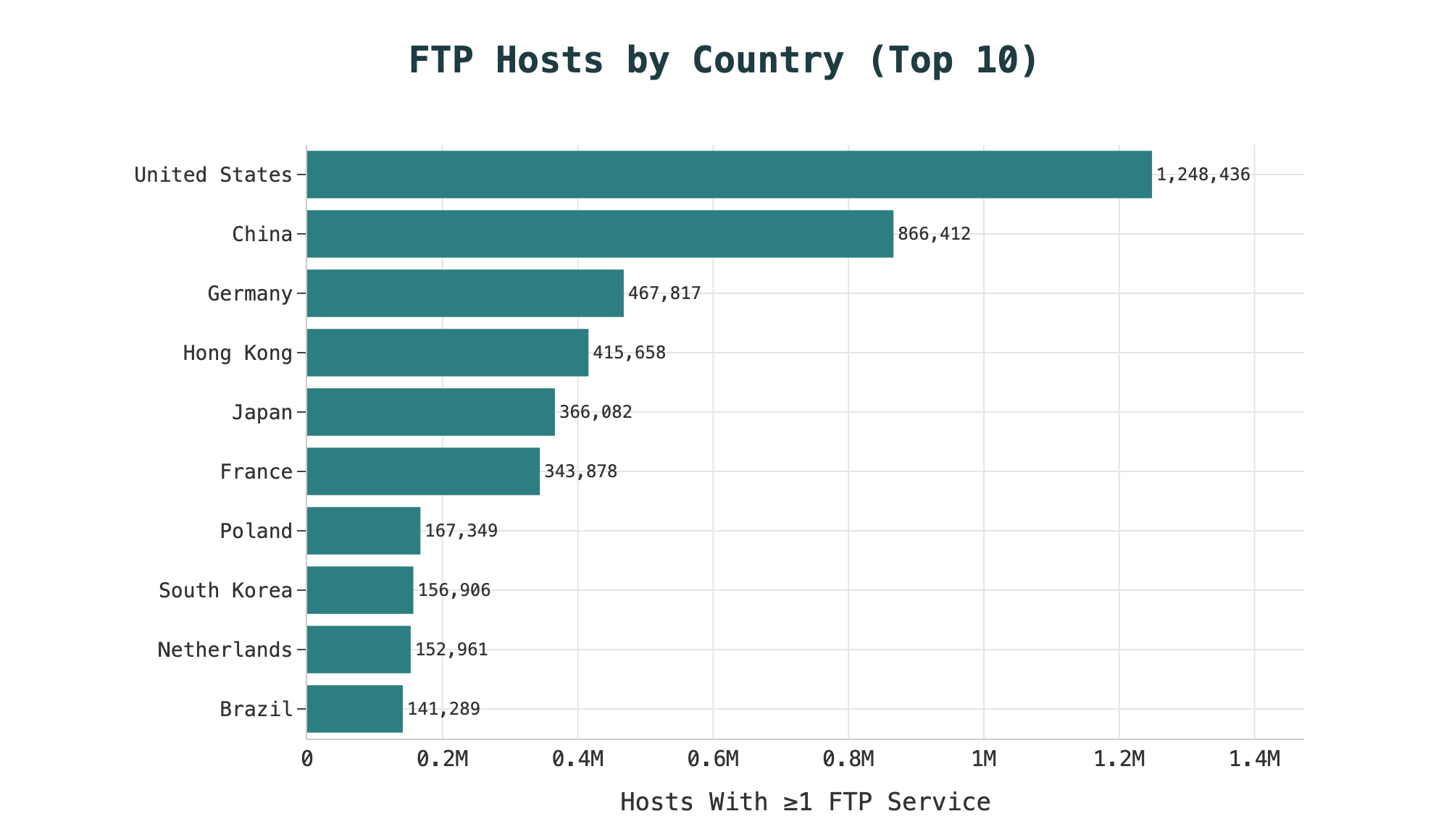

География распределения ожидаемая: больше всего таких систем в США (около 1,2 млн), затем идут Китай, Германия, Гонконг, Япония и Франция. Значительная часть FTP-хостов размещена у крупных провайдеров и хостинг-компаний, включая China Unicom, Alibaba, OVH, Hetzner и GoDaddy.

Что касается «начинки», чаще всего встречается сервер Pure-FTPd — почти 2 млн установок. Далее идут ProFTPD и vsftpd. Отдельно выделяется IIS от Microsoft: около 259 тыс. FTP-сервисов работают на нём, и более 150 тыс. из них никогда не настраивали шифрование.

Что ещё удалось выявить специалистам:

- почти 1 млн серверов вообще не поддерживают AUTH TLS;

- более 800 тыс. запрашивают пароль до установления защищённого соединения;

- свыше 170 тыс. не имеют явной поддержки TLS вовсе.

Всё это во многом результат «настроек по умолчанию» у хостинг-провайдеров и массовых сервисов. FTP просто включают — и оставляют как есть.