Специалисты Эфшесть / F6 зафиксировали новую мошенническую схему в популярных мессенджерах. На первом этапе пользователю пишет незнакомый контакт с названием, похожим на крупную организацию из сферы ЖКХ, и предупреждает о плановых летних отключениях. Для просмотра графика предлагают перейти по ссылке.

Ссылка ведёт на сайт, оформленный под бренд той же компании. Пользователю предлагают нажать кнопку «Войти», но после этого он видит ровно тот же текст, который уже пришёл в мессенджере.

Никакого графика отключений там нет. Потому что он и не нужен. Как объясняют в Эфшесть / F6, этот переход нужен мошенникам вместо классического «назовите код из СМС».

Раньше преступники звонили под предлогом замены домофона или другой бытовой услуги, добивались передачи кода, а потом пугали жертву тем, что она якобы сообщила неизвестным код от госсервиса. Теперь роль опасного действия играет переход по ссылке.

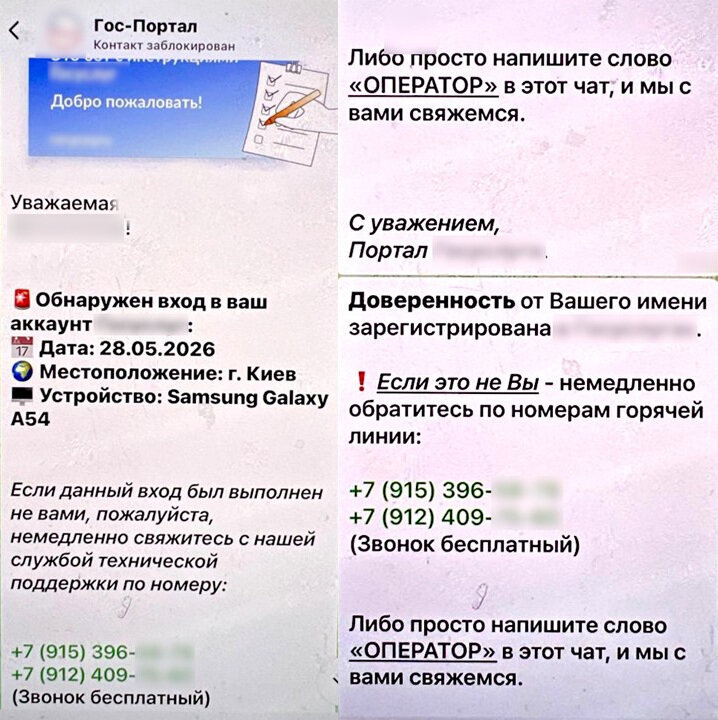

На втором этапе подключается фейковый аккаунт с названием «Госпортал» и логотипом госсервиса на аватарке. Пользователю пишут, что в его аккаунт якобы вошли из Киева, а от его имени оформили некую доверенность. Если вход был не от вас, предлагают позвонить по мобильным номерам или написать в чат слово «оператор».

После этого жертве звонит якобы сотрудник госсервиса из мошеннического кол-центра. Он сообщает о входе в личный кабинет через фишинговую ссылку и спрашивает, переходил ли человек сегодня на незнакомые сайты. Тут ловушка захлопывается: пользователь вспоминает сайт с графиком отключений и начинает верить в легенду.

Дальше идёт привычная обработка: давление авторитетом госструктур, намёки на знание персональных данных, ложная забота, угрозы уголовным преследованием и потерей имущества.

Финал тоже классический: под предлогом спасения от уголовной ответственности мошенники требуют перевести деньги на безопасный счёт, досрочно погасить якобы оформленный кредит или задекларировать сбережения, передав их курьеру.