Пользователи X (бывший Twitter) по всему миру столкнулись с зависшими лентами, неотправленными постами и вечной загрузкой страниц. Хактивисты устроили им цифровую тишину, которой так не хватало в эпоху информационного шума.

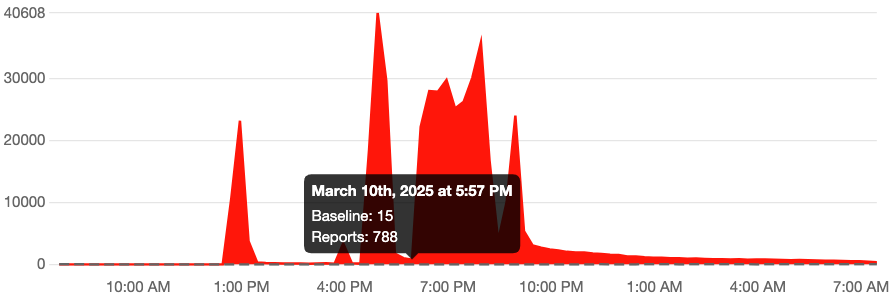

Согласно данным сервиса Downdetector, первый всплеск проблем зафиксирован около 12:30, и он продолжался около часа. Однако основной пик нарушений пришёлся на вечер и ночь.

Большинство жалоб пользователей связано с некорректной работой мобильного приложения, около трети — с проблемами в десктопной версии. Примерно 10% пользователей отмечают нестабильное подключение к серверам.

Владелец соцсети Илон Маск назвал произошедшее масштабной кибератакой:

«Нас ежедневно атакуют хакеры, но на этот раз атака проводится с применением больших ресурсов. Либо это скоординированные действия хакерских групп, либо в этом замешана какая-то страна. Выясняем», — заявил Маск.

Позже, в эфире Fox News, он обвинил в атаке проукраинских хактивистов.

Однако специалисты в области кибербезопасности сомневаются в этих выводах. По данным Associated Press, исследователь Кевин Бомонт заявил, что атака была проведена с использованием ботнета Mirai, объединяющего тысячи скомпрометированных устройств по всему миру. Это делает атрибуцию атаки крайне сложной и не позволяет с уверенностью назвать виновных.

Ранним утром Newsweek, ссылаясь на тедеграм-канал, сообщил, что за атаку на X взяла на себя пропалестинская группировка Dark Storm Team. Ранее она атаковала только Израиль и организации, поддерживающие его.

Таким образом, причины и организаторы атаки остаются под вопросом, а соцсеть X продолжает восстанавливать стабильную работу.