Компания Positive Technologies объявила о выпуске нового продукта MaxPatrol EDR, предназначенного для выявления и реагирования на киберугрозы на конечных точках. Новый инструмент призван усилить безопасность конечных устройств, которые до сих пор чаще всего защищаются только с помощью антивирусных решений.

MaxPatrol EDR реализует экосистемный подход в организации защиты. Новый продукт может работать не только автономно, но и совместно использовать технологии, предоставляемые, например, с MaxPatrol SIEM — другим продуктом того же вендора.

Экосистемный подход позволяет не ограничиваться только сигнатурным анализом при защите конечных точек. Появляется возможность перехода на статический и поведенческий анализ, гибкую настройку правил обнаружения и реагирования, широкое внедрение экспертных правил PT Expert Security Center, учет ролей конкретные рабочих станций.

Таргетированные атаки стали основной угрозой извне для компаний

По оценкам Positive Technologies, цель разработки MaxPatrol EDR — создание нового продукта, который позволит существенно повысить защищенность конечных станций от целевых атак, доля которых постоянно растет в последнее время.

Рисунок 1. Анонс MaxPatrol EDR состоялся в киноконцертном зале «Октябрь» в Москве

Согласно недавно проведенному исследованию, отметил Егор Назаров, руководитель по направлению защиты от комплексных атак, доля целевых атак на предприятия доходит в последнее время до 78%. Это существенно превосходит кибератаки других типов, например, DDoS.

Объектами таргетированных атак становятся в первую очередь госучреждения, научные и образовательные, медицинские организации, ИТ- и телеком-компании, финансовые организации. Преобладание целевых кибератак наблюдается не только в России, но и по всему миру, в том числе в Африке, Азии и на Ближнем Востоке, что подтверждается результатами исследования.

Под целевые атаки попадают в первую очередь компьютеры, серверы и сетевое оборудование. Атаки на веб-приложения и мобильные системы встречаются реже. Поэтому на этапе запуска MaxPatrol EDR в стек поддерживаемых для защиты ИТ-систем вошли работающие под ОС Windows, Linux, macOS. Защита мобильных систем находится сейчас на стадии R&D. Согласно планам, поддержка мобильных систем должна появиться ориентировочно в 2025 году.

Насколько этот подход оправдан, когда мобильные устройства уже стали неотъемлемой частью парка корпоративных устройств? Как отметил Денис Кувшинов, руководитель отдела расследования угроз ИБ, основная доля угроз для конечных устройств до недавнего времени распространялась в основном на Windows-машины. Но сейчас тренд сменился: полным ходом идет развитие вредоносных программ для нагруженных Linux-машин и серверов, а также рабочих станций на Linux и macOS.

Отмечена также и российская особенность. Ярким трендом угроз 2023 года стал активный поиск злоумышленниками уязвимостей нулевого дня, направленных против отечественных ОС (ALT Linux, Astra Linux, «РЕД ОС»).

Развитие разработки MaxPatrol EDR ведется с учетом названных реалий.

Таргетированные атаки стали более важным трендом на фоне обычных кибератак

Невысокая эффективность противодействия таргетированным атакам с помощью традиционных средств защиты, например, антивирусов, стала стимулом для их распространения в последнее время. Это объясняется тем, что применяемый для них шпионский софт, шифровальщики и вайперы часто способны обходить традиционные антивирусные средства защиты.

В изменившихся условиях крайне важным становится более ранее обнаружение кибератаки, потому что в этом случае значительно снижаются затраты компаний на восстановление нормальной работы. Например, активность в сторону шифрования, обнаруживаемая антивирусом, применяется только на последней стадии атаки. В первую очередь злоумышленники пробуют достичь другие цели при APT-атаках: осуществить подмену декоративных файлов (инфостилеры), произвести кражу данных, запустить процессы, нацеленные на усложнение процедуры восстановления после обнаружения кибератаки.

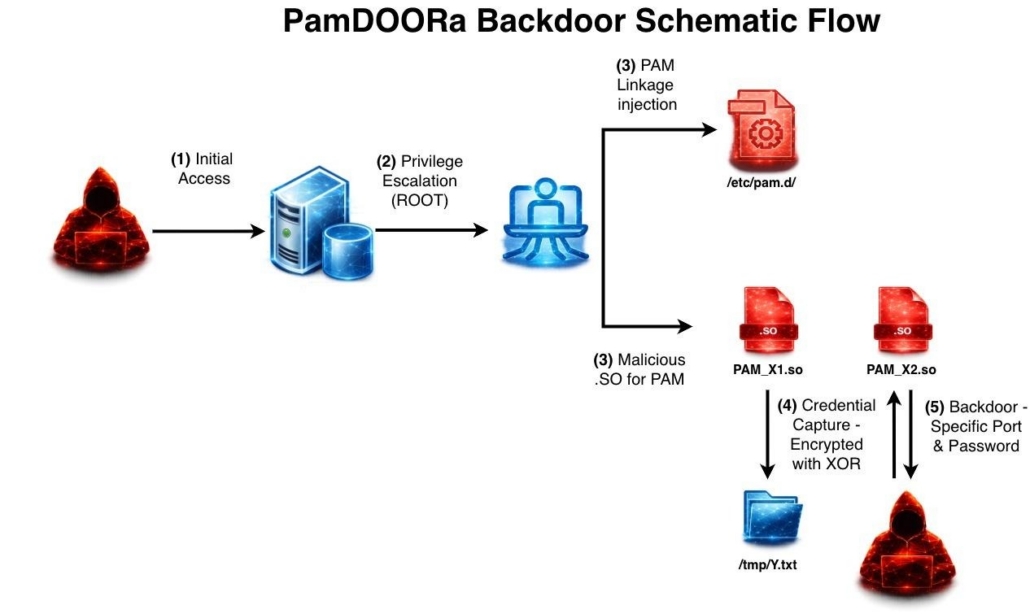

В последнее время поменялись также и каналы проведения кибератак. Как отметил Денис Кувшинов, наиболее частыми стали атаки типа supply chain, т.е. направленные на поиск наименее защищенных конечных точек в инфраструктуре атакуемой компании, их заражение и дальнейшее распространение кибератаки на другие компьютеры в локальной сети. Выгода для атакующей стороны состоит в получении более высоких привилегий, чем при попытке атаки извне.

Начиная с марта 2022 года наблюдается также взрывной рост заражений через Open Source. Этот способ атаки позволяет получить повышенные привилегии благодаря распространению зловредов через дистрибутивы.

Среди последних трендов — продолжающееся развитие вредоносов. Денис Кувшинов отметил, например, среди новинок появление бэкдора Metador. Он использует сложные технические инструменты для внедрения в системы на базе Windows и хитроумные приемы, позволяющие избежать обнаружения.

Особую тревогу служб ИБ вызывает «брешь» распространения вредоносов через сервера, используемые для внутрикорпоративного общения (например, WhatsApp или TikTok) или как облачные хостинги. Эти каналы находятся за пределами контроля служб ИБ компаний, что не позволяет устранять угрозы, поскольку нет возможности перекрыть доступ к ним, ибо они необходимы для работы бизнес-процессов внутри компаний.

Преимущество MaxPatrol EDR перед антивирусной защитой

Как показали результаты исследования Positive Technologies, отметил Кирилл Черкенский, руководитель практики защиты конечных устройств, 76% опрошенных отметили, что организуют защиту на рабочих устройствах пользователей внутри компании с применением различных инструментов. Но у такого подхода есть существенный недостаток: он повышает зависимость от человеческого фактора, часто лишает гибкости в поддержке, например, при текучке кадров ИБ.

Отличие MaxPatrol EDR состоит в том, что вендор предлагает унифицированный набор средств для защиты, позволяющих останавливать вредоносные действия, достигая цели как вручную, так и автоматически.

MaxPatrol EDR фактически играет роль последнего эшелона защиты конечных устройств с применением ИБ-технологий. Через новый продукт допускается сбор вместе технологий от разных вендоров. Это позволяет более надежно обнаружить вредоносный софт, применять уникальные механизмы детектирования и осуществлять проактивную защиту.

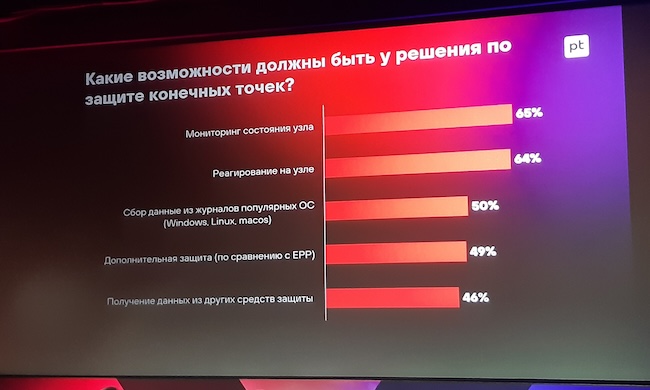

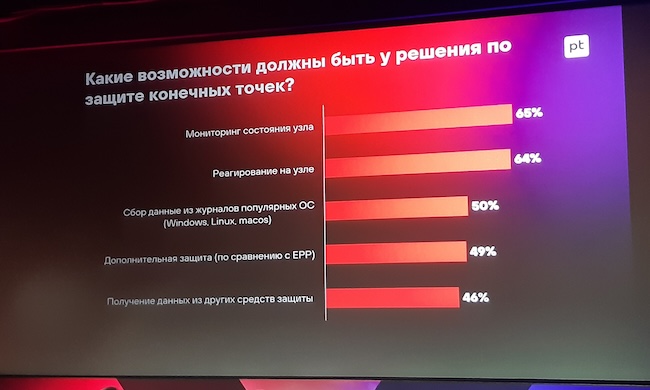

Рисунок 2. Ожидания от решений по защите конечных точек

Что ждут пользователи от EDR?

В решениях класса EDR, как считают в Positive Technologies, пользователи ожидают найти набор средства, который позволит реализовать возможность мониторинга состояния узлов и реагирования на обнаруживаемые угрозы. Ожидается также предоставление возможности взаимодействия с другими средствами защиты, например, песочницей. В случае обнаружения характерных признаков целевых атак пользователи ожидают иметь под рукой возможность выполнить заранее подготовленный набор защитных действий. При этом они не хотят, чтобы богатый набор средств защиты серьезно снижал производительность конечных устройств во время их обычной работы.

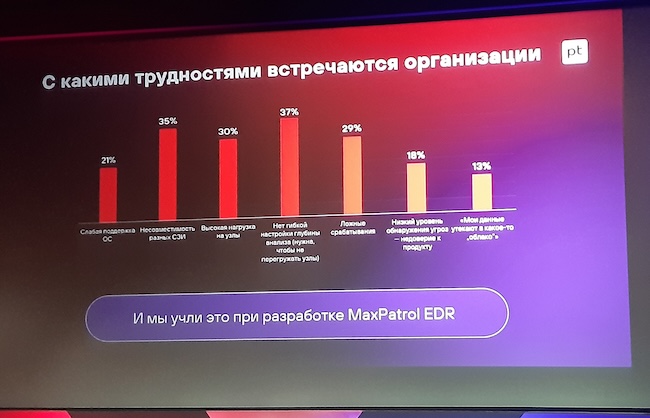

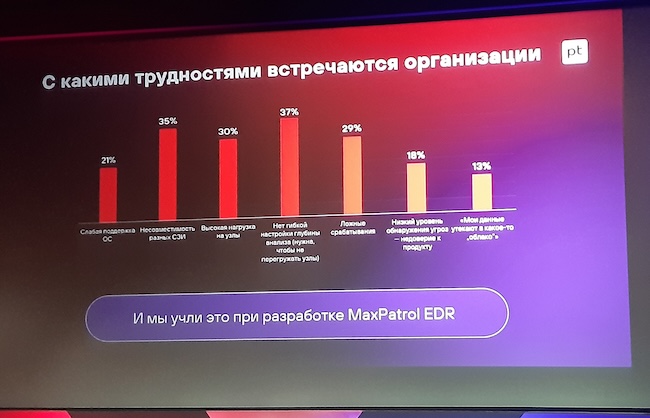

Рисунок 3. Трудности, с которыми встречаются организации

Как рассказал Кирилл Черкенский, благодаря доступной в MaxPatrol EDR автоматизации, можно заранее выстроить необходимую последовательность операций. Это позволит локализовать инцидент на конечных устройствах после его обнаружения, выполнить проактивно такие операции, как завершение подозрительных процессов, удаление данных, связанных с вредоносной активностью, произвести изоляцию попавших под удар устройств от сети.

Автоматизация операций в MaxPatrol EDR становится возможной благодаря тому, что это ИБ-решение построено на модульном принципе. Оно содержит отобранные службой ИБ функциональные блоки, выполняющие определенный набор командных действий. Поддерживается также применение политик, выстроенных с учетом существующих в конкретной компании бизнес-процессов.

Примененный в MaxPatrol EDR подход позволяет службе ИБ выбрать для установки только необходимые модули и не перегружать конечное устройство избыточной вычислительной нагрузкой.

Эта архитектура позволила реализовать в MaxPatrol EDR механизм принятия решений, который работает автономно. Это позволяет защитить конечное устройство на начальном этапе атаки без обращения в центр управления, применять детектирующие механики локально, не перегружая сеть сигнальным трафиком.

В настоящее время вендор предлагает подготовленный набор более чем из 500 правил. В дальнейшем он может расширяться, в том числе с учетом специфики компаний.

MaxPatrol EDR как часть единой многоуровневой защиты

Подход, реализованный на базе MaxPatrol EDR, направлен на реализацию принципа выстраивания многоуровневой, глубокоэшелонированной защиты. Она необходима, потому что современные кибератаки становятся все более сложными и многоплановыми.

Рисунок 4. «Нас еще не атаковали»

Решение проблемы состоит в том, чтобы постепенно отходить от концепции применения набора отдельных инструментов. Выстраивание глубокоэшелонированной защиты становится гарантией того, что все уровни безопасности будут работать скоординировано, обеспечивая максимальный охват выполняемых защитных действий.

Внедрение многоуровневой инфраструктуры безопасности включает в себя охват различных направлений защиты: управление идентификацией и доступом (IAM), безопасный веб-шлюз (SWG), брокер безопасности доступа к облаку (CASB), межсетевой экран, в том числе как услуга (FWaaS). В ряде стран запущен также процесс перестройки сетей с переходом к сетям с нулевым уровнем доверия (ZTNA).

MaxPatrol EDR является коробочным продуктом и может рассматриваться как необходимый элемент для выстраивания службы безопасного пограничного доступа (SASE, Secure access service edge) — разновидности ИТ-модели, которая сочетает в себе функциональность сетевых сервисов и сервисов безопасности. Такая модель призвана создать надежную защиту, позволяющая выявлять угрозы и реагировать на них на разных уровнях ИТ-стека.