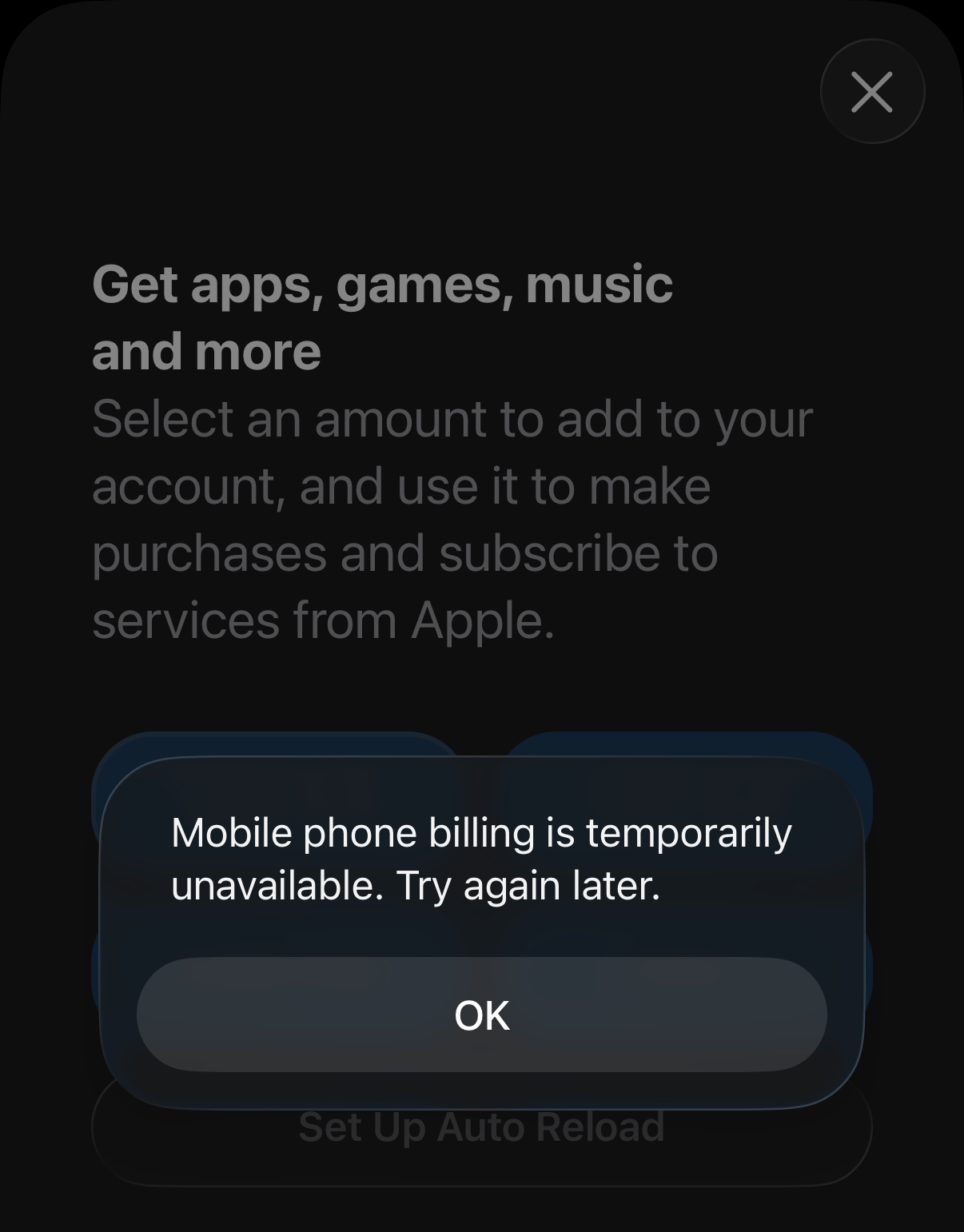

С 1 апреля у российских пользователей iPhone перестала работать оплата Apple ID со счёта мобильного телефона. Мы в редакции не смогли провести платёж через МТС и «Билайн», а при попытке оплаты появляется сообщение: «Мобильный платеж временно недоступен. Повторите попытку позже».

Параллельно такая возможность исчезла и из приложений «МегаФона» и T2, где пополнение Apple ID раньше было доступно через партнёрские схемы.

То есть фактически этот способ оплаты перестал работать у всей «большой четвёрки».

История, судя по всему, не стала сюрпризом для операторов. Ещё 30 марта РБК сообщал со ссылкой на источники на телеком-рынке, что на совещании с главой Минцифры Максутом Шадаевым 28 марта операторам дали указание отключить пополнение Apple ID с мобильного счёта с 1 апреля.

Среди причин называлась в том числе необходимость затруднить оплату VPN-сервисов.

На этом фоне неслучайно, что ещё за день до отключения МТС и «Билайн» начали рекомендовать клиентам заранее пополнить баланс кошелька Apple. Кроме того, Telegram, который тоже обещали полностью заблокировать 1 апреля, также рекомендовал заранее оплатить Premium-аккаунт.