У специалистов по кибербезопасности и сисадминов возник ряд вопросов по поводу новых доменов Google — ZIP и MOV. По их словам, злоумышленники могут использовать их для фишинговых атак и распространения вредоносных программ.

Напомним, что в этом месяце Google представила восемь новых доменов верхнего уровня, которые можно приобрести для хостинга веб-сайтов или адресов электронной почты: .dad, .esq, .prof, .phd, .nexus, .foo, .zip и .mov.

Беспокойство экспертов вызвали два последних. Они действуют с 2014 года, но лишь в этом месяце стали общедоступными. Теперь любой может приобрести такой домен, например — anti-malware.zip.

Специалисты считают, что .zip и .mov могут представлять опасность по той причине, что они полностью совпадают с расширениями архивов и медиафайлов, которые обычно публикуются на форумах и других социальных площадках.

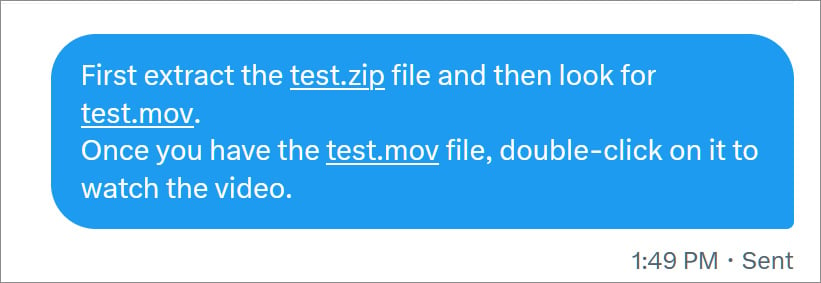

Другими словами, теперь они будут автоматически преобразовываться в URL рядом платформ и приложений. Чем это плохо? Представьте, что ваш собеседник отправляет вам на одной из площадок инструкции, в которых упоминаются файлы в форматах .zip и .mov. Теперь соцсети и мессенджеры будут преобразовывать их в ссылки. Пример приводит BleepingComputer в случае с Twitter:

Есть немалый шанс, что пользователь попытается кликнуть на таких преобразованных URL и в результате пройдёт на сайт, который может принадлежать злоумышленникам. Вектор фишинг-атаки или установки вредоноса в систему потенциальной жертвы очевиден, что и вызвало беспокойство экспертов.

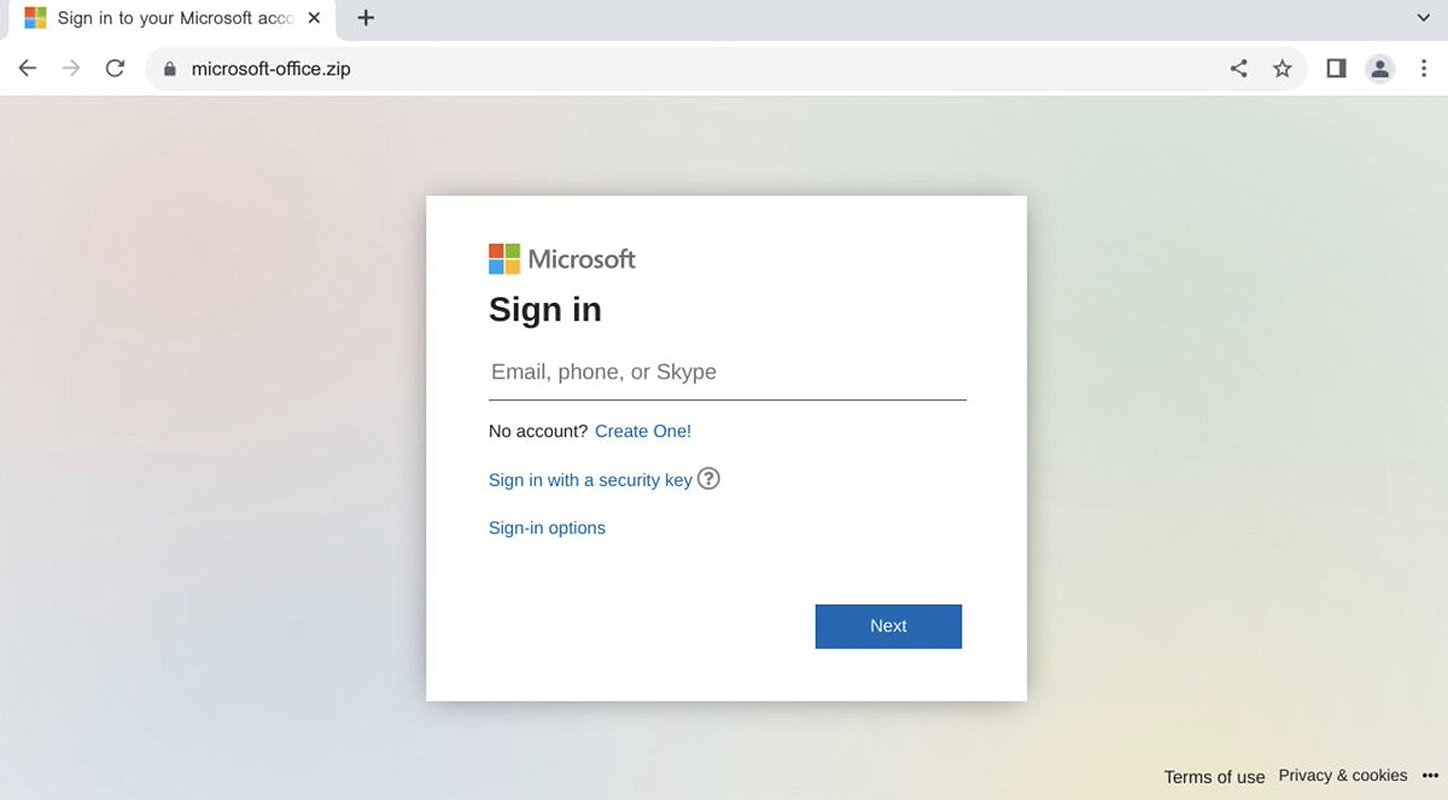

Особенно это опасно в случае с корпоративными компьютерами, когда сотрудники пренебрегают базовыми правилами кибербезопасности. Причём один из таких вредоносных доменов уже есть: исследователи из Silent Push Labs привели в пример microsoft-office[.]zip, который пытается выкрасть учётные данные от Microsoft-аккаунтов.