ИТ-эксперт из Петербурга открыл на GitHub страничку, где можно потренироваться в поиске уязвимостей. Эксперту надоели старые учебные кейсы, он придумал свои задачи. Сервис будет дополняться.

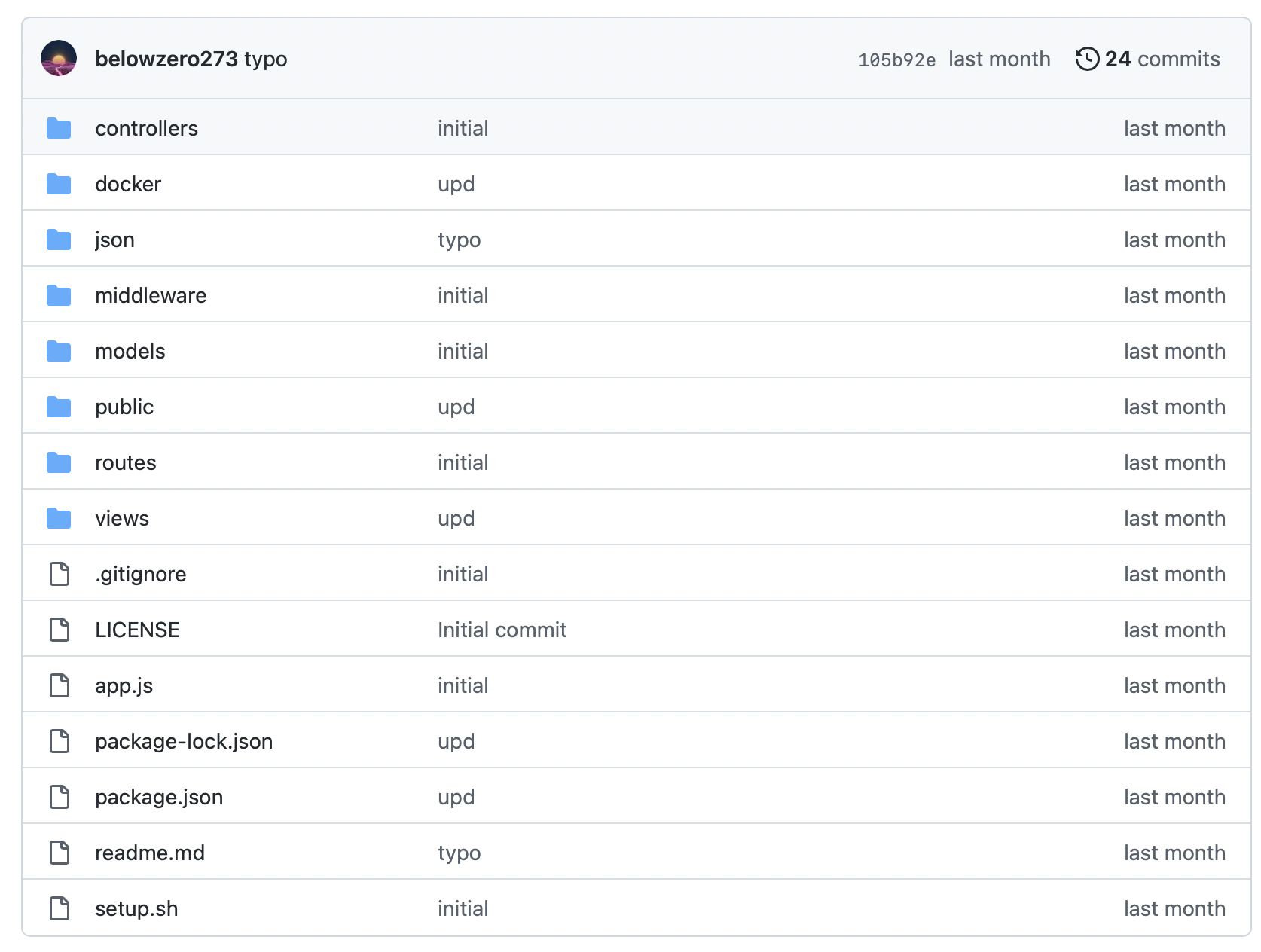

Платформа, где можно обучать ИБ-специалистов, называется PDMWA.

Сервис собрал один из специалистов компании “Газинформсервис” Сергей Полунин. Эксперт работает в учебном центре ГИС и проводит там занятия по безопасности прикладных систем.

“Мы долгое время разбирали типовые уязвимости на таких сервисах, как DVWA и OWASP Mutillidae II, — рассказывает Полунин Anti-Malware.ru. — С одной стороны, это проверенные рабочие инструменты, но с другой – эти лабораторные работы уже многократно разобраны, и решения находятся в открытом доступе”.

Эксперт решил разработать свой набор заданий в виде единого веб-приложения. Сервис будет полезен тем, кто отвечает в компании за безопасность веб-сайтов, веб-порталов и подобных ресурсов.

По ссылке представлены 10 самых частых уязвимостей.

Полунин обещает добавлять новые задания со спецификой финансовых учреждений и логистических компаний.

Добавим, Сергей Полунин возглавляет группу расследования инцидентов Газинформсервиса, их ИБ-команда была участником Blue Team на прошедшем Standoff 10. На Anti-Malware.ru скоро выйдет интервью с экспертом. Следить за анонсами удобно, подписавшись на наш Telegram-канал.