По словам Google, последний релиз десктопной версии Chrome существенно повышает производительность браузера. Такой прирост обусловлен новой функцией, отвечающей за освобождение памяти.

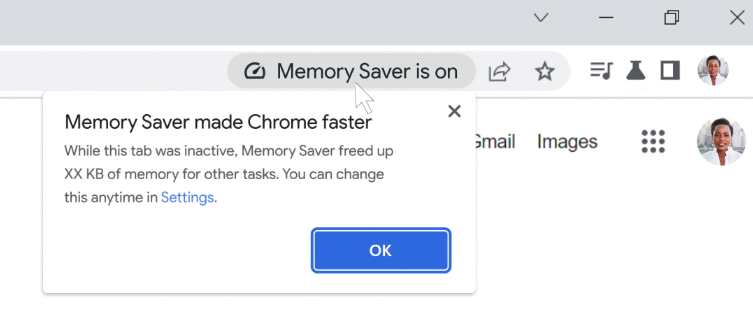

Нововведение получило имя Memory Saver, его задача — освобождать до 30% памяти за счет неактивных вкладок. Таким образом, системная память будет распределяться по тем вкладкам, с которыми работает пользователь.

«Memory Saver ограничивает память для тех вкладок, которые вы не используете, чтобы браузер мог эффективнее работать с активными сайтами, обеспечивая лучший пользовательский опыт», — объясняет Марк Чан из Chrome Group Product.

«Новая функция будет особенно полезна, если вы параллельно нагружаете компьютер другими ресурсоемкими задачами вроде видеомонтажа».

Когда пользователю понадобятся неактивные вкладки, браузер просто перезагрузит их. Более того, есть возможность указать наиболее важные сайты, чтобы Memory Saver не приостанавливал их работу.

Для владельцев ноутбуков тоже появилась дополнительная фича — Energy Saver, которая должна продлить время работы от встроенного аккумулятора. Как только уровень заряда дойдет до 20%, Energy Saver отключит отдельные визуальные эффекты и ограничит фоновую активность.