SilentCryptoMiner снова вышел на охоту, теперь его можно подцепить уже не только на книжных сайтах. «Лаборатория Касперского» зафиксировала новую волну распространения майнера: если раньше его маскировали под файлы на сайтах бесплатных онлайн-библиотек, то теперь вредоносный архив начали подсовывать и на неофициальных ресурсах для просмотра и скачивания фильмов и сериалов.

Схема выглядит максимально узнаваемо: пользователь ищет книгу, фильм или сериал бесплатно и без регистрации, а в итоге рискует получить не контент, а зловред.

По данным «Лаборатории Касперского», суммарное число визитов на ресурсы, где был обнаружен SilentCryptoMiner, в апреле 2026 года достигло 40 млн.

Расширение каналов распространения делает кампанию заметно опаснее. Теперь под ударом оказываются не только любители бесплатных книг, но и пользователи, которые заходят на сомнительные площадки в поисках фильмов и сериалов. Аудитория у таких ресурсов огромная, так что злоумышленникам есть где разгуляться.

Актуальная версия зловреда распространяется в виде ZIP-архива. Внутри находятся легитимный .exe-файл и вредоносная DLL-библиотека. Когда пользователь запускает исполняемый файл, DLL подгружается в его процесс, после чего начинается выполнение вредоносной логики.

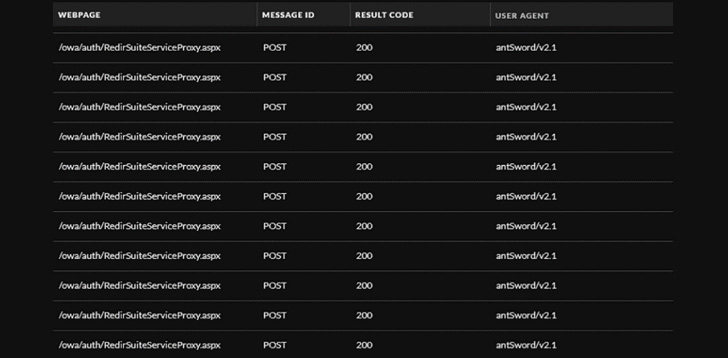

Причём теперь SilentCryptoMiner — это уже не просто майнер, тихо жрущий ресурсы устройства ради чужой криптовалюты. Вредоносная программа получила дополнительный модуль удалённого управления устройством, что делает её куда неприятнее.

«По нашим данным, кампания длится как минимум с 2022 года. На протяжении всего периода злоумышленники обновляли как доставляемое вредоносное ПО, так и отдельные элементы механизма заражения. Поскольку зловред распространяется через популярные площадки, очень важно сохранять бдительность — использование пиратских ресурсов остаётся значимым фактором риска. Вполне вероятно, что список каналов для распространения вредоносного архива в дальнейшем будет расширяться», — комментирует Константин Красильников, эксперт по кибербезопасности в «Лаборатории Касперского».