Специалисты по защите информации показали, как можно обойти биометрическую аутентификацию с помощью дубля отпечатка пальца. Всё, что понадобится атакующему — комплект инструментов, который обойдётся в пять долларов (около 374 рублей).

Как правило, биометрическая аутентификация считается более защищённым способом доступа к аккаунту, чем те же ПИН-коды и пароли. Однако есть также мнение, что сканирование отпечатка пальца — не очень надёжный метод, поскольку все мы оставляем их в общественных местах.

Ранее эксперты уже не раз демонстрировали различные способы сбора и клонирования отпечатков пальцев (например, сканер в OnePlus 7 Pro), однако зачастую это подразумевало использование DSLR-камер или высокоточных 3D-принтеров.

На днях команда Kraken Security Labs опубликовала исследование, в котором показан способ клонировать отпечатки пальцев, не используя при этом дорогостоящие или сложные инструменты. По словам специалистов, потенциальному злоумышленнику достаточно просто сфотографировать палец жертвы с помощью любого современного смартфона, а затем создать негатив с помощью софта для обработки фотографий.

Как правило, этого достаточно для приемлемого отображения линий отпечатка пальца жертвы. После этого остаётся только процесс печати.

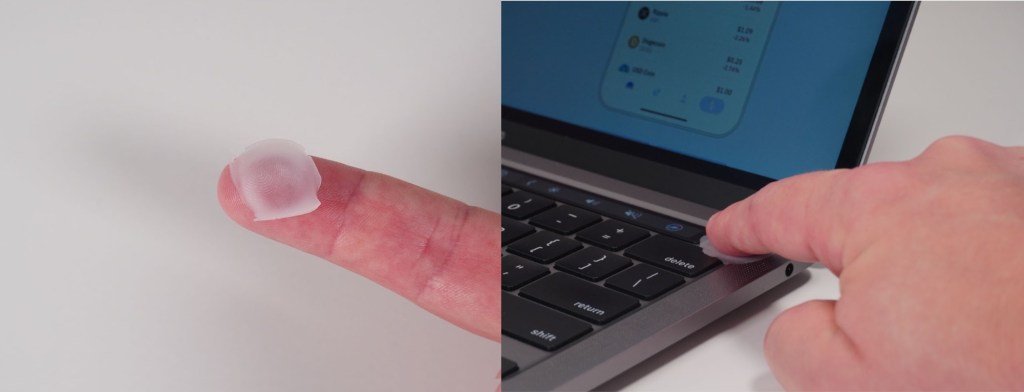

На последнем этапе злоумышленник должен задействовать любой лазерный принтер и столярный клей, который полностью повторит линии отпечатка пальца атакуемого пользователя. На изображении ниже исследователи демонстрируют этот способ для разблокировки ноутбука от Apple — MacBook Pro.

Также специалисты посчитали нужным предупредить пользователей, чтобы они не рассчитывали исключительно на доступ по отпечатку. Помимо такой биометрической аутентификации, нужен дополнительный слой защиты.