Один из экспертов по кибербезопасности решил тщательно проанализировать утечку данных стриминговой платформы Twitch. В результате специалист нашёл там возвратные платежи PayPal, содержавшие имена и адреса электронной почты пользователей, имейлы сотрудников и самое главное — пароли в виде простого текста.

Наверняка уже каждый слышал про слив внутренних данных Twitch, среди которых был исходный код, информация о зарплатах стримеров и коммерческие данные корпорации. Специалисты все больше склоняются к мнению, что это была прямая атака на пользователей, а не на сам стриминговый сервис.

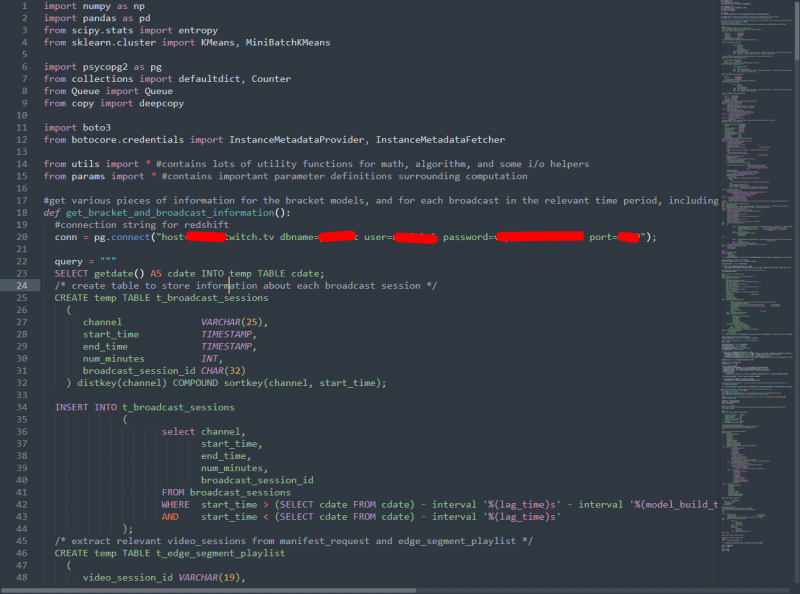

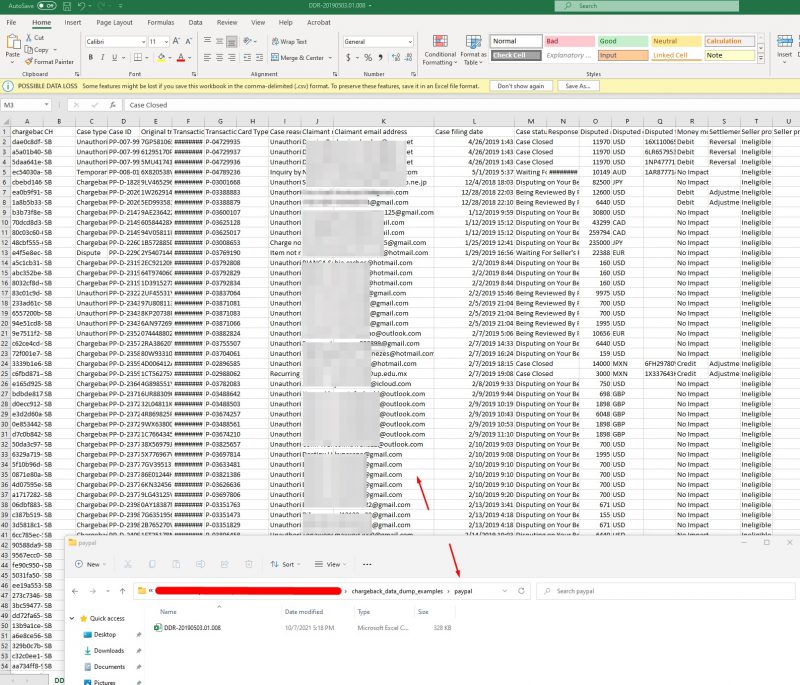

Независимый исследователь в области кибербезопасности, попросивший не называть его имя, нашёл адреса электронной почты стримеров, а также пароли в виде простого текста. Специалист поделился с Threatpost скриншотом через PrivacySharks.

Когда представители Threatpost связались с Twitch, там отметили, что им ничего не известно о скомпрометированных учётных данных.

«Мы продолжаем расследование, однако сразу скажем, что сервис не хранит номера банковских карт, так что злоумышленники точно не могли до них добраться», — заявили сотрудники стриминговой платформы.

Тем не менее исследователь представил доказательства компрометации учётных данных. Например, на скриншоте ниже можно увидеть персональную информацию, включая файлы от PayPal. В этих записях можно найти полные имена, адреса электронной почты и прочее:

Напомним, что сам Twitch отрицал наличие паролей в утечке.