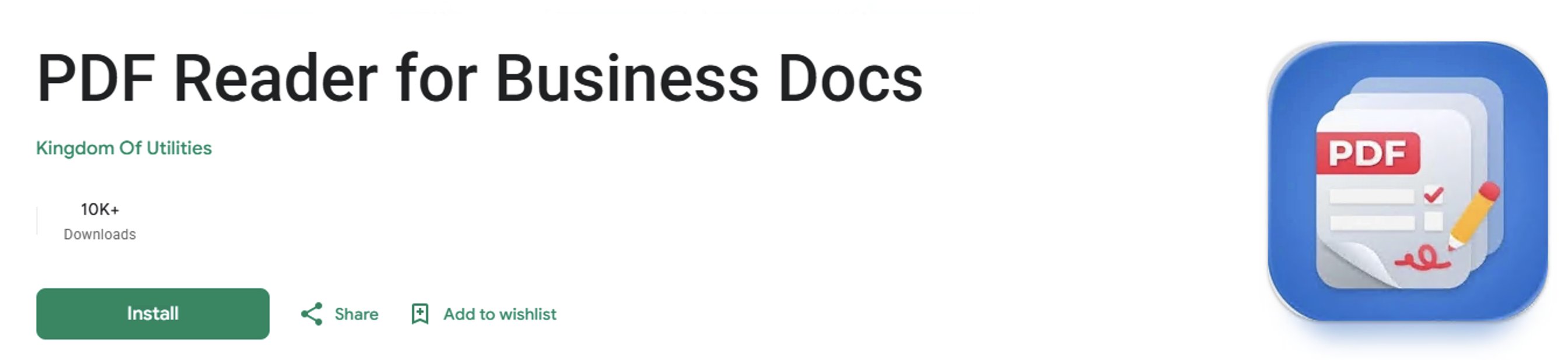

Исследователи обнаружили в Google Play вредоносное приложение для Android, маскирующееся под утилиту для чтения документов. Этот софт загружает на устройства банковский троян Anatsa, также известный как TeaBot. До удаления из магазина приложение успели установить более 10 тыс. раз.

Согласно описанию, сначала пользователь видел вроде бы обычное приложение для работы с документами.

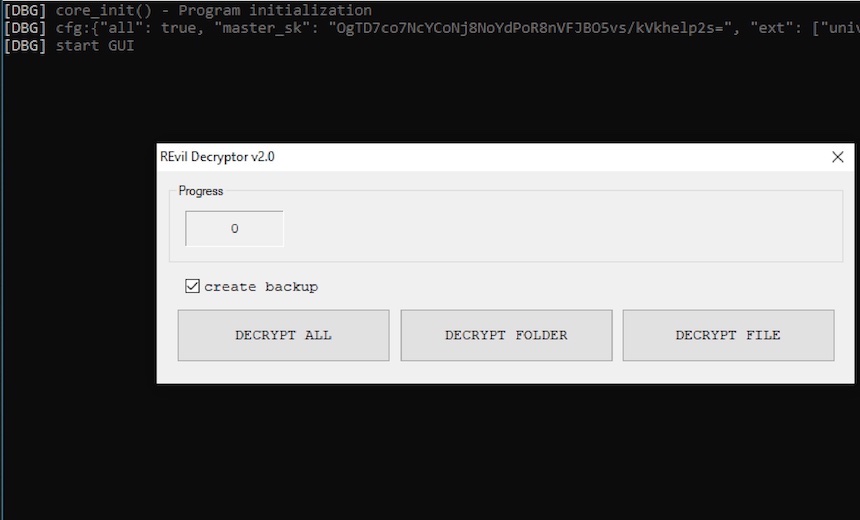

После установки оно не сразу начинало вредоносную активность, а выступало в роли загрузчика: позже скачивало основной пейлоад с удалённого сервера. Такой подход помогает обходить первичные проверки и не вызывать подозрений у пользователя.

После заражения Anatsa подключалась к командным серверам и могла получать от операторов инструкции. Этот троян нацелен прежде всего на банковские приложения и умеет подменять экраны входа, перехватывать ввод, делать снимки экрана, читать СМС с одноразовыми кодами и помогать злоумышленникам проводить мошеннические операции.

Особенно опасны запросы к службам специальных возможностей Android. Если пользователь выдаёт такие разрешения вредоносному приложению, оно получает гораздо больше контроля над устройством и может работать незаметнее.

Инцидент снова показывает, что даже официальный магазин приложений не даёт стопроцентной гарантии безопасности. Злоумышленники всё чаще загружают в Google Play внешне безобидные приложения, а вредоносные функции активируют уже после установки.

Пользователям стоит внимательнее смотреть на разработчика, отзывы, количество установок и запрашиваемые разрешения. А если приложение для чтения документов внезапно просит доступ к специальным возможностям, СМС или другим важным функциям, это очень веский повод сразу его удалить.