Серьёзная уязвимость затрагивает компоненты, используемые в миллионах подключённых устройств в автомобилестроительном, энергетическом, телекоммуникационном секторах, а также в сфере здравоохранения.

В результате атакующие с помощью этой бреши могут взломать уязвимые устройства и получить доступ к внутренней сети. В некоторых случаях такие атаки можно совершить удалённо — через 3G.

Исследователи выявили уязвимость в модуле Cinterion EHS8 M2M от Thales, однако сам вендор сообщил, что проблема безопасности присутствует и в BGS5, EHS5/6/8, PDS5/6/8, ELS61, ELS81, PLS62.

Стоит отметить, что более 30 тысяч компаний используют устройства Thales. Вендор подключает более трёх миллиардов девайсов каждый год.

Cinterion EHS8, а также компоненты из той же линейки продуктов обеспечивают вычислительную мощность и безопасное M2M-соединение через связь 2G, 3G, 4G. Они хранят и запускают код Java, с помощью которого обрабатываются конфиденциальные данные — логины и пароли от различных сетевых служб.

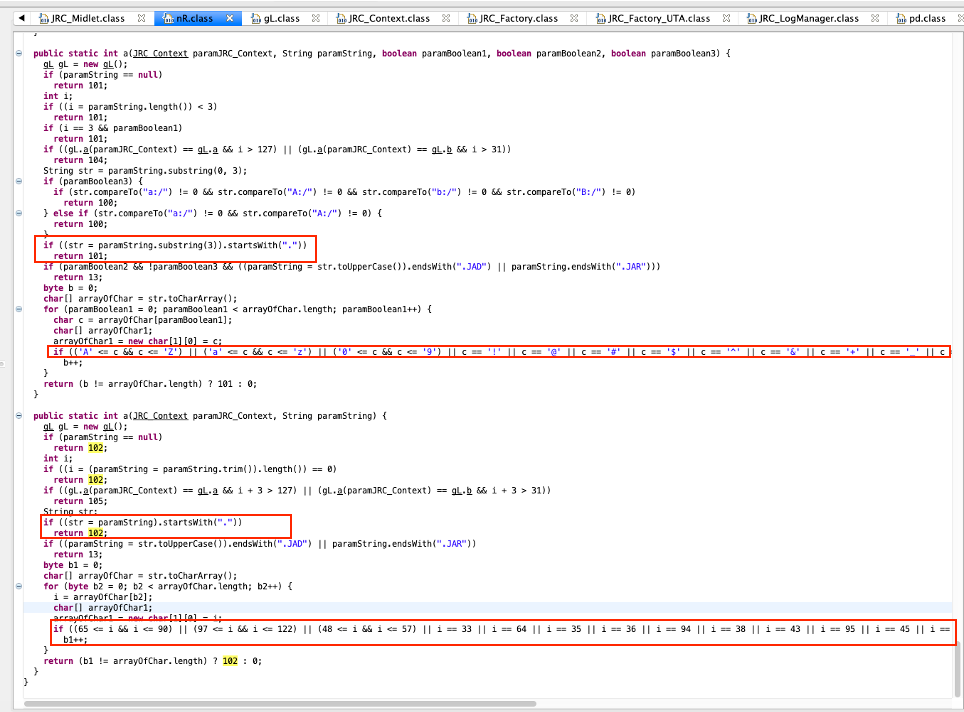

Команда IBM X-Force Red обнаружила способ обойти защитные меры, обеспечивающие сохранность файлов и операционного кода в EHS8. Успешная эксплуатация уязвимости позволит атакующему прочитать запущенный в системе Java-код, что приведёт к раскрытию важной информации.

«Злоумышленники могут скомпрометировать миллионы устройств и получить доступ к сетям и VPN. Эта дыра открывает дверь для очень опасных атак, в ходе которых преступники могут повлиять на медицинские устройства, отслеживающие состояние пациента», — объясняют специалисты.