Исходный код набора эксплойтов GhostDNS забавным образом попал прямиком в руки экспертов из Avast. Благодаря этой случайности антивирусная компания смогла провести анализ компонентов вредоноса и описать его функциональные возможности.

Злоумышленники используют GhostDNS для осуществления CSRF-запросов и изменения настроек DNS. Таким образом они могут перенаправлять пользователей на фишинговые страницы.

Конечная цель операторов GhostDNS — похитить учётные данные от банковских сервисов и других аккаунтов.

В один прекрасный день исходный код всего набора эксплойтов (а также фишинговых страниц) был запакован в RAR-архив и загружен на платформу общего доступа. За этим стоял некий неосмотрительный киберпреступник.

Беспечность последнего заключалась в отсутствии банального пароля, который бы защитил архив с исходным кодом. Более того, горе-хакер, у которого был установлен антивирус Avast, оставил активным компонент Web Shield, отвечающий за защиту от вредоносного веб-контента.

В результате такой халатности защитные механизмы Avast смогли проанализировать содержимое архива.

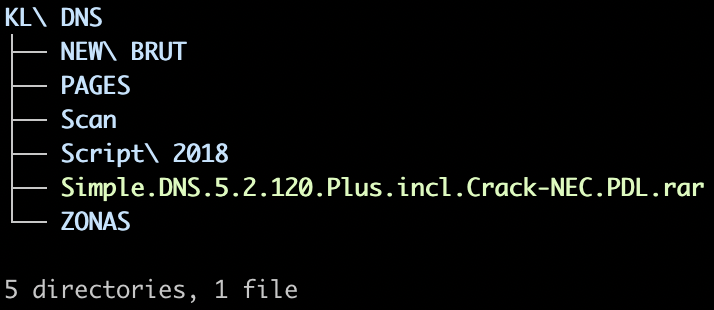

«Мы загрузили соответствующий файл — KL DNS.rar — и обнаружили полный исходный код набора эксплойтов GhostDNS», — пишут представители чешского антивирусного гиганта.