Вчера вечером пользователи мобильных операционных систем iOS и iPadOS получили новые минорные версии — iOS 13.5 и iPadOS 13.5. Apple отметила, что в этих релизах нет патчей для уязвимостей, однако стоит обратить внимание на другой нюанс: купертиновцы сделали первые шаги в сторону отслеживания распространения коронавирусной болезни COVID-19.

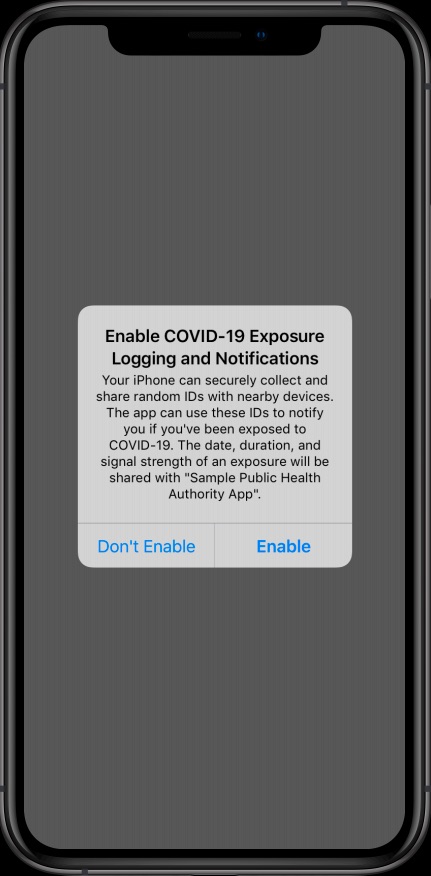

Речь идёт об Exposure Notification API, который в последнее время активно обсуждается экспертами по защите информации. Этот API Apple разработала совместно со специалистами Google.

Согласно планам обеих корпораций, Exposure Notification API должен помочь властям многих стран выработать стратегию по борьбе с локальным распространением инфекции COVID-19.

При этом нет никакого навязывания, утверждают техногиганты — использовать API для отслеживания контактов людей можно по желанию. Пользователь, например, должен подписаться на соответствующие уведомления, что можно сделать только после подтверждения положительного теста.

Помимо нового API, Apple упростила процесс разблокировки устройств iPhone для людей, носящих маски. Суть в том, что теперь устройство детектирует защитную повязку на вашем лице, после чего быстро перенаправляет на ввод кода-пароля. В целом процесс получился более быстрый и плавный.