Хорошая новость для пользователей Android: теперь обновления для мобильной операционной системы приходят быстрее и более надёжными, чем годами ранее. Аналитики немецкой компании SRLabs подсчитали, что срок доставки патчей сократился с 44 дней до 38.

Большинство пользователей Android не понаслышке знают о проблемах своевременного патчинга уязвимостей.

Термин «окно патчинга» описывает промежуток времени с момента, когда Google публикует обновления на своём сайте, до момента, когда производитель смартфона интегрирует патч в свою прошивку.

Исследователи SRLabs собрали информацию о задержках в выпуске важных обновлений с помощью приложения-сканера SnoopSnitch. Этот сканер установили на свои Android-устройства более 500 тыс. пользователей.

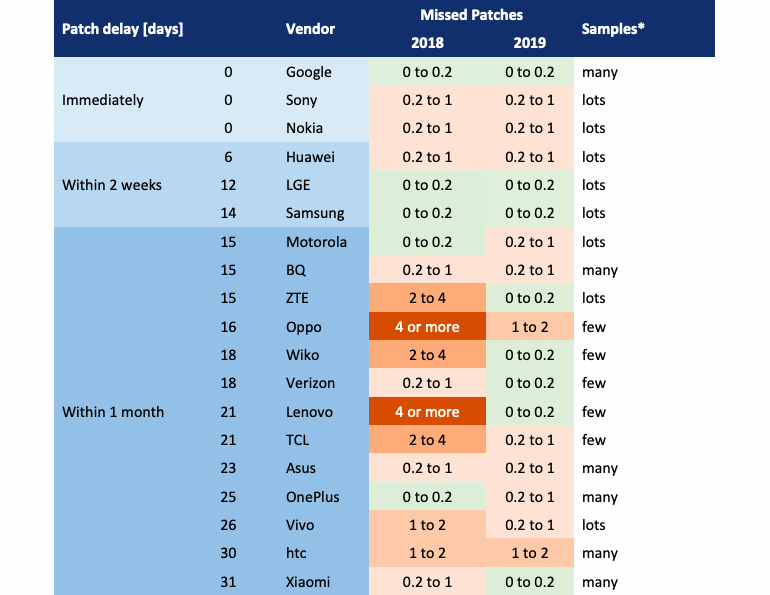

После анализа собранных данных специалисты пришли к выводу, что за последние два года «окно патчинга» сократилось на 15%. Конечно, это общая цифра, поэтому стоит учитывать, что одни производители смартфонов справляются лучше других.

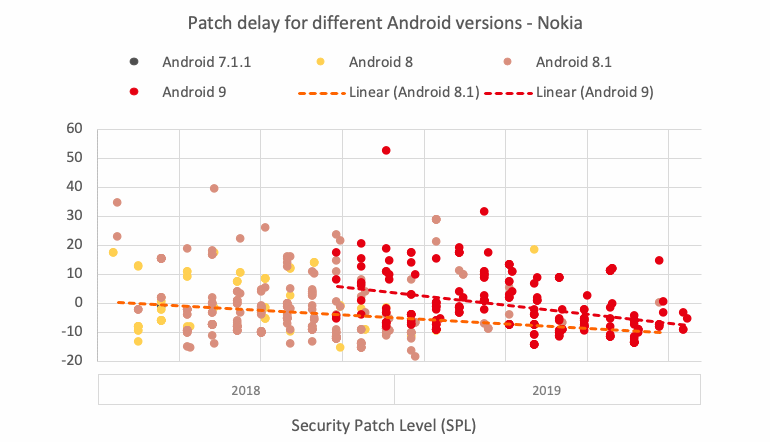

В SRLabs выделили три вендора, чьи показатели были наилучшими: Google, Nokia и Sony. Самые плохие результаты при этом продемонстрировали Xiaomi, HTC и Vivo.

«Вендоры вроде Nokia и Google патчат свои устройства достаточно быстро. Это частично можно объяснить предварительной подготовкой — компании тестируют обновления за месяц до официального релиза», — пишет команда SRLabs.

Помимо этого, эксперты также отметили, что вендоры больше не пропускают важных обновлений. Ранее за некоторыми производителями действительно наблюдалась такая привычка.