Под видом программы для взлома Wi-Fi киберпреступники распространяют новый вредонос с темой коронавирусной инфекции COVID-19 — CoronaLocker. На этот раз это просто надоедливый зловред, который пытается заблокировать компьютер жертвы и параллельно вывести её из себя странными звуками.

По сути, эта вредоносная программа представляет собой классический скринлокер, блокирующий загрузку Windows на этапе входа в операционную систему. В результате работы CoronaLocker пользователь не может попасть на рабочий стол и взаимодействовать с программами.

Обнаружил новый скринлокер исследователь в области безопасности Макс Керстен. По словам специалиста, злоумышленники распространяют вредонос под видом программы для взлома Wi-Fi с именем «wifihacker.exe».

В процессе установки зловред извлекает множество VBS-файлов, обеспечивающих вместе надоедливые функциональные возможности CoronaLocker. Один из этих файлов — speakwh.vbs — использует синтез речи для постоянного повторения слова «coronavirus».

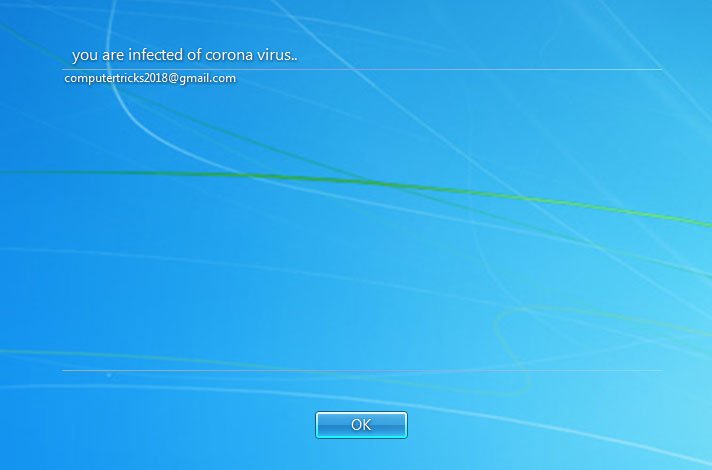

После установки вредоносная программа перезагружает компьютер и выводит сам блокировщик экрана, сообщающий: «вы заражены коронавирусом». Также злоумышленники приложили адрес электронной почты для связи — computertricks2018@gmail.com.

Затем скринлокер запрашивает код для разблокировки компьютер, однако пользователь может просто ввести туда сочетание букв vb и нажать «OK». С демонстрацией работы новой вредоносной программы можно ознакомиться на видео ниже.