Апрельский набор апдейтов для систем Windows продолжает преподносить сюрпризы. На этот раз стало известно о проблемах в работе Windows Defender после установки последних патчей. Баг приводит к вылету программы Windows Defender в процессе полного сканирования системы.

Первым о проблеме сообщил пользователь AskWoody. По его словам, после запуска полного сканирования Windows Defender внезапно начинал сбоить. При этом проверка показала, что быстрое сканирование проходит абсолютно нормально.

По какой-то причине служба Windows Defender Antivirus Service перестаёт отвечать после нескольких проверенных в режиме полного сканирования файлов. В результате в лог антивируса выводится куча ошибок.

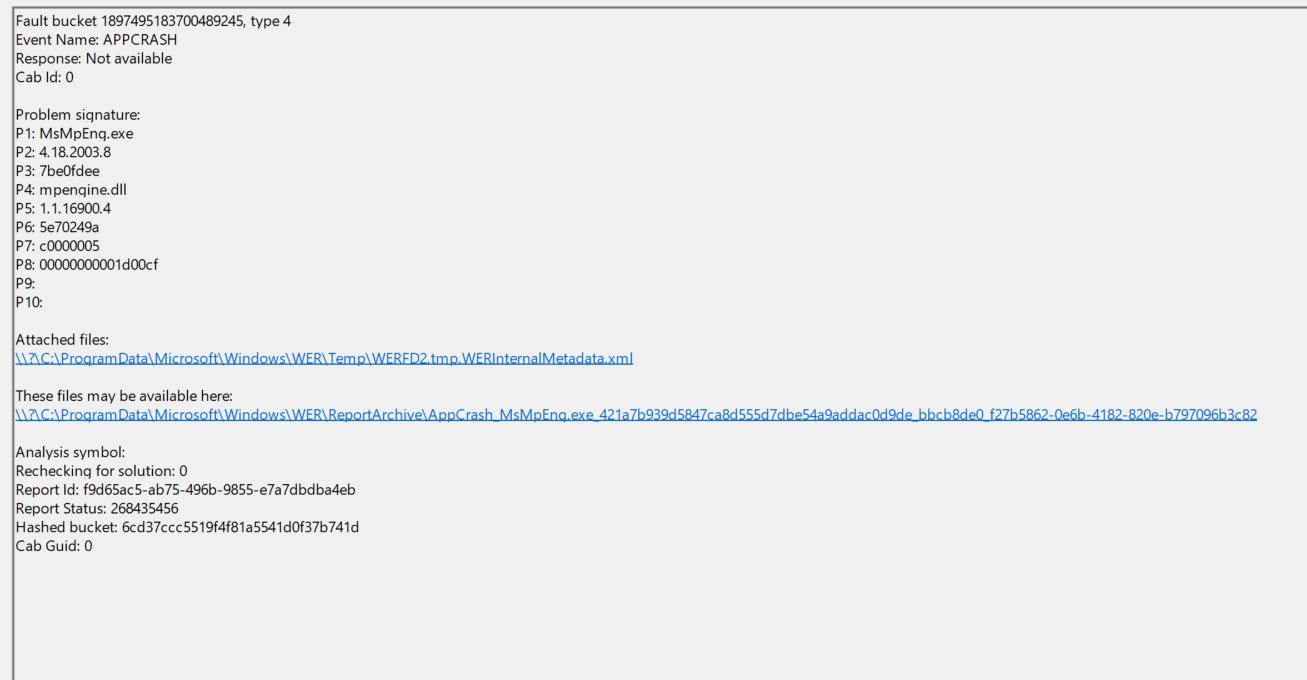

Если просмотреть запись событий в Windows Defender, можно увидеть, что служба антивируса перестала отвечать и завершилась с ошибкой:

The Windows Defender Antivirus Service service terminated unexpectedly. It has done this 1 time(s). The following corrective action will be taken in 100 milliseconds: Run the configured recovery program.

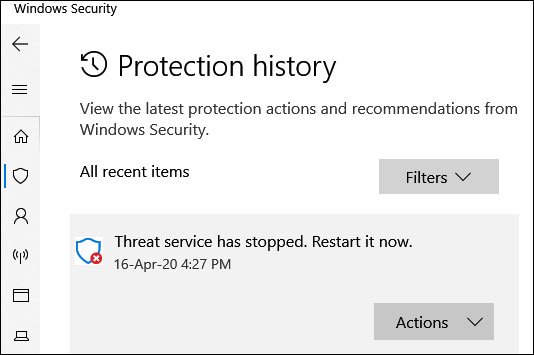

В настройках антивирусной программы появляется сообщение об остановке службы, которую можно перезапустить.

Одни из пользователей Reddit указал на одну из причин слоев — сканирование файлов с двумя точками в имени.

Microsoft выпустила версию 1.313.1687.0, в которой, по словам разработчиков, эта проблема устранена.

Напомним, что апрельские обновления также сломали работу написанных на VBA программ в Windows.