Последний набор обновлений, выпущенный Microsoft в апреле, может доставить неудобства пользователям VBA-программ. В частности, такой софт после установки апрельских патчей выдаёт ошибку при запуске.

По словам корпорации, проблема кроется в конкретном патче для уязвимости под идентификатором CVE-2020-0760, обнаруженной в Microsoft Office.

С помощью этой бреши потенциальный атакующий может удалённо выполнить код в системе жертвы.

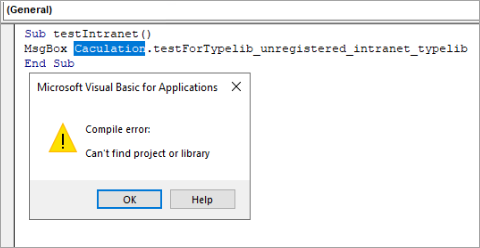

Пользователи и системные администраторы обратили внимание, что после установки апрельского набора обновлений некоторые написанные на VBA программы блокируются при запуске, выдавая ошибку «Compile error: Can't find project or library» (ошибка компиляции, невозможно найти проект или библиотеку).

В Microsoft отметили, что эта проблема затронула VBA-программы, использующие библиотеки (*.olb, *.tlb, *.dll), исполняемые файлы (*.exe) и элементы ActiveX (*.ocx).

Разработчики подчёркивают, что ошибка возникает при загрузке библиотек из недоверенных источников в интранете. Исправить это можно разблокировкой с помощью групповых политик.