Российские сайты снова попали в зону турбулентности. В конце мая и начале июня владельцы ресурсов, размещённых на крупных отечественных хостингах, начали жаловаться на падение трафика и проблемы с доступностью для части пользователей.

Как сообщает РБК, обсуждение быстро разгорелось на Searchengines.guru и DTF. Веб-мастера рассказывали, что сайты периодически перестают открываться, а посещаемость заметно проседает.

Под подозрение сразу попали технические средства противодействия угрозам (ТСПУ) — оборудование Роскомнадзора, которое используется для фильтрации интернет-трафика.

О проблемах публично сообщили сразу несколько крупных игроков рынка. Selectel указал на частичную недоступность ресурсов и связал её с новыми правилами фильтрации ТСПУ. Похожие заявления сделали Beget и Timeweb. О сбоях предупредили клиентов и отдельные сервисы, включая CRM-платформу «РосБизнесСофт» и систему управления проектами «ПланФикс».

По словам участников рынка, причина может крыться в очередной настройке механизмов борьбы с VPN.

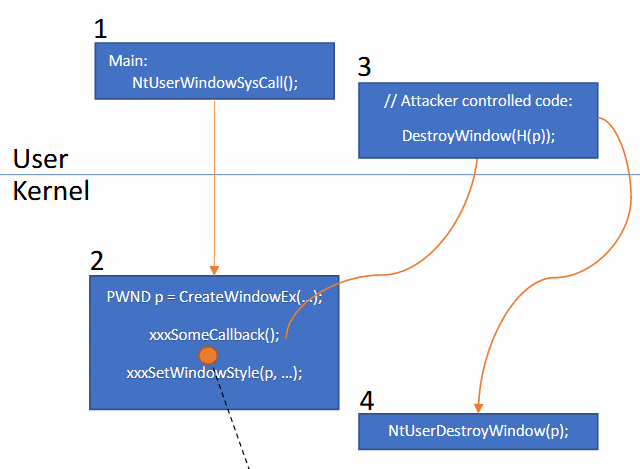

Сначала регулятор блокировал VPN-сервисы по IP-адресам. Затем акцент сместился на протоколы. Но современные решения вроде VLESS, Trojan или MTProto давно научились маскироваться под обычный интернет-трафик.

В результате внимание, по словам экспертов, переключилось на облачную инфраструктуру, где часто размещаются VPN-сервисы. Как рассказал разработчик сервиса Now Дмитрий Маринин, многие крупные российские облачные площадки могли попасть в список подозрительных. После этого ТСПУ начали более внимательно анализировать TLS-соединения, которые используются практически всеми современными сайтами и приложениями.

Проблема в том, что обычный защищённый трафик и трафик некоторых VPN могут выглядеть очень похоже. Из-за этого система иногда принимает легитимные соединения за подозрительные и разрывает их.

По оценке сетевого инженера GlobalNet Михаила Коткина, в мае и начале июня некоторые облачные сервисы столкнулись со снижением трафика примерно на 10%.

Наиболее уязвимыми оказались мобильные приложения, облачные платформы, сервисы обмена данными в реальном времени и проекты, активно использующие CDN и защищённые соединения.

При этом часть участников телеком-рынка считает, что масштабы проблемы могут быть преувеличены, а разные технические сбои ошибочно объединяют под одним объяснением — настройкой ТСПУ.