Обновленная версия системы мониторинга безопасности АСУ ТП компании Positive Technologies PT Industrial Security Incident Manager в значительной степени ориентирована на специалистов по ИБ коммерческих и отраслевых центров обеспечения безопасности (security operations center, SOC). Система получила механизмы расширенной интеграции с решениями класса SIEM, что позволяет ей легко встраиваться в процессы информационной безопасности, существующие на предприятии. Появились информационные панели (дашборды), обновились аналитические отчеты, а также значительно выросло количество правил обнаружения нарушений ИБ, доступных «из коробки».

«Интенсивность кибератак на промышленные объекты быстро растет. За три квартала 2019 года мы зафиксировали 92 атаки: это почти в четыре раза больше, чем за аналогичный период 2018 года (25 атак). АСУ ТП — полуслепая зона для инженеров SOC. Чтобы выявлять угрозы в этой области, необходимо понимать и процессы, происходящие в технологических сетях, и процессы в сетях корпоративных. Более тесная интеграция PT ISIM 2.0 с SIEM-системами дает возможность видеть картину развития инцидентов целиком: от проникновения нарушителей в корпоративную сеть до нелегитимного воздействия на компоненты АСУ ТП», — отмечает Дмитрий Даренский, руководитель практики промышленной кибербезопасности Positive Technologies.

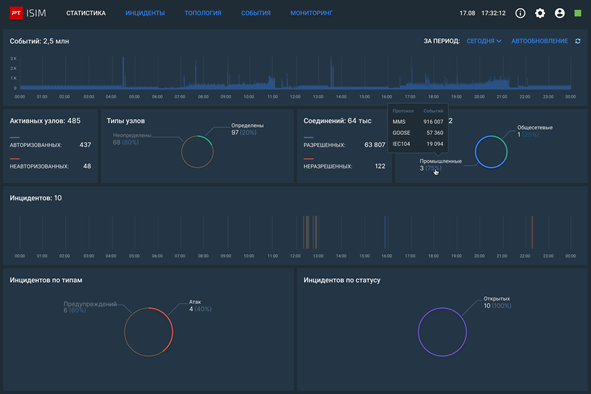

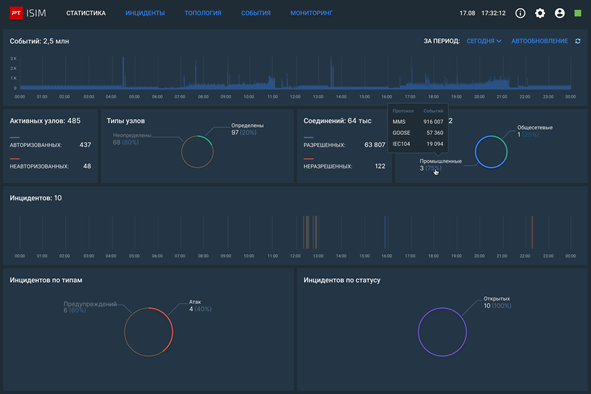

В PT ISIM 2.0 реализованы онлайн-дашборды для оперативного анализа защищенности и контроля общих характеристик технологических сегментов сети.

Появился и выбор отчетов, что позволяет получать регулярные информативные сводки о состоянии защищенности АСУ ТП. В частности, система формирует:

- отчет о характеристиках сети — ее составе, используемых протоколах и нагруженности;

- инвентаризационный отчет с детальной информацией о составе сети и ее узлах;

- сводный отчет об инцидентах ИБ, которые зафиксировала система за тот или иной период.

Другое важное изменение: в системе существенно расширилась база детектируемых нарушений. Сегодня в базу промышленных киберугроз PT ISTI (PT Industrial Security Threats Indicators), которая встроена в PT ISIM 2.0, входят более 4000 актуальных правил для выявления различных киберугроз в технологических сетях. База угроз помогает PT ISIM превентивно выявлять уязвимости сети АСУ ТП, в том числе те, которые эксплуатируются вирусами-шифровальщиками (например, WannaCry, Petya) и другими вредоносными программами (например, Trisis/Triton), а также идентифицировать в сети работу майнеров криптовалюты. Эксперты Positive Technologies регулярно пополняют PT ISTI сигнатурами и правилами обнаружения атак на промышленное оборудование и ПО. База формируется на основе уязвимостей, найденных специалистами компании в ходе проектов по анализу защищенности АСУ ТП и регулярных исследований новых угроз.

С августа продукт поддерживает малые индустриальные объекты со слабонагруженными сегментами АСУ ТП, где нет доступа к проводному интернету и не работает постоянный персонал: объекты городских электро- и теплосетей, транспорта, водо- и газоснабжения и т. п. Простая интеграция PT ISIM 2.0 с системами SIEM позволяет центрам оперативного управления безопасностью крупных предприятий использовать PT ISIM 2.0 и его компоненты — PT ISIM View Point и PT ISIM Sensor — в качестве источника информации о событиях безопасности в АСУ ТП и полноценно осуществлять мониторинг распределенной технологической инфраструктуры.

Помимо этого, PT ISIM 2.0 позволяет выполнять мониторинг технологических сетей промышленных предприятий с автоматическим определением и профилированием узлов и сетевых соединений между ними, а также выявлять сложные инциденты безопасности и аномалии в технологическом трафике.

Новая версия продукта позволяет обнаруживать:

- изменение режима работы программируемых логических контроллеров (ПЛК) и уставок технологического процесса;

- отсутствие реакций систем АСУ ТП на закритические режимы;

- модификацию проектов ПЛК;

- нелегитимный доступ к конфигурациям и проектам ПЛК;

- эксплуатацию уязвимостей, нацеленных на вывод оборудования АСУ ТП из строя, и другие угрозы.

Это дает возможность снизить бизнес-риски, связанные с нарушениями информационной безопасности цифровизированных промышленных инфраструктур, предотвратить остановку производства, мошенничество и саботаж, а также кражу технологических секретов.