Сотни миллионов устройств — особенно это касается смартфонов и планшетов на Android — находятся в зоне риска из-за серии новых опасных уязвимостей, выявленных в чипсетах Qualcomm.

О потенциальном векторе атаки сообщили исследователи компании Check Point. По словам специалистов, бреши позволяют похитить конфиденциальные данные, хранящиеся в защищённой секции.

В нормальной ситуации эта секция должна быть наиболее неприступной частью мобильного устройства. Сами уязвимости находятся в защищённой среде выполнения Qualcomm (QSEE).

QSEE представляет собой аппаратно изолированную защищённую область, основная задача которой — обеспечить безопасность конфиденциальной информации. При этом предусмотрена отдельная секция для запуска доверенных приложений.

Помимо другой персональной информации, QSEE также хранит закрытые ключи шифрования, пароли и данные банковских карт.

В нормальном рабочем процессе драйверы и приложения не могут получить доступ к защищённой области, даже если у них есть права root.

В ходе тестирования эксперты Check Point использовали устройства Samsung, LG и Motorola. В результате нашлось семь уязвимостей:

- dxhdcp2 (LVE-SMP-190005);

- sec_store (SVE-2019-13952);

- authnr (SVE-2019-13949);

- esecomm (SVE-2019-13950);

- kmota (CVE-2019-10574);

- tzpr25 (Samsung подтвердил);

- prov (Motorola работает над патчем).

Исследователи утверждают, что обнаруженные бреши могут позволить атакующему следующие действия:

- Запустить доверенное приложение в Normal World (актуально для Android).

- Загрузить пропатченное доверенное приложение в Secure World (QSEE).

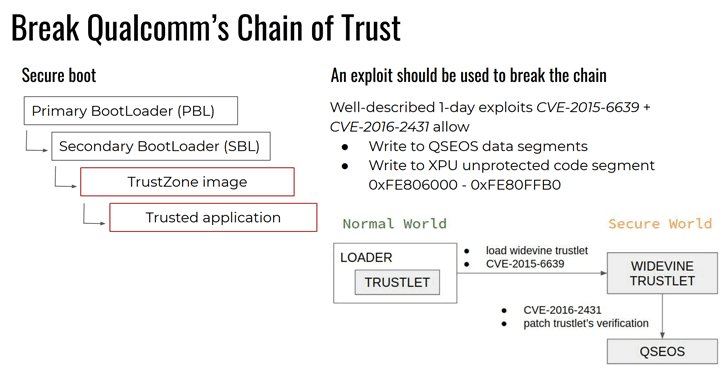

- Обойти «цепочку доверия» Qualcomm.

- Адаптировать доверенное приложение для запуска на устройстве другого производителя.