Система Windows и антивирусные программы имеют «слепую зону» — образы диска в форматах VHD и VHDX. По словам специалистов, находящиеся там файлы не будут сканироваться до тех пор, пока образ не смонтируют и файлы не запустят.

Формат VHD и его более современная версия VHDX представляют собой образы дисков, которые ведут себя подобно физическим носителям.

Злоумышленники могут поместить вредоносную программу внутрь таких образов и обманом заставить жертву скачать их. В результате, как считают эксперты, атакующие смогут обойти защитные решения в Windows.

Такую информацию сообщил исследователь в области безопасности и специалист по уязвимостям Уилл Дорманн, работающий в CERT/CC.

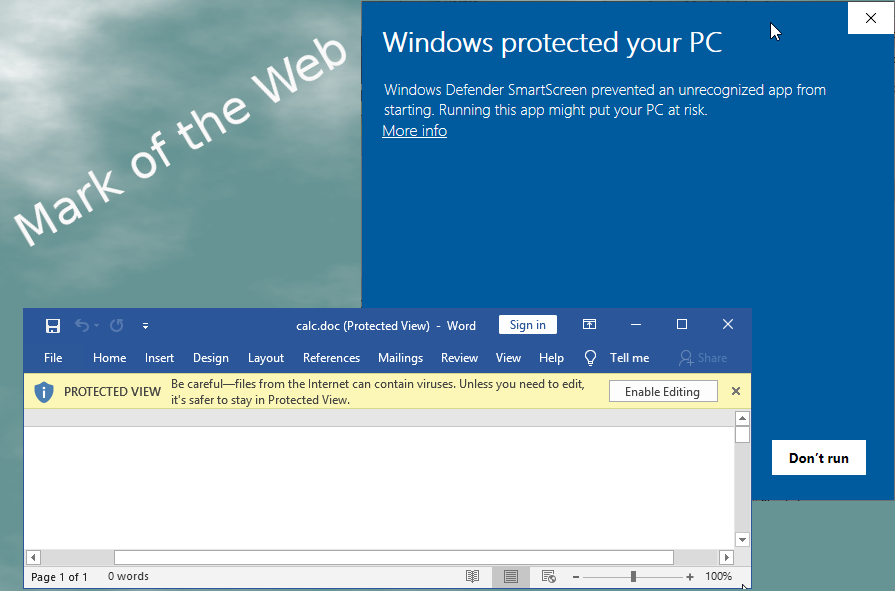

Известно, что операционная система Windows умеет отличать степень опасности данных на основе их источника. Обычно ко всему, что скачивается из интернета, Windows относится с подозрением, так как высока вероятность загрузки вредоносного содержимого.

ОС маркирует такие файлы ярлыком Mark of the Web (MOTW), это помогает выдавать им ограниченные права к ресурсам компьютера. В таких случаях пользователи видят специальное предупреждение о потенциальном риске запуска файлов, полученных из Сети.

MOTW присваивается всем файлам, загруженным из интернета, включая архивы:

Тем не менее этот же принцип почему-то не примеряется к файлам образов VHD и VHDX, хотя они и ведут себя схоже с ZIP-архивами.

«Любой находящийся внутри VHD и VHDX файл не будет расцениваться Windows в качестве потенциальной угрозы, как это происходит с другими типами файлов, загруженных из Сети», — объясняет эксперт.

Специалист опубликовал видео для наглядной демонстрации его выводов:

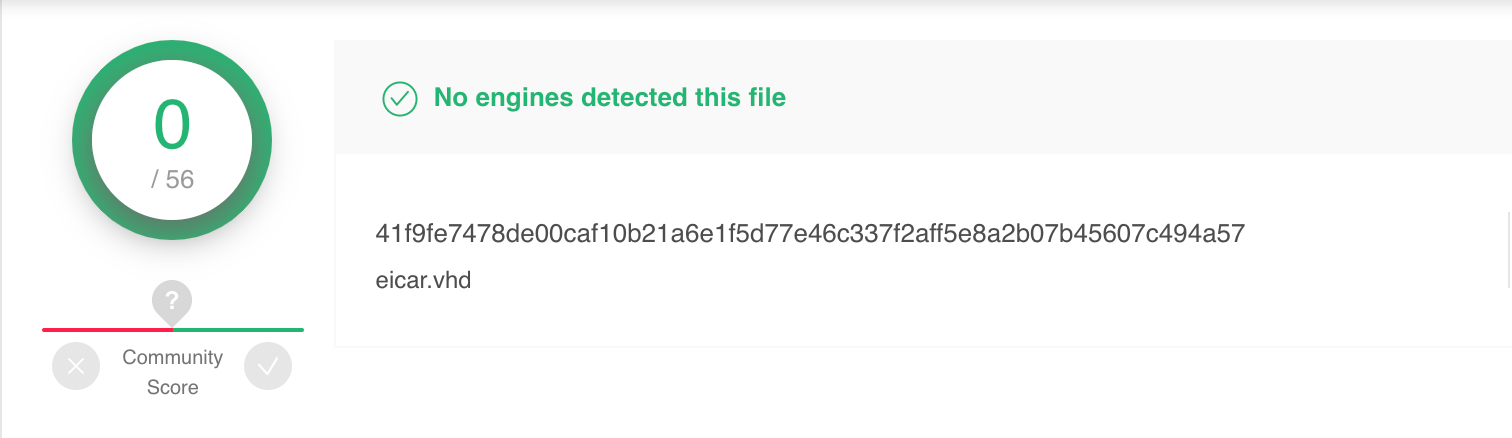

При этом Дорманн подчеркнул, что антивирусные программы также игнорируют эти форматы. Ни один из движков, представленных на площадке сервиса VirtusTotal, не распознал в VHD потенциальную угрозу.