Исходный код одной из самых опасных вредоносных программ в мире на протяжении двух лет был доступен на VirusTotal. Практически никто не обратил внимания на то, что бэкдор Carbanak загрузили на самый популярный сервис анализа подозрительных файлов.

Первыми внимание на этот факт обратили исследователи американской компании FireEye. В течение этих двух лет они наблюдали и анализировали ситуацию, а теперь решили предоставить результаты своего анализа общественности.

Напомним, что сложный бэкдор Carbanak использовался в атаках одноименной киберпреступной группы, известной также под другими именами: FIN7, Anunak, Cobalt Group.

Именно этой группировке удалось похитить у банков более миллиарда долларов. Carbanak использовался в качестве основного средства проникновения в сети кредитных организаций.

Злоумышленники начинали свои атаки с заражения сотрудников банка этой вредоносной программой. Затем они получали доступ к системам, которые позволяли переводить денежные средства и обналичивать их.

Эксперты считают, что наличие исходного кода Carbanak в открытом доступе поможет лучше проанализировать деятельность FIN7.

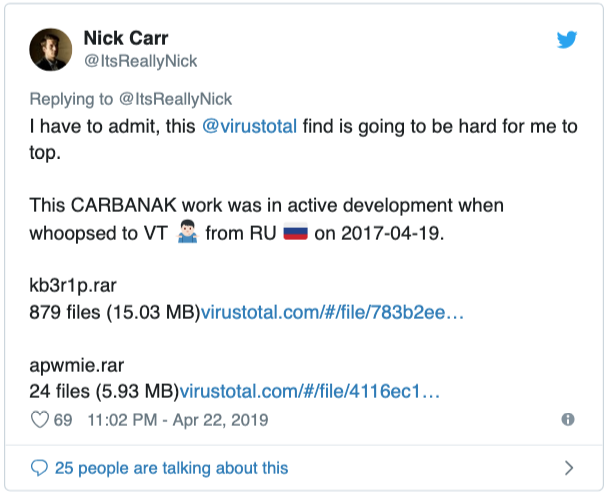

Интересно, что оба файла с кодом вредоноса (первый и второй) были загружены на VirusTotal с российских IP-адресов.

FireEye посвятила своей находке пост в блоге, с которым можно ознакомиться здесь.