Джина Хаспел, директор ЦРУ, заявила о намерении спецслужбы создать свой аккаунт в Instagram. По словам Хаспел, этот шаг поможет ЦРУ быть ближе к народу, создав соответствующий образ. Однако у Эдварда Сноудена свое мнение относительно истинных причин этого поступка.

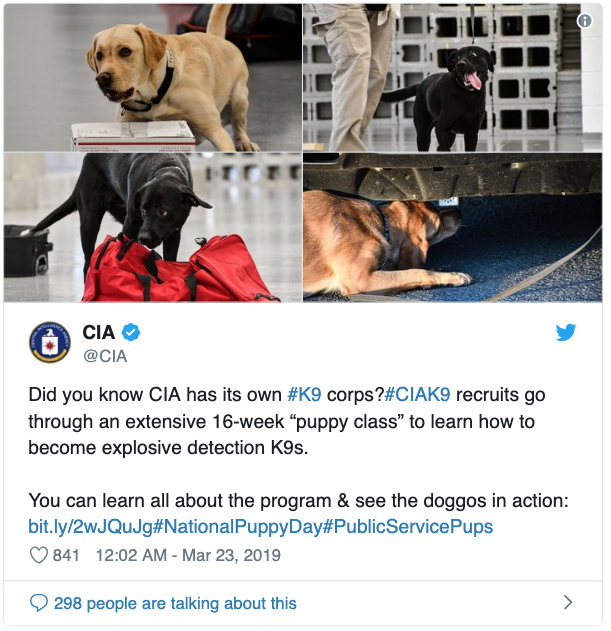

Бывший спецагент объясняет, что за аккаунтами ЦРУ, которые, к слову, постят картинки со щенками и видео с вомбатами, стоит нечто большее.

Сноуден утверждает, что спецслужба стремится, скорее, восстановить свой имидж после скандальной публикации совершенно секретной информации в 2013 году.

«Что мы наблюдаем здесь — спецслужбы сделали совершенно неправильные выводы из ситуации 2013 года. По крайней мере, с точки зрения общественного резонанса», — заявил Сноуден в подкасте Motherboard CYBER.

Экс-сотрудник ЦРУ полагает, что публикация важных документов настроила общественность против спецслужбы, однако само ЦРУ не вынесло должного урока из ситуации.

«Они завели аккаунты в Twitter и Instagram, чтобы размещать там фотографии щенков и всего подобного. Это от того, что они хотят показаться дружелюбными в глазах общественности. Они хотят быть не вашей стороне».