Компания Ростелеком-Solar, национальный провайдер сервисов и решений кибербезопасности, объявляет о выходе новой версии модуля DLP-системы Solar Dozor для контроля веб-трафика — Dozor Web Proxy 3.0.

Все изменения, начиная с обновленного графического интерфейса и заканчивая автоматической синхронизацией досье сотрудника в модуле Dozor Web Proxy и DLP-системе Solar Dozor, призваны максимально упростить и ускорить работу ИБ-специалистов. Выход данной версии является первым шагом на пути к выделению модуля Dozor Web Proxy в самостоятельное продуктовое направление Ростелеком-Solar.

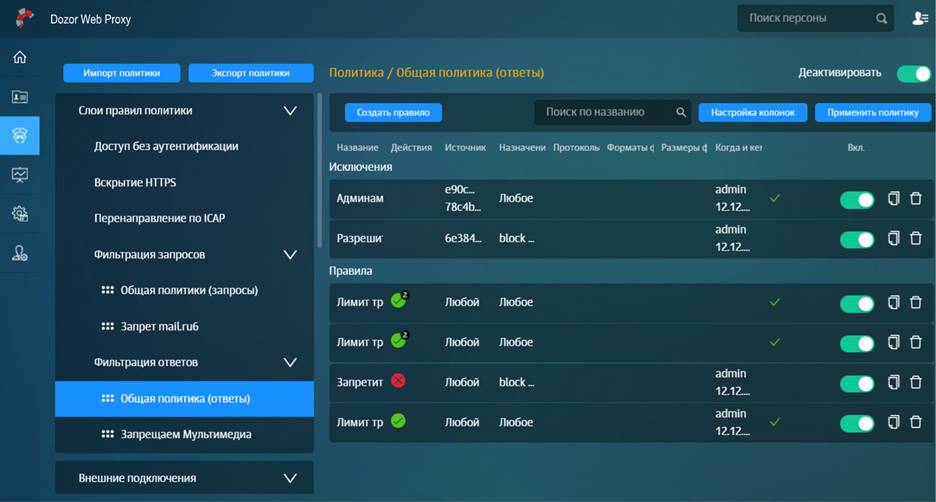

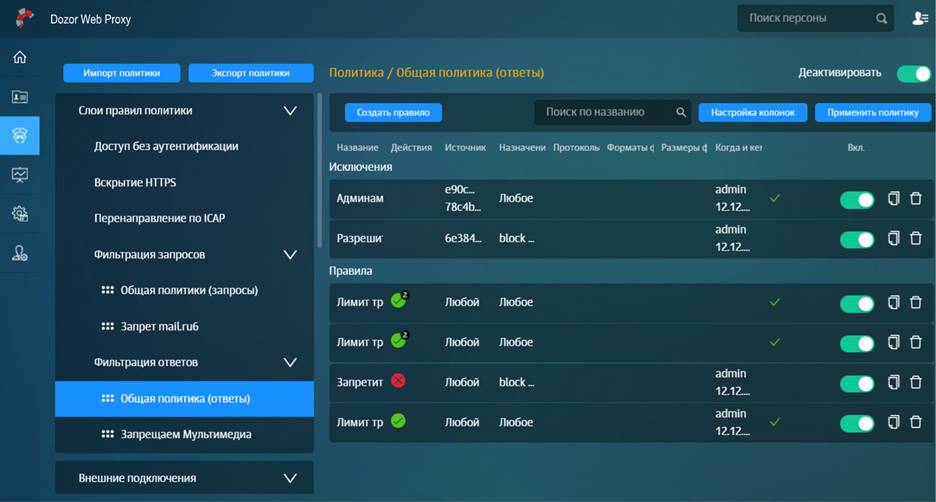

В частности, в Dozor Web Proxy 3.0 представлен новый интерфейс управления правилами политики безопасности, логика работы с которыми была полностью изменена. Теперь правила политики безопасности группируются в слои (наборы правил), каждый из которых выполняет определенные задачи: исключения аутентификации, вскрытие HTTPS, перенаправление по ICAP, а также фильтрацию запросов и ответов.

Слои отображаются в интерфейсе в том порядке, в котором Dozor Web Proxy 3.0 обрабатывает правила политики. Такой подход позволяет офицеру безопасности удобнее и быстрее настраивать правила.

Работать с политиками безопасности также стало проще благодаря изменению визуального представления правил с древовидного на табличное. Кроме того, элементы политики безопасности, которые используются для формирования правил, теперь сгруппированы в соответствии с частотой их использования при настройке.

Галина Рябова, руководитель направления Solar Dozor, отмечает:

«При разработке новой версии Dozor Web Proxy мы в первую очередь ориентировались на повышение скорости и удобства работы ИБ-специалистов с системой. Обычно вендоры уделяют этому аспекту незаслуженно мало внимания, но для нас эргономика решения не менее важна, чем его функциональность. Упрощение взаимодействия офицеров безопасности со всеми модулями Solar Dozor является частью единой стратегии развития нашего DLP-решения в передовую аналитическую ИБ-систему».

Новая версия Dozor Web Proxy автоматически синхронизирует досье сотрудника, ключевой аналитический элемент, с DLP-системой Solar Dozor, что обеспечивает постоянную полноту информации по конкретной персоне вне зависимости от используемого инструмента.

Заметные изменения затронули и реализованный в предыдущих версиях механизм конфигурирования веб-прокси. Новый эргономичный интерфейс управления настройками конфигурации позволяет осуществлять быстрый поиск параметров фильтрации трафика и доступа пользователей и приложений в соответствии с основными задачами администратора системы.

В Dozor Web Proxy 3.0 реализована новая функциональность, позволяющая более гибко управлять настройками аутентификации для доступа приложений в Интернет. Теперь можно настроить исключения для приложений, которые не поддерживают функцию аутентификации, например, для служб обновления ПО, банковских и тому подобных приложений. Также некоторым хостам необходим доступ в Интернет без аутентификации — например, серверам, оснащенным антивирусной защитой. Исключения аутентификации можно задавать как в прозрачном, так и непрозрачном режимах работы прокси.

Dozor Web Proxy является российской разработкой, внесен в Единый реестр отечественного ПО (№ 2874) и может использоваться для замещения зарубежных аналогов. Ведется подготовка к сертификации решения во ФСТЭК России.