18 месяцев прошло после первоначальной эпидемии WannaCry, а шифровальщик все еще умудряется проникать в тысячи, если не сотни тысяч систем и заражать компьютеры во многих странах. Об этом сообщают исследователи Kryptos Logic, которые проанализировали активность вымогателя в конце этого года.

По словам Джейми Хэнкинса, главы безопасников Kryptos Logic, вывод о продолжающихся заражениях можно сделать на основе новых соединений уникальных IP-адресов с киллсвитчем (kill switch — домен, выступающий в качестве триггера для самоуничтожения WannaCry).

Несмотря на то, что хостером киллсвитча на данный момент выступает Cloudflare, Хэнкинс заявил, что у его компании есть статистика этого домена.

«Похоже, сейчас самое время посмотреть на активность WannaCry под конец года. В этой ветке я буду публиковать различную инфографику. Большое спасибо команде Cloudflare за помощь с информацией по киллсвитчу», — пишет ИБ-руководитель в Twitter.

По словам Хэнкинса, киллсвитч-домен WannaCry получает более 17 миллионов соединений за одну неделю. Эти соединения исходят от 630 уникальных IP-адресов, которые располагаются в 194 разных странах.

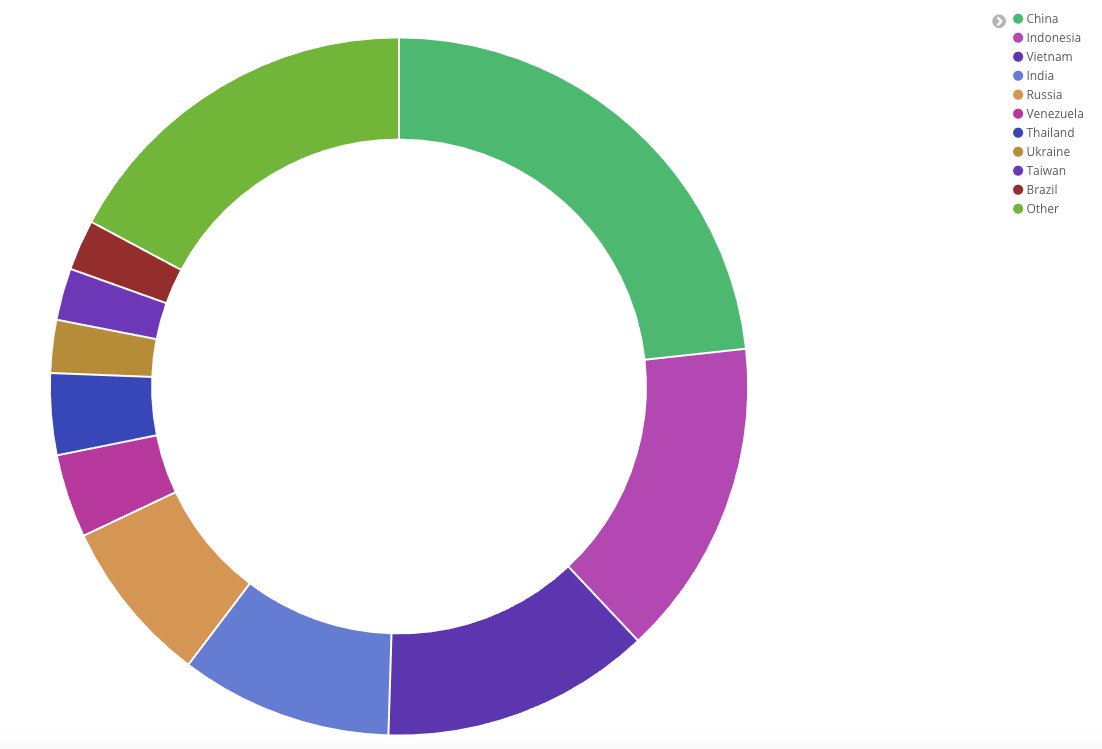

Далее исследователь приводит график заражений по странам, где видно, что лидирующее место занимает Китай:

Также внимания заслуживает другая инфографика, отражающая количество запросов и их динамику за недельные периоды:

![]()