Крупнейший хостинг для ИТ-проектов GitHub на этой неделе обновил свою платформу. Среди множества изменений, в основном сконцентрированных на разработчиках, нашлись интересные функции безопасности для владельцев проектов.

Пожалуй, самое важное нововведение — улучшение функции предупреждений о проблемах безопасности Security Alerts. Теперь Security Alerts может сообщать о проблемах проектов Java и .NET, как и о JavaScript, Ruby, и Python.

Напомним, что команда GitHub запустила эту функцию в прошлом году. Принцип ее работы заключается в сканировании зависимостей проекта на наличие устаревших библиотек и модулей, в которых существуют уже известные уязвимости.

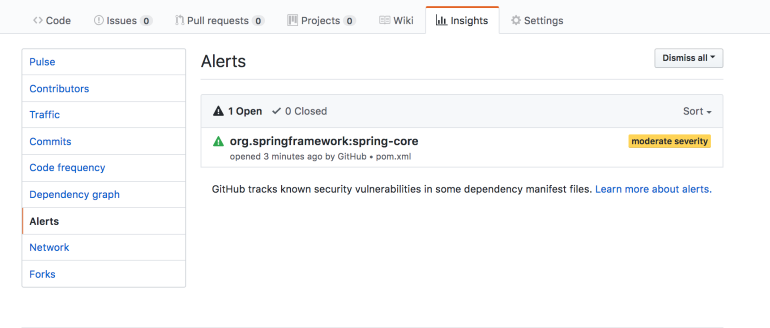

Если этот сканер обнаруживает, что разработчик использует старую библиотеку, которая содержит проблемы безопасности, он направит предупреждение, в котором разработчику будет настоятельно рекомендовано обновить свои зависимости.

В ноябре 2017 года система поддерживала проекты на JavaScript и Ruby, а в июле этого года разработчики добавили поддержку Python. Эксперты с тех пор ждали, когда команда реализует поддержку Java и .NET.

По умолчанию GitHub сканирует файлы манифеста вроде package.json (для проектов JavaScript) или gemfiles (для Ruby). А также requirements.txt или Pipfile.lock (для проектов Python). Функция уведомлений доступна всем пользователям, ее можно найти на вкладке Insights.

К сожалению, система на данном этапе далека от идеала — она может обнаружить лишь те уязвимости, которым присвоен идентификатор CVE.