В крупных городах всё чаще крадут iPhone прямо из рук; обычно на ходу, с самокатов или электровелосипедов. Схема простая и дерзкая: подъехать, выхватить смартфон у прохожего и скрыться, пока владелец ещё пытается понять, что вообще произошло.

Главная цель таких краж — не просто сам iPhone, а именно разблокированный iPhone.

По данным Wired, такой аппарат может стоить для преступников на сотни долларов дороже заблокированного. Если обычный украденный смартфон с блокировкой оценивают примерно в $50–200, то разблокированный может стоить $500 или даже $1000.

Причина понятна: открытый телефон — это не просто железка, а потенциальный доступ к личным данным, перепискам, почте, платёжным сервисам и банковским приложениям. Да, финансовые приложения обычно требуют Face ID или пароль, но мошенники не сидят сложа руки: они запускают фишинговые атаки и пытаются выманить логины, пароли и код доступа к устройству.

В Лондоне проблема уже достигла промышленных масштабов. Во время одной из операций полиция задержала 230 человек и изъяла больше тысячи украденных телефонов всего за неделю. Раньше преследования на улицах ограничивали из-за риска для самих воров, но затем подход ужесточили: полицейским разрешили применять тактический контакт, фактически сбивая преступников с байков.

Отдельный бизнес вырос вокруг фишинга. Покупатели украденных iPhone используют поддельные страницы Apple Find My, чтобы заставить владельца ввести код доступа. Если жертва клюёт, преступники могут снять Activation Lock и продать устройство уже как рабочее.

Для этого применяются целые наборы фишинговых инструментов: сервисы формата «Find My iPhone Off», генераторы поддельных страниц Apple, скрипты и даже ИИ-звонки. Исследователи также обнаружили ПО iRealm, которое создаёт фишинговые ссылки и страницы под сервисы Apple. Такие инструменты продаются по модели pay-per-use — украл, оплатил, обманул, перепродал.

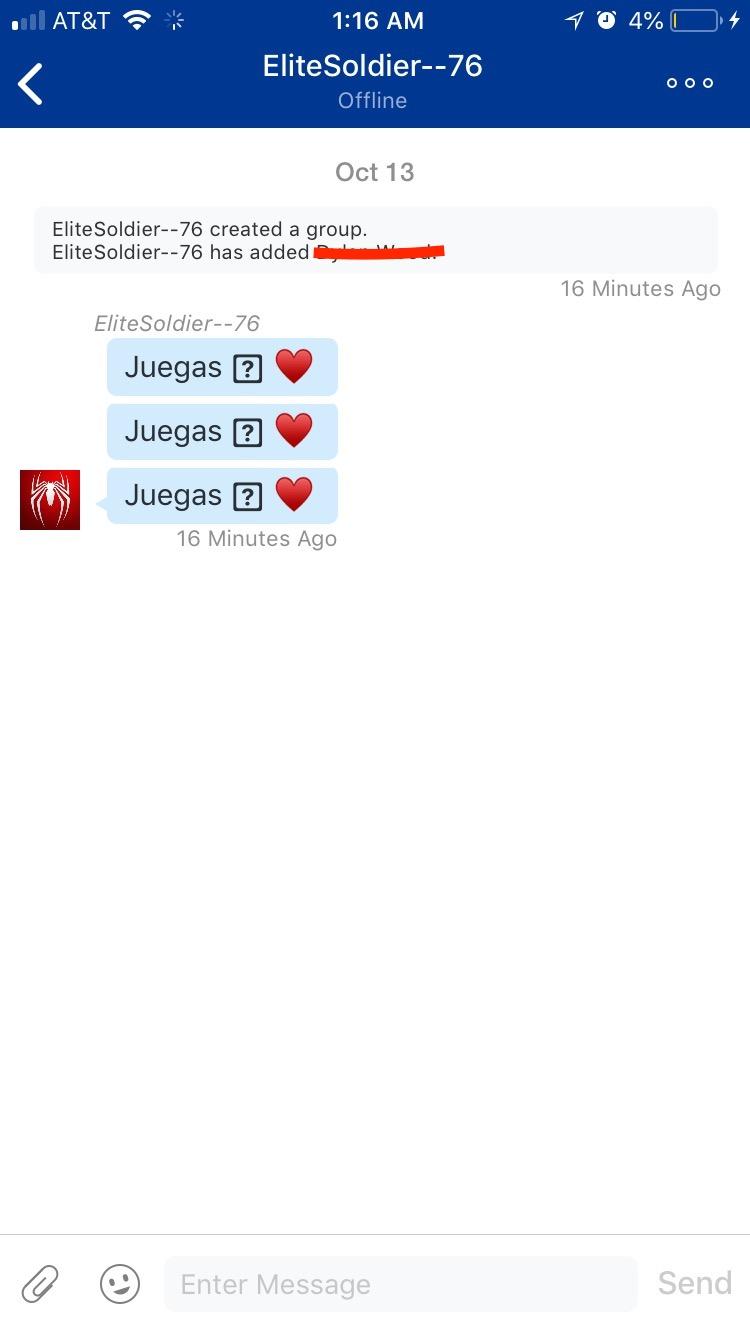

Часть подобных сервисов продвигалась через телеграм-каналы. После обращения журналистов Telegram удалил несколько групп, рекламировавших такие инструменты.